Adresele cripto nu sunt exact cel mai simplu lucru de memorat. Nimeni nu o face, de fapt. De multe ori doar copiem și lipim adresele noastre cripto pentru a trimite și a primi fonduri, și asta e tot. Cu toate acestea, acest mic pas de copiere și lipire ar putea deveni extrem de greșit dacă se întâmplă să copiezi o adresă care nu era cea pe care intenționai să trimiti fonduri, dar te-ai confundat pentru că arăta foarte, foarte similar și era în istoricul tău de portofel. Aceasta se numește otrăvirea adreselor.

Acest tip de atac apare atunci când criminalii cibernetici creează „adrese de vanitate”, care sunt adrese cripto cu un grad de personalizare. Există chiar generatoare gratuite online. Ei fac ca aceste noi adrese să arate cât mai asemănător posibil cu cele disponibile în istoricul tău public de tranzacții — Bitcoin, Ethereum și Obyte sunt rețele publice, de exemplu, unde oricine poate consulta cele mai multe tranzacții folosind un explorator.

Următorul pas este să trimiți sume fără sens de fonduri către portofelul tău, „poisonând” efectiv istoricul tău de tranzacții. Când mai târziu copiezi și lipești o adresă din istoricul tău de tranzacții pentru a trimite fonduri, s-ar putea să selectezi din greșeală adresa asemănătoare a atacatorului, făcând ca monedele tale să meargă la ei în schimb. În cele mai multe lanțuri, tranzacțiile crypto sunt ireversibile, așa că este puțin probabil să îți recuperezi vreodată fondurile după această neatenție.

În spatele scenei

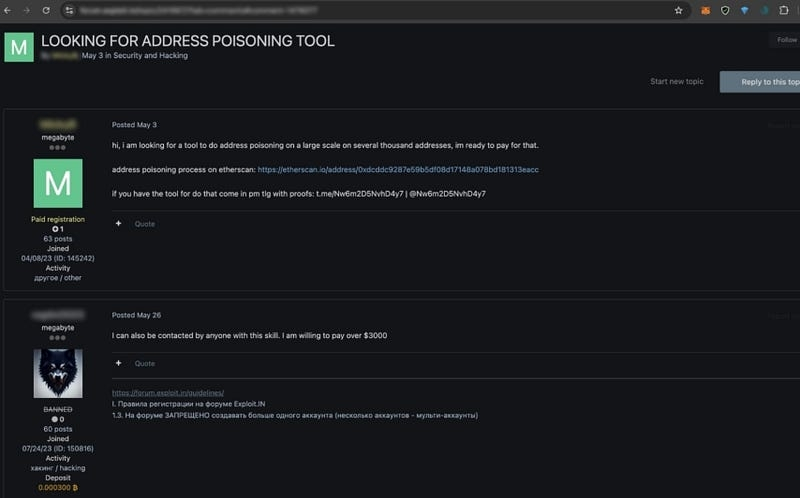

Așa cum este descris de Chainalysis, atacatorii care desfășoară campanii de poisoning de adrese se bazează adesea pe instrumente gata făcute vândute pe piețele de dark web. Aceste kituri includ software care creează mii de adrese de portofel care imită pe cele reale, automatizând procesul de trimitere a unor mici tranzacții de „praful” către victime.

Cu interfețe prietenoase pentru începători și ghiduri detaliate, chiar și escrocii cu abilități reduse pot lansa campanii la scară largă. De exemplu, o singură campanie a semănat peste 82,000 de adrese false Ethereum în 2024, aproape 1% din toate adresele nou create în acea perioadă, vizând utilizatori crypto experimentați cu solduri mai mari în portofele.

O persoană care încearcă să cumpere un Toolkit pentru Poisoning de Adrese pe Darknet. Imagine de la Chainalysis

O persoană care încearcă să cumpere un Toolkit pentru Poisoning de Adrese pe Darknet. Imagine de la Chainalysis

Un atac de înalt profil pe 3 mai 2024, a vizat un balenă crypto necunoscută, rezultând în 68 de milioane de dolari în Bitcoin înfășurat (WBTC) fiind trimis la un portofel controlat de atacator. Atacatorul a exploatat dependența victimei de prefixedele adreselor, creând o adresă asemănătoare, suficient de similară pentru a confunda victima în momentul trimiterii fondurilor. Fondurile furate, evaluate temporar la 71 de milioane de dolari din cauza schimbărilor de pe piață, au fost parțial returnate după o serie de mesaje pe lanț din partea victimei, inclusiv o amenințare voalat. Atacatorul a păstrat 3 milioane de dolari în profituri după ce a dirijat tranzacțiile prin mai multe portofele intermediare.

În ciuda unei rate scăzute de succes pe adresă malefică — doar 0.03% au primit peste 100 de dolari — scala campaniei și țintirea victimelor de mare valoare au rezultat în profituri substanțiale. De exemplu, cei 3 milioane de dolari reținuți de escroc au generat un ROI remarcabil de peste 1,147%. Fondurile furate au fost în principal spălate prin protocoale DeFi și o bursă centralizată (CEX) din Europa de Est. Această campanie exemplifică modul în care poisoning-ul de adrese poate combina un efort redus cu recompense mari potențiale, făcându-l o amenințare persistentă în spațiul crypto.

Măsuri Preventive – sau Evitați Adresele

Protejarea ta împotriva poisoning-ului de adrese începe cu o atenție meticuloasă la detalii. Verifică întotdeauna fiecare caracter dintr-o adresă de portofel înainte de a iniția o tranzacție. Escrocii se bazează pe faptul că adresele care arată similar pot confunda ușor utilizatorii. În loc să te bazezi pe istoricul tranzacțiilor, copiază adresele direct din surse de încredere, cum ar fi contacte salvate, direct din schimbul tău sau din mesaje verificate.

Unele portofele permit chiar să salvezi adrese legitime ca contacte, făcând tranzacțiile viitoare mai rapide și mai sigure. Tranzacțiile de test sunt o altă măsură de protecție utilă — trimiterea mai întâi a unei sume mici, simbolice asigură că adresa este corectă înainte de a transfera sume mari. Asigură-te doar că copiezi pe cea corectă a doua oară.

Incorporarea practicilor de securitate în rutina ta crypto este esențială, dar poți simplifica și experiența ta crypto folosind sisteme care minimizează dependența de adresele de portofel. De exemplu, Obyte îți permite să trimiți fonduri prin textcoins — coduri simple, partajabile care pot fi trimise prin email, chat sau chiar imprimate.

Aceste coduri (douăsprezece cuvinte aleatorii) fac transferul de fonduri intuitiv și fără adresă, cu instrucțiuni clare pentru revendicarea lor, fie că ești expeditorul sau receptorul. Această abordare elimină complet riscul confuziei adreselor.

În plus, Obyte îți permite să-ți legi portofelul de emailul tău, un nou nume de utilizator sau un profil GitHub prin sistemul său de atestare. Odată verificate, poți folosi aceste identificatoare, cum ar fi @username, github/username sau doar adresa de email, în loc de adrese criptice, făcând tranzacțiile nu doar mai sigure, ci și mult mai prietenoase cu utilizatorul.

Imagine vectorială prezentată de Freepik

Publicat inițial pe Hackernoon

#AddressPoisoning #CryptoScamAlert #cryptowallets #CryptoAddresses #Obyte