Se ha descubierto un ataque generalizado a la cadena de suministro, potencialmente rastreando datos de una billetera de criptomonedas y robando activos en todas las cadenas. La biblioteca de npm de una cuenta grande y confiable ha sido comprometida, anunciaron los investigadores.

Un ataque generalizado a la cadena de suministro de npm está potencialmente dirigido a los propietarios de las billeteras de criptomonedas más comunes. Charles Guillemet, CTO de Ledger, advirtió a los usuarios que eviten transacciones de criptomonedas usando billeteras comunes basadas en navegador o de escritorio, y solo realicen transacciones a través de billeteras de hardware con gran precaución.

🚨 Hay un ataque a gran escala a la cadena de suministro en curso: la cuenta de NPM de un desarrollador reputado ha sido comprometida. Los paquetes afectados ya han sido descargados más de 1 mil millones de veces, lo que significa que todo el ecosistema de JavaScript puede estar en riesgo.

La carga maliciosa funciona…

— Charles Guillemet (@P3b7_) 8 de septiembre de 2025

Los investigadores descubrieron que una de las cuentas de npm de JavaScript de confianza estaba propagando paquetes con código malicioso que podía rastrear e incluso desviar transacciones de criptomonedas. Poco después del ataque, el mantenedor se puso en contacto con la comunidad a través de un perfil de Hackernoon para advertir que los paquetes afectados siguen siendo en su mayoría comprometidos y aún no han sido reemplazados por versiones seguras.

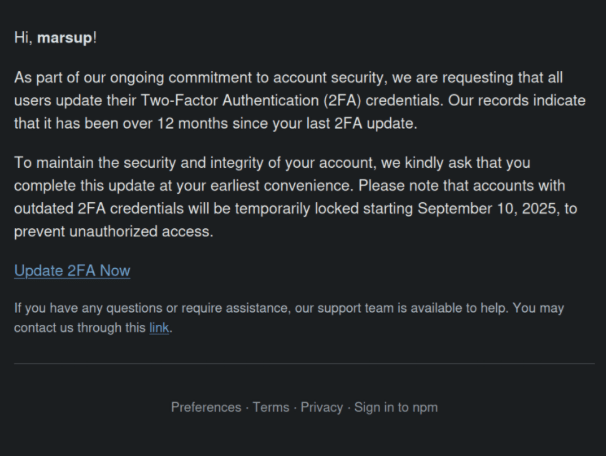

La cuenta del mantenedor de npm aún no se ha recuperado y probablemente fue robada a través de ingeniería social y un proceso de 2FA falso. Los usuarios de GitHub informaron de un correo electrónico sospechoso proveniente del soporte de npmjs.

Uno de los mantenedores de npm de JavaScript recibió un correo electrónico de soporte falso, lo que condujo a una cuenta comprometida e inyección de código malicioso de robo de criptomonedas en paquetes de JavaScript. | Fuente: GitHub

Uno de los mantenedores de npm de JavaScript recibió un correo electrónico de soporte falso, lo que condujo a una cuenta comprometida e inyección de código malicioso de robo de criptomonedas en paquetes de JavaScript. | Fuente: GitHub

El evento actual se considera el mayor ataque a la cadena de suministro de npm en la historia. Más proveedores pueden ser comprometidos si los correos electrónicos logran robar otras cuentas.

Ataque a gran escala a la cadena de suministro apunta a billeteras de criptomonedas de software

En la última semana, Cryptopolitan informó sobre dos paquetes que fueron comprometidos para robar criptomonedas en Ethereum.

El ataque actual es mucho más grande: afecta a un total de 18 paquetes de npm altamente populares, con 2B descargas en la última semana. En este punto, no está claro cuántos de los paquetes se han propagado a través del ecosistema de JavaScript.

El ataque a la cadena de suministro se considera una de las mayores amenazas en el espacio cripto, potencialmente cambiando el destino de los fondos sobre la marcha, a pesar de que el usuario aparentemente firme la transacción correcta.

Recomendaría encarecidamente no firmar ninguna transacción de criptomonedas en este momento.

Hay un enorme ataque a la cadena de suministro en paquetes populares de NPM que puede haber comprometido varios sitios web de criptomonedas (frontend, no los contratos reales).

Cambia la dirección de destino de las transacciones y…

— cygaar (@0xCygaar) 8 de septiembre de 2025

Una vez más, la mayor amenaza es contra los usuarios de billeteras de software, que se informa que afecta a MetaMask, Trust Wallet, Exodus y otros. Todos los paquetes de npm han sido desactivados, pero los desarrolladores deben volver a su código para descontinuar el uso de los paquetes defectuosos.

Se insta a los usuarios a evitar firmar transacciones hasta que los desarrolladores den luz verde

Por ahora, se considera improbable que el atacante sea capaz de robar semillas privadas directamente, ya que expondría problemas aún mayores con la seguridad de las billeteras. Actualmente, las billeteras de los usuarios son seguras a menos que envíen o firmen una transacción.

El intercambio de direcciones ocurre antes de firmar, ya que el atacante utiliza billeteras de destino que parecen similares. Las direcciones se ven casi similares, requiriendo una verificación detallada letra por letra antes de firmar. Por lo general, los usuarios de criptomonedas solo verifican los primeros y últimos cuatro dígitos, dejándolos abiertos a ataques de intercambio de direcciones.

Sin embargo, también hay contratos inteligentes y transacciones automatizadas. Se aconseja a los usuarios finales que bloqueen y deshabiliten todas las billeteras del navegador y se abstengan de firmar transacciones. Las noticias tampoco desglosaron el rally de criptomonedas del lunes. Además, los detectives on-chain no han emitido advertencias sobre grandes o inusuales pérdidas de billeteras individuales.

El ataque puede afectar todas las aplicaciones en el ecosistema Web3 y DeFi. En la actualidad, las transacciones continúan en todas las cadenas. Los investigadores han tomado una captura de pantalla de las billeteras de destino potenciales, algunas de las cuales aún están vacías.

Si estás leyendo esto, ya estás un paso adelante. Mantente ahí con nuestro boletín.