撰文:Chainalysis

編譯:AididiaoJP,Foresight News

核心發現

被盜資金

2025 年至今加密貨幣服務已遭受超過 21.7 億美元的資金盜竊,這一數字遠超 2024 年全年。其中朝鮮對 ByBit 的 15 億美元黑客攻擊(加密貨幣史上最大單次盜竊案)佔據了損失的主要部分。

截至 2025 年 6 月底,被盜資金總額比此前最嚴重的 2022 年同期高出 17%。若當前趨勢持續,到年底服務類平臺被盜資金可能突破 40 億美元。

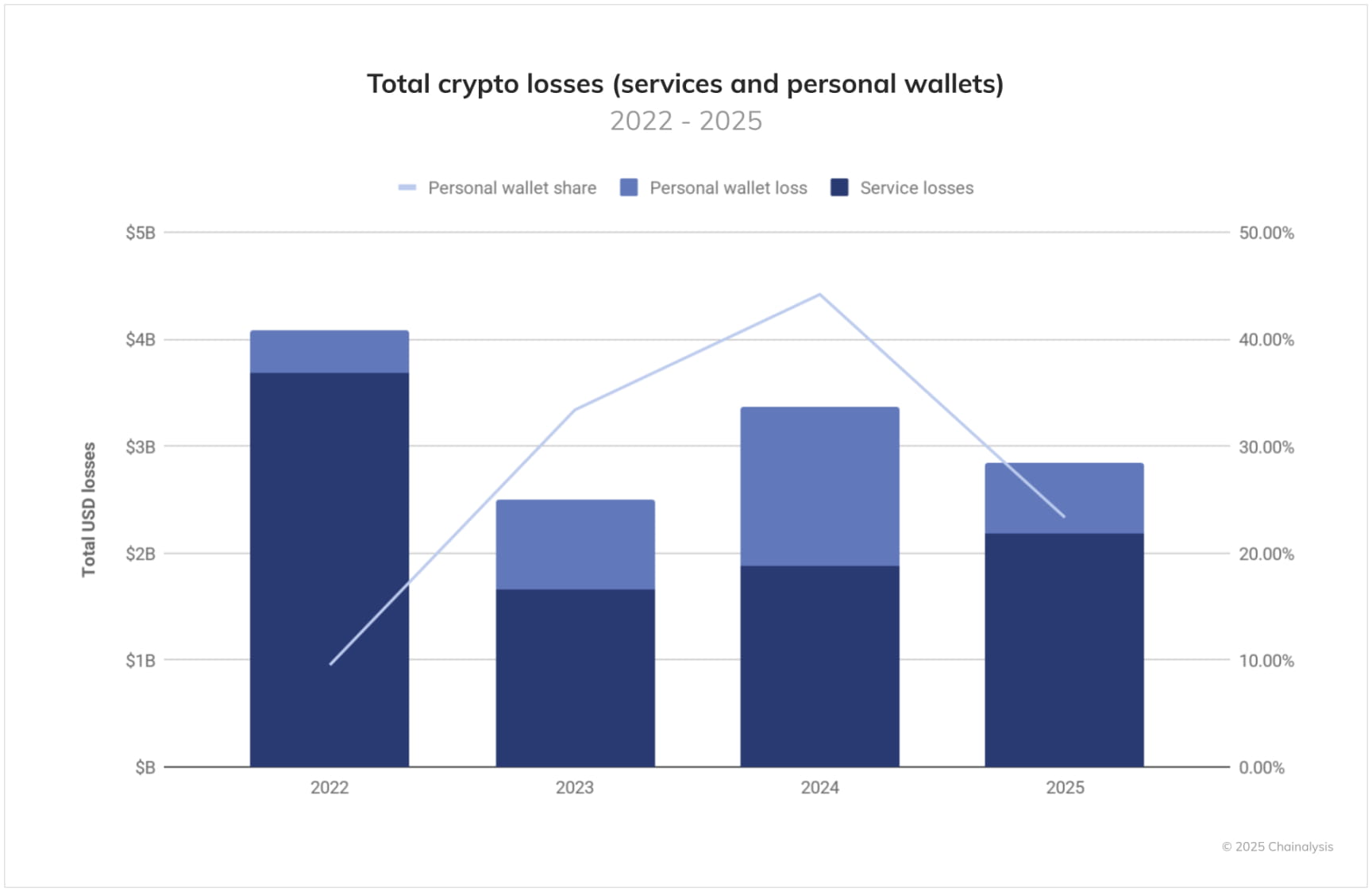

個人錢包被盜在整體生態盜竊中的佔比正逐步上升,攻擊者越來越多地瞄準個人用戶。2025 年至今,此類案件佔全部被盜資金活動的 23.35%。

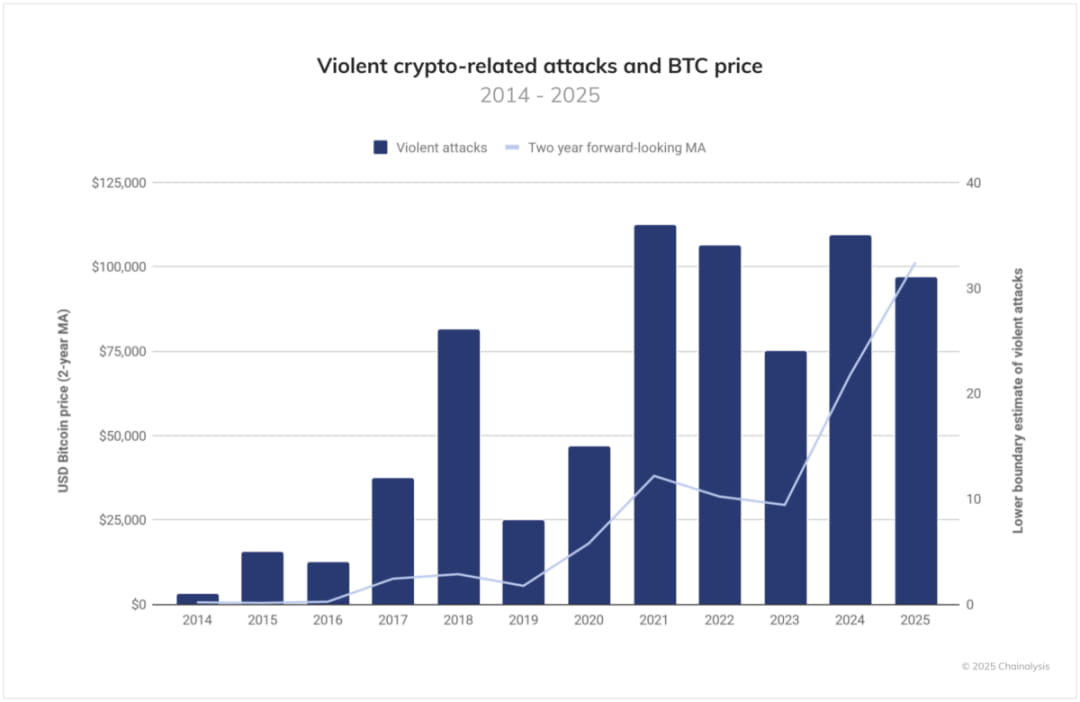

「扳手攻擊」(針對加密貨幣持有者的暴力或脅迫行爲)與比特幣價格波動存在相關性,表明攻擊者傾向於在高價值時期伺機作案。

地域趨勢

2025 年至今,美國、德國、俄羅斯、加拿大、日本、印度尼西亞和韓國成爲受害者的集中地。

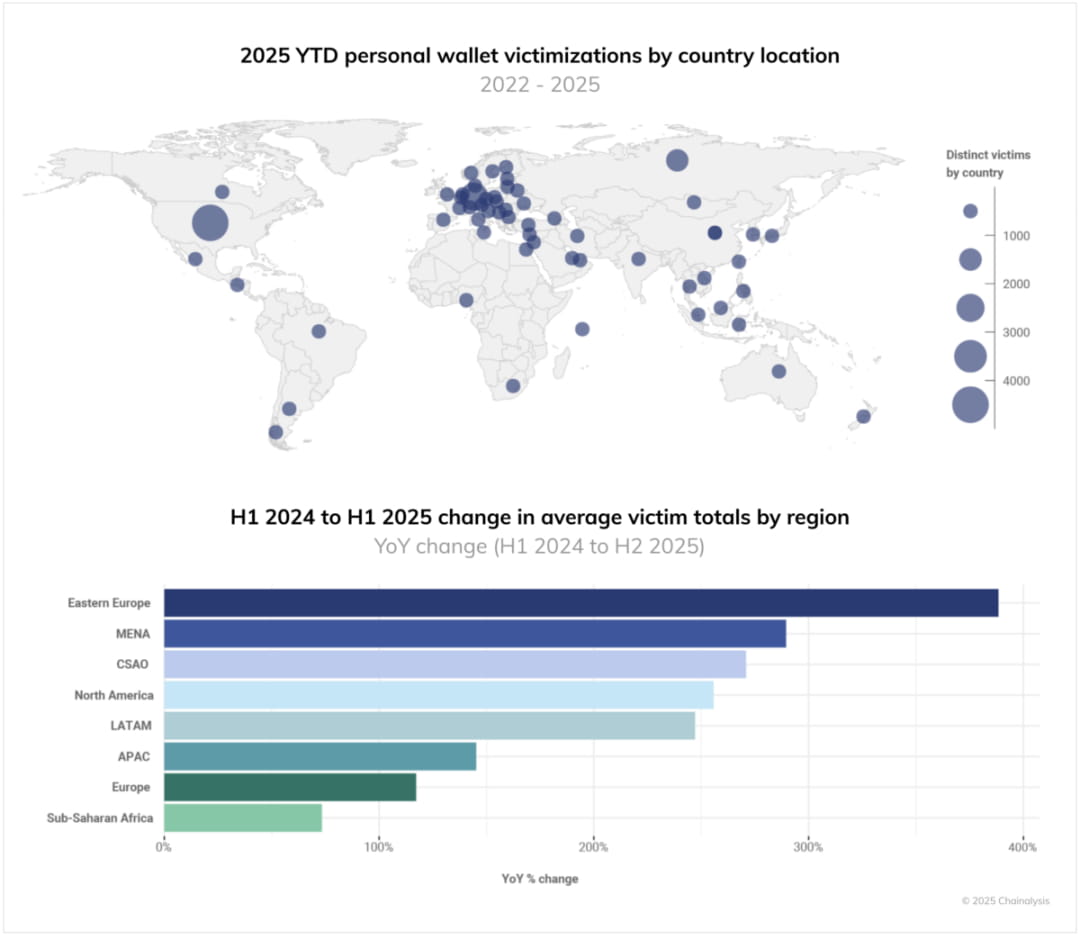

從區域來看,東歐、中東和北非以及中亞和南亞在 2024 年上半年至 2025 年上半年的受害者數量增長最快。

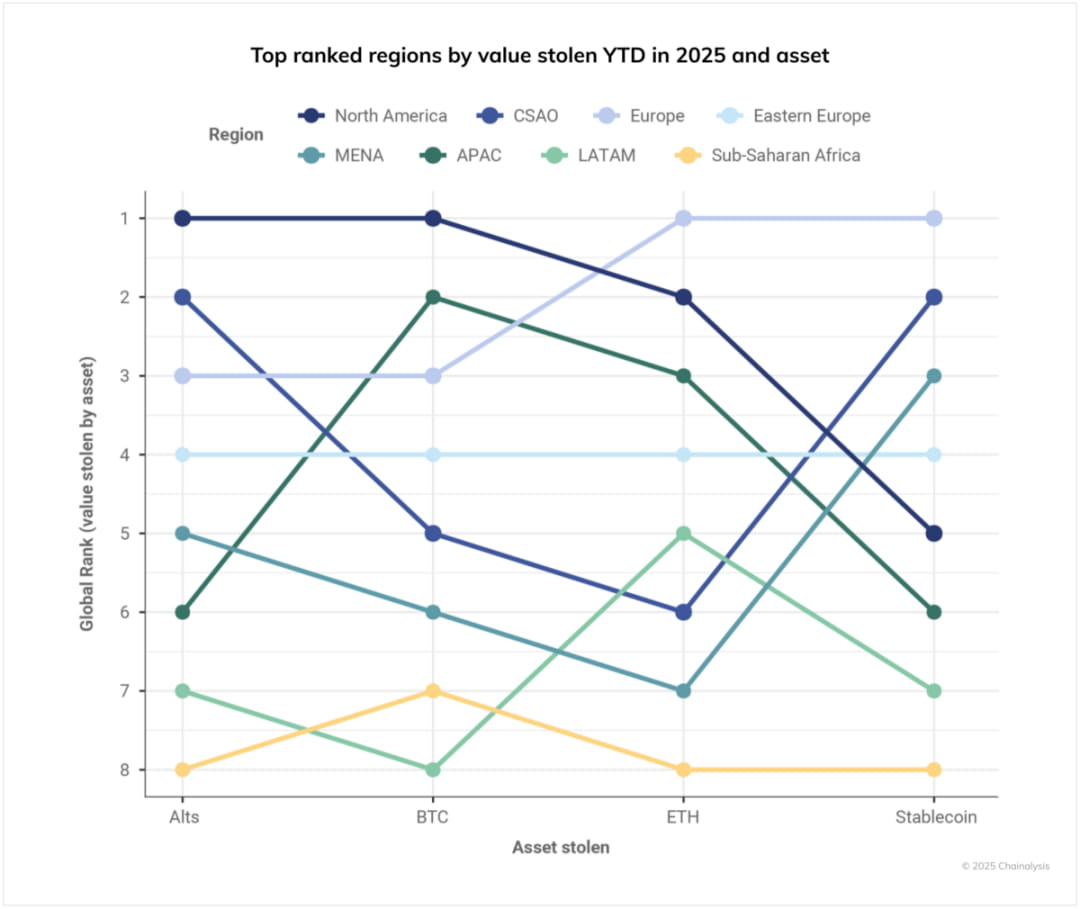

不同地區被盜資產類型也存在顯著差異,這可能反映了當地加密貨幣採用的基本模式。

洗錢行爲

從服務平臺和個人端竊取資金的洗錢行爲存在差異。總體而言,針對服務平臺的威脅行爲者通常表現出更高的技術複雜性。

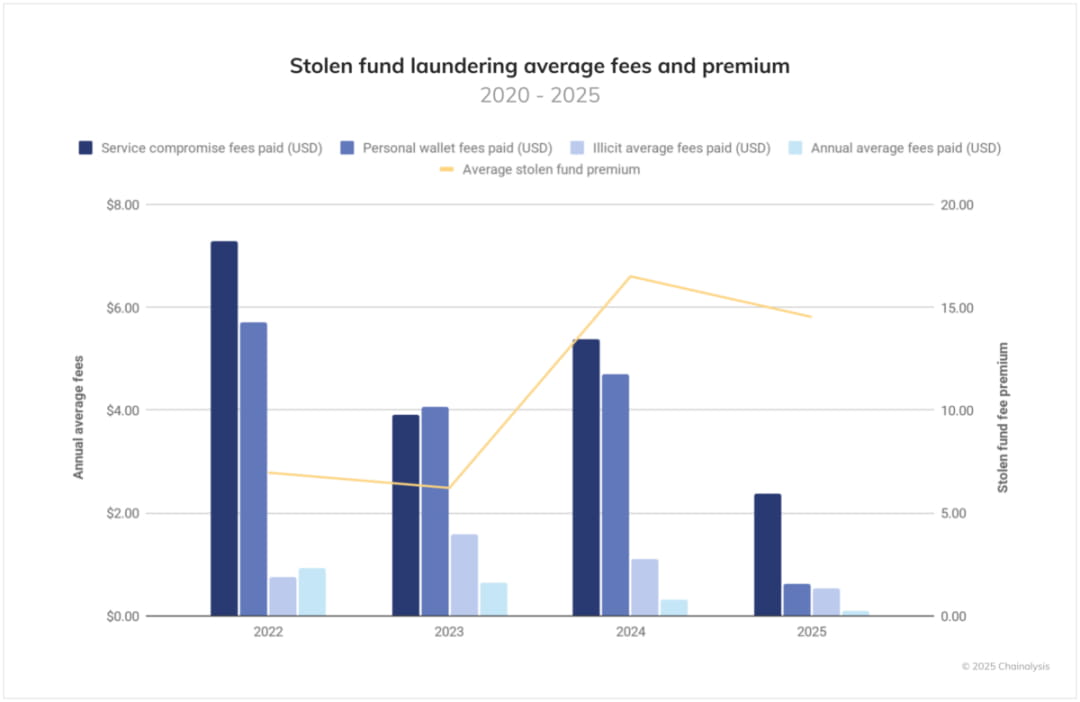

洗錢者爲轉移資金往往支付超額費用,平均溢價從 2021 年的 2.58 倍波動至 2025 年至今的 14.5 倍。

有趣的是儘管轉移被盜資金的美元平均成本隨時間下降,但鏈上平均成本的倍數卻有所增加。

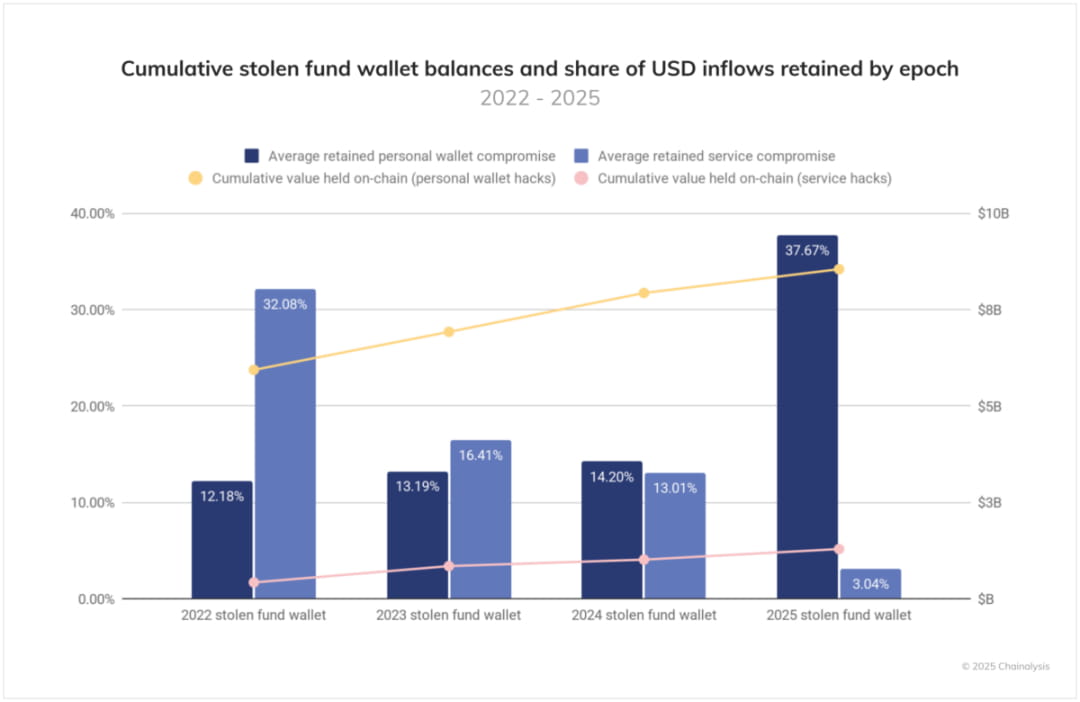

針對個人錢包的攻擊者更傾向於將大量被盜資金保留在鏈上,而非立即洗錢。

目前針對個人錢包的盜竊案中仍有 85 億美元加密貨幣滯留鏈上,而服務端被盜資金爲 12.8 億美元。

非法活動環境的變化

儘管加密環境已經發生重大變化,2025 年至今的非法交易量仍有望達到或超過去年估計的 510 億美元。俄羅斯受制裁交易所 Garantex 的關閉,以及柬埔寨華語服務商 Huione Group(處理超過 700 億美元流入資金)可能被美國金融犯罪執法網絡(FinCEN)列爲特別關注對象,這些事件重塑了犯罪分子在生態中的資金流動方式。

在這一變局中,資金盜竊成爲 2025 年的首要問題。其他形式的非法活動同比表現參差不齊,而加密貨幣盜竊的激增不僅對生態參與者構成直接威脅,也爲行業安全基礎設施帶來長期挑戰。

服務平臺被盜資金:正在激增

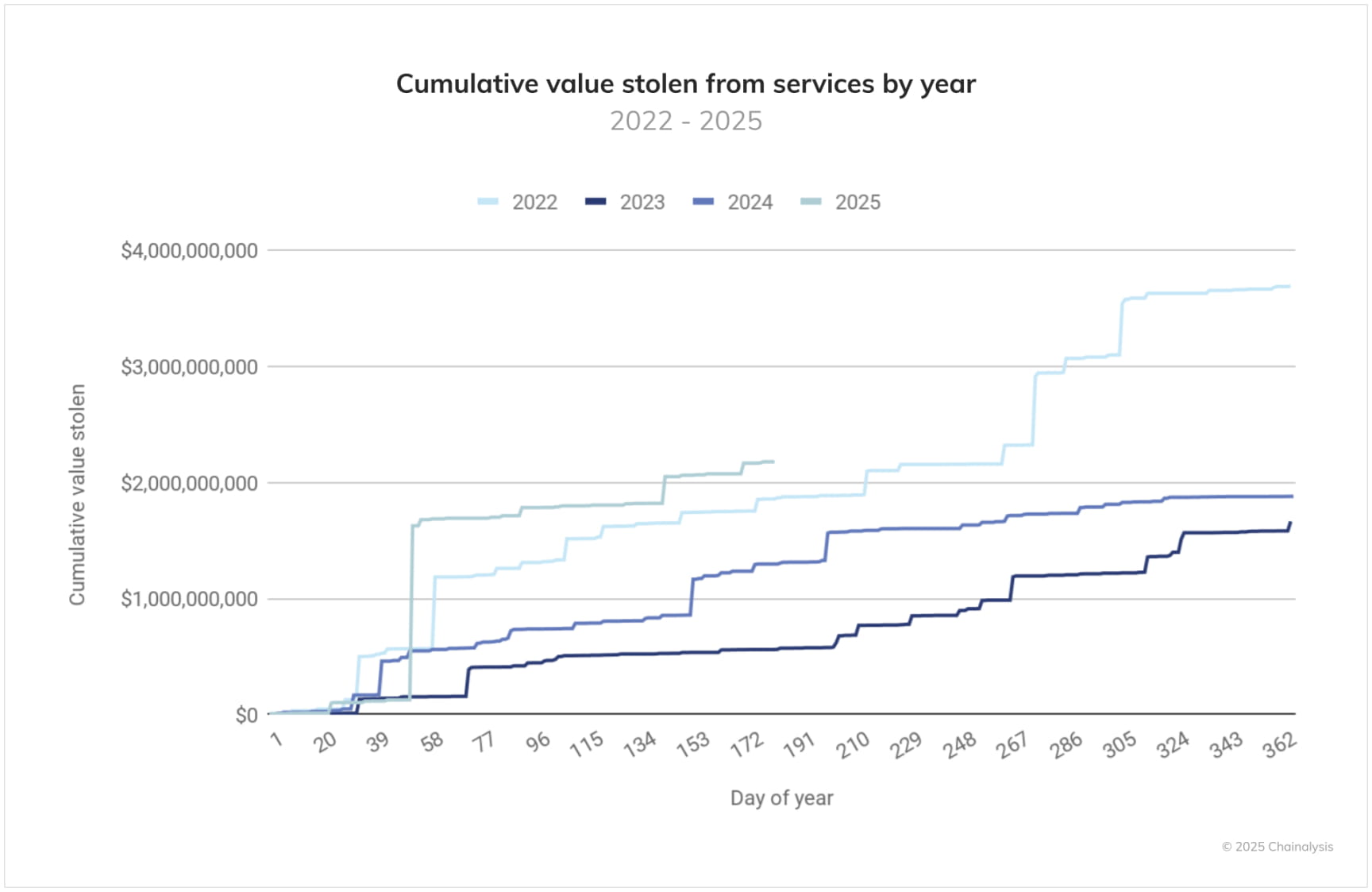

從服務平臺竊取資金的累計趨勢描繪了 2025 年威脅環境的嚴峻圖景。代表 2025 年至今活動的橙色線在 6 月前的上升速度遠超以往任何年份,上半年即突破 20 億美元大關。

這一趨勢的驚人之處在於其速度和持續性。此前最嚴重的 2022 年服務平臺被盜 20 億美元需 214 天,而 2025 年僅用 142 天便實現了相近規模。2023 年和 2024 年的趨勢線則呈現更溫和的累積模式。

目前,2025 年 6 月底的數據比 2022 年同期增長了 17.27%。若趨勢延續,2025 年全年僅服務平臺被盜資金就可能超過 43 億美元。

ByBit 事件:網絡犯罪的新標杆

朝鮮對 ByBit 的黑客攻擊徹底改變了 2025 年的威脅格局。這起 15 億美元的單次事件不僅是史上最大加密貨幣盜竊案,更佔據了今年服務平臺被盜資金的約 69%。其技術複雜性和規模凸顯了國家支持的黑客在加密貨幣領域不斷升級,也標誌着 2024 年下半年短暫沉寂後的強勢迴歸。

此次超級攻擊符合朝鮮加密貨幣操作的總體模式,這些活動已成爲該國規避制裁策略的核心部分。去年已知的朝鮮相關損失達 13 億美元(此前最嚴重年份),而 2025 年已遠超這一紀錄。

攻擊方法疑似利用了高級社會工程學手段(如通過滲透加密貨幣相關服務的 IT 人員),這與朝鮮過往操作類似。根據聯合國最新報告,西方科技公司曾無意中僱傭了數千名朝鮮員工,此類手段的破壞力可見一斑。

個人錢包:加密貨幣犯罪未被充分重視的前沿

Chainalysis 開發了新方法來識別和追蹤源自個人錢包的盜竊活動。這類非法活動低報案率,但其重要性日益凸顯。增強的可視化揭示了攻擊者如何隨時間推移多樣化其目標和戰術。

如下圖所示,個人錢包被盜在總損失中的佔比持續增長。這一趨勢可能反映以下因素:

主流服務安全措施改進,迫使攻擊者轉向被視爲更容易得手的個人目標

個人加密貨幣持有者數量增長

隨着主流加密資產升值,個人錢包中的資金價值提升

更復雜的個體定向技術發展(可能得益於易部署的 LLM AI 工具)

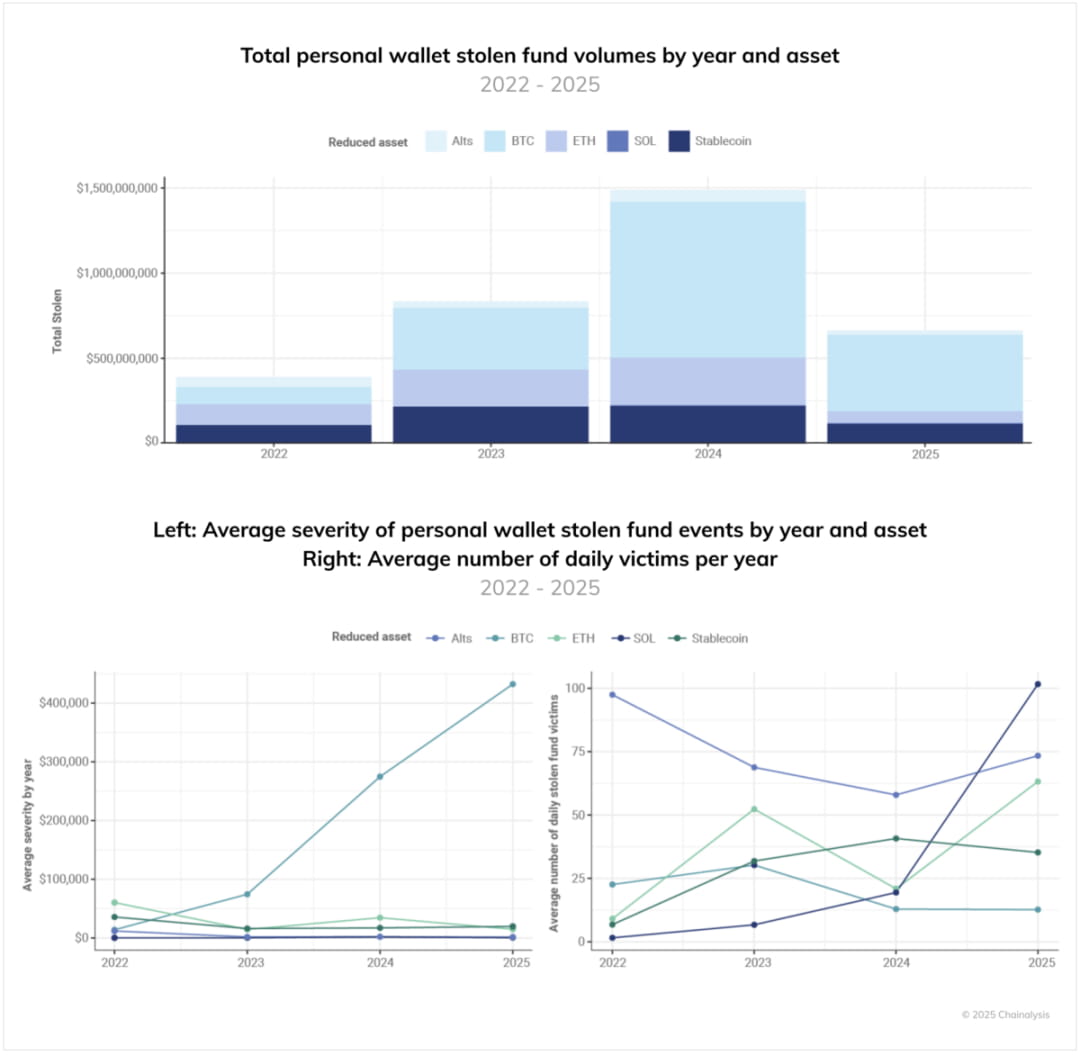

按資產類型細分個人錢包被盜價值(見下圖)可發現三個關鍵趨勢:

比特幣盜竊占相當大比例

存儲比特幣的個人錢包平均損失金額隨時間增加,表明攻擊者有意針對高價值目標

非比特幣及非 EVM 鏈(如 Solana)上的個體受害者數量正在上升

這些因素表明,雖然比特幣持有者成爲定向盜竊受害者的概率低於其他鏈上資產持有者,但一旦受害,其損失金額異常龐大。前瞻性推論是:若原生資產價值上升,個人錢包被盜金額很可能同步增長。

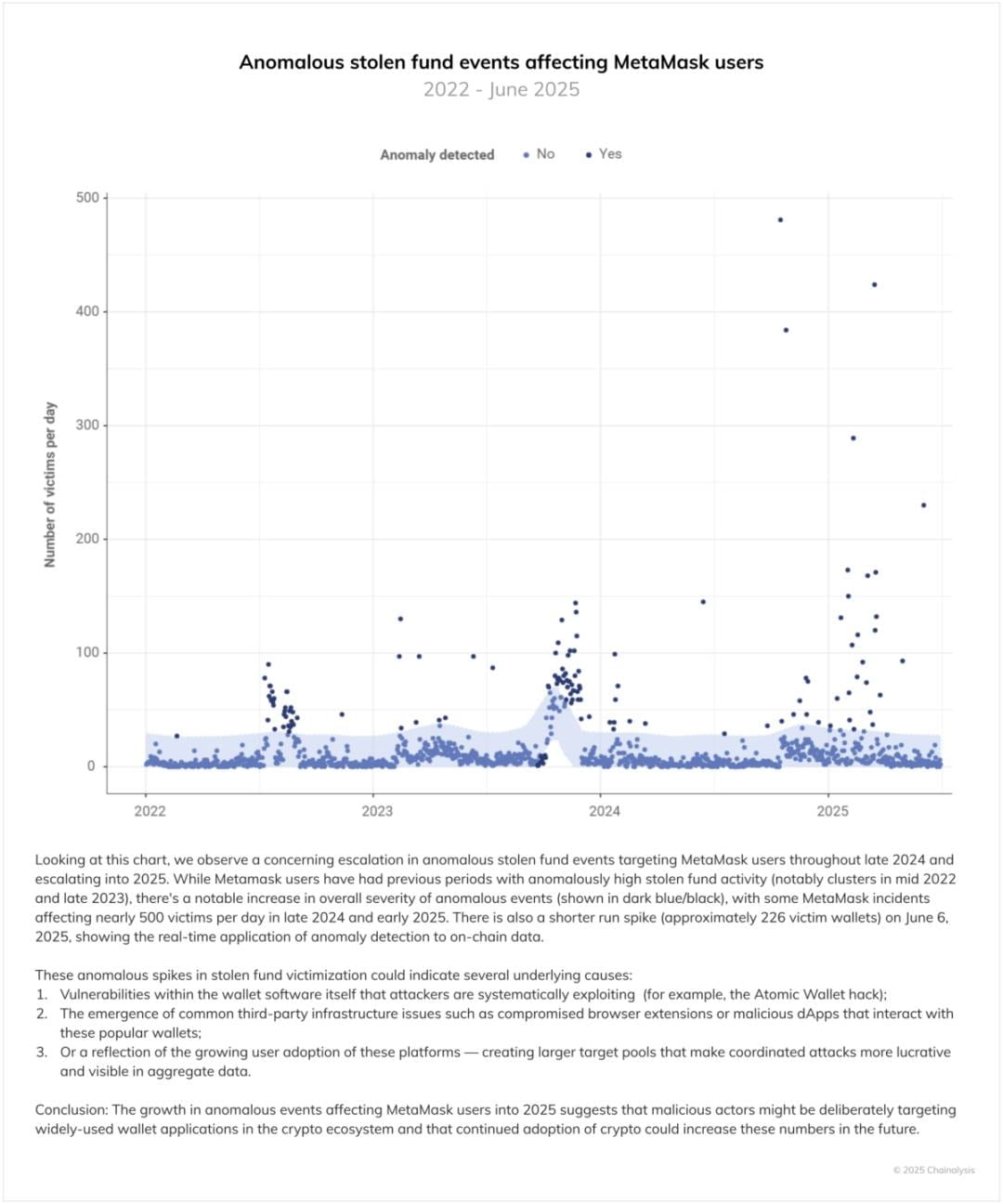

暴力因素:當數字犯罪轉爲物理傷害

個人錢包盜竊中有一個令人不安的例子——「扳手攻擊」,即攻擊者通過暴力或脅迫手段獲取受害者的加密貨幣。下圖顯示 2025 年此類物理攻擊數量有望達到歷史次高年份的兩倍。需注意的是,由於許多案件未報案,實際數字可能更高。

這些暴力事件與比特幣價格的移動平均線存在明顯相關性,表明資產價值上漲(或預期上漲)可能誘發針對已知加密貨幣持有者的物理攻擊。儘管此類暴力案件相對罕見,但其人身傷害屬性(包括致殘、綁架和謀殺)將案件的社會影響提升至非常規程度。下文案例將具體說明。

(來源:Jameson Lopp GitHub)

案例研究:區塊鏈分析如何協助破獲菲律賓高調綁架案

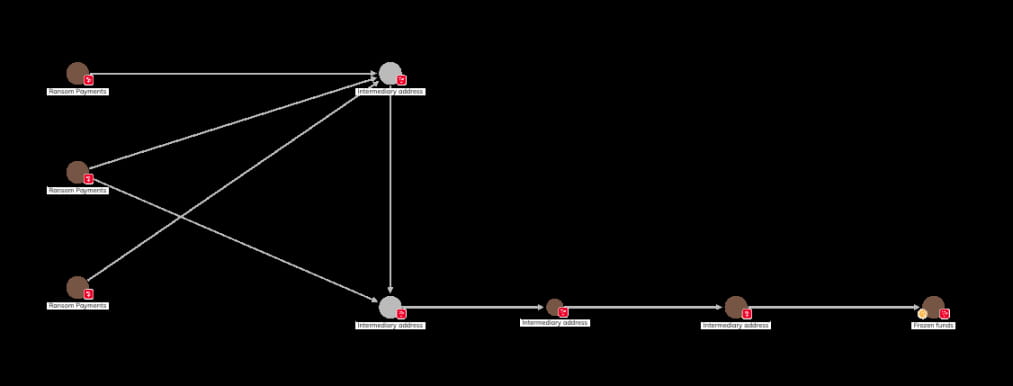

通過加密貨幣洗錢的暴力犯罪爲調查帶來複雜挑戰,通常需要精密的分析方法。菲律賓近期一起高調案件展示了區塊鏈分析如何提供關鍵線索,即使在最嚴重的刑事調查中也不例外。

2024 年 3 月,Elison Steel 首席執行官 Anson Que 遭綁架謀殺震驚菲律賓商界。3 月 29 日,Que 與司機 Armanie Pabillo 在布拉幹省被綁,後被發現死於黎剎省,屍體有明顯虐待痕跡。最初認爲是一起 2000 萬比索綁架案,但調查顯示受害者家屬實際支付了約 2 億比索贖金以求 Que 獲釋。

菲律賓國家警察(PNP)指控賭場中介公司 9 Dynasty Group 和 White Horse Club 策劃了複雜的洗錢操作:將原本以比索和美元支付的贖金通過專爲賭場設計的電子錢包、空殼賬戶和數字資產轉換爲加密貨幣以掩蓋資金流向。

通過 Chainalysis Reactor 工具,全球服務團隊與 PNP 調查人員合作追蹤贖金流向。區塊鏈分析揭示了分筆贖金如何經過一系列中介地址彙集,再通過更多中介地址進一步洗白。在 PNP 協助下,Chainalysis 通知 Tether 併成功凍結部分 USDT 資金。

值得注意的是,本案洗錢手法相對粗糙,這與許多采用加密貨幣看中其速度及「匿名性」、但缺乏專業技術的犯罪集團模式一致。與傳統金融調查中證據分散於不同機構不同,區塊鏈提供了單一、權威且不可篡改的賬本,使調查人員能實時追蹤資金流動、繪製網絡圖譜並生成跨國線索。

Anson Que 與 Armanie Pabillo 的悲劇提醒我們這些犯罪背後真實的人性代價。但此案也證明區塊鏈技術的不可篡改性可成爲正義的有力工具,確保剝削者無法輕易隱匿於網絡陰影中。

地域模式:全球受害者分佈

結合 Chainalysis 地理定位數據與被盜資金報案記錄,可估算個人錢包受害事件的全球分佈。注:本數據僅包含具有可靠地理定位信息的個人錢包被盜事件,非 2025 年全球被盜資金活動的完整視圖。

2025 年至今,美國、德國、俄羅斯、加拿大、日本、印度尼西亞和韓國位列人均受害數量最高國家;而東歐、中東和北非及中亞和南亞的受害者總量在 2024 上半年至 2025 上半年間增長最快。

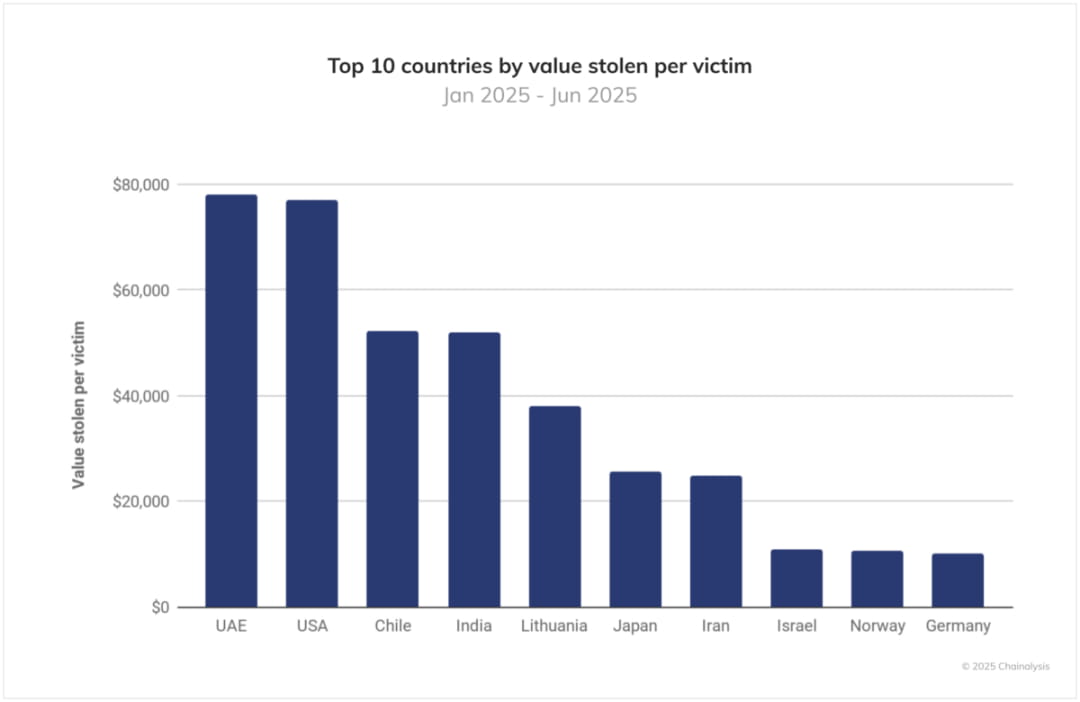

若按人均被盜金額排名(見下圖),美國、日本和德國仍居前十,但阿聯酋、智利、印度、立陶宛、伊朗、以色列和挪威的受害嚴重程度全球領先。

個人錢包被盜資產的區域差異

2025 年數據顯示加密貨幣盜竊存在地域集中模式。下圖按資產類型統計了各地區被盜總價值。

北美在比特幣和山寨幣盜竊中均居首位,這可能反映該地區高加密貨幣採用率及針對大額個人資產的專業攻擊者活躍。歐洲是以太坊和穩定幣盜竊的全球中心,可能表明這些資產在當地的高採用率或攻擊者對高流動性資產的偏好。

亞太地區比特幣被盜總量排名第二,以太坊第三;中亞和南亞在山寨幣和穩定幣被盜金額中位列第二。撒哈拉以南非洲在被盜金額中墊底(比特幣被盜量倒數第二),這更可能反映該地區財富水平較低,而非加密貨幣用戶受害率更低。

加密貨幣洗錢經濟學

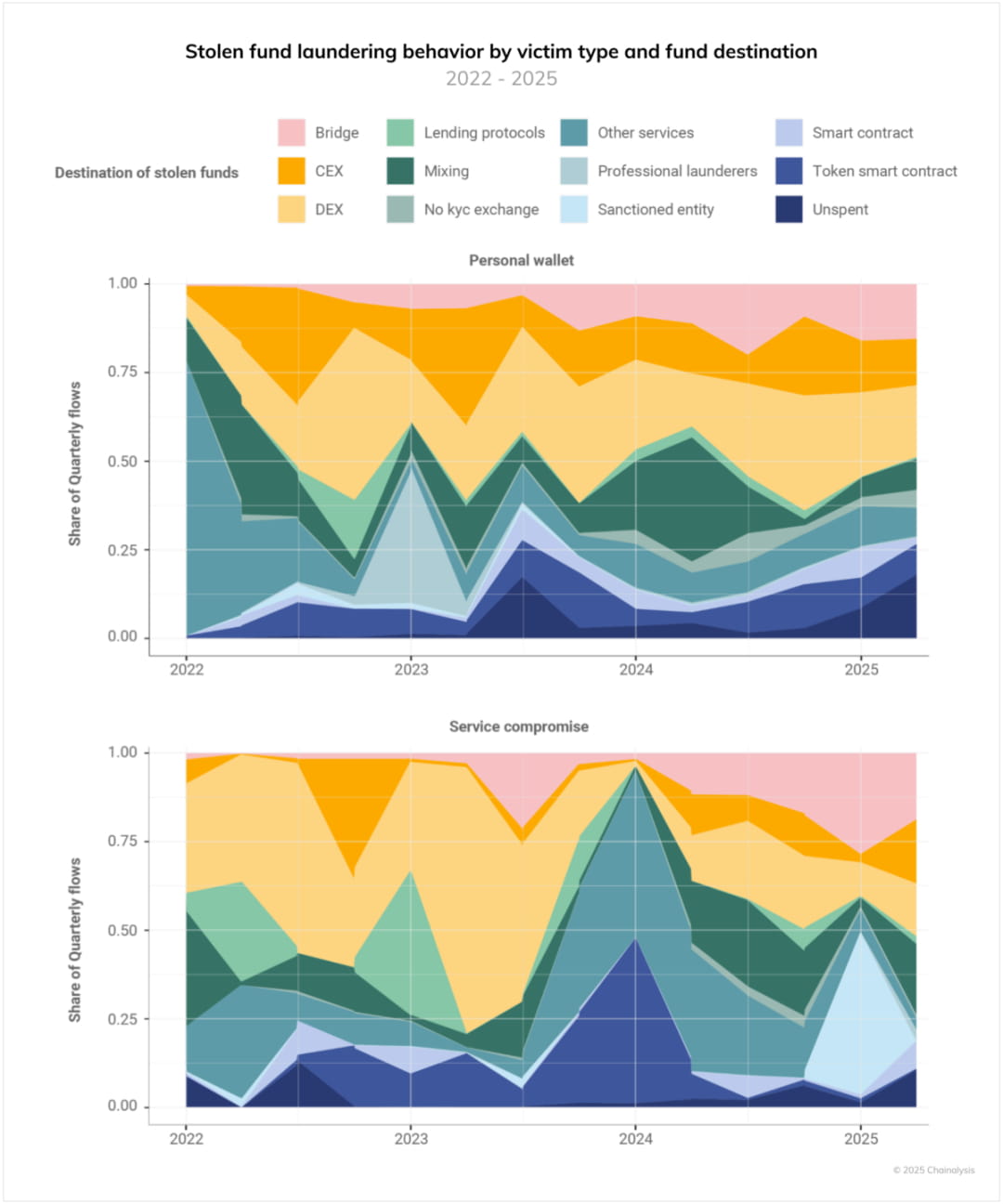

理解被盜資金如何在加密生態中流動,對預防和執法至關重要。分析顯示,個人錢包與服務端攻擊的洗錢行爲存在顯著差異,反映不同的風險偏好和操作需求。

例如,2024-2025 年針對服務端的攻擊者大量使用跨鏈橋進行「鏈跳躍」洗錢,混幣器的使用也更爲頻繁。相比之下,個人錢包被盜資金更多流向代幣智能合約(可能涉及兌換)、受制裁實體(尤其是 Garantex,或暗示俄羅斯作案者關聯)及中心化交易所(CEXs),表明洗錢技術相對粗糙。

在洗錢過程中,被盜資金操作者支付超額費用,且成本隨時間劇烈波動。值得注意的是,儘管 Solana 等區塊鏈及二層網絡的普及降低了平均交易成本,但同期被盜資金操作者支付的溢價反而上升 108%。此外針對服務平臺的攻擊者通常支付更高溢價,可能反映其需在資金凍結前快速轉移大額資金的緊迫性。

這些模式總體表明,儘管絕大多數黑客攻擊出於財務動機(6 月 19 日 Nobitex 攻擊等個別事件除外),但被盜資金操作者並不在意鏈上交易成本,而是優先考慮交易速度。

有趣的是並非所有被盜資金都會立即進入洗錢流程。個人錢包被盜資金更多會滯留鏈上,大量餘額停留在攻擊者控制地址而非快速洗白或兌現。這種犯罪者持有行爲可能反映其對操作安全的信心,或模仿主流加密貨幣投資策略。

預防與緩解策略

服務平臺與個人錢包被盜激增需要多層次的安全機制應對。對服務提供商而言,2025 年重大事件的教訓重申了以下關鍵點:

全面的安全文化

定期安全審計

能識別社會工程攻擊的員工篩查流程

代碼審計變得愈發重要,智能合約漏洞正成爲增長最快的攻擊載體。技術錢包基礎設施的改進(尤其是多籤熱錢包的實施)爲機構安全提供了額外保護層,即使單個密鑰泄露也能及時止損。

對個人而言,針對錢包的威脅升級要求安全理念的根本重構。暴力攻擊與比特幣價格的相關性表明,保護持幣隱私(如避免公開持倉)可能與技術措施(使用隱私幣或冷錢包)同等重要。高受害增長國家的用戶需特別警惕數字足跡和人身安全。

隨着加密貨幣相關綁架和暴力犯罪升級,現實世界的人身安全成爲緊迫議題。針對加密貨幣富豪家庭的案件表明,數字資產持有者需考慮傳統安防措施,包括:

避免炫富

不在社交媒體泄露持倉或交易動態

實施基礎安防協議(如改變日常路線、警惕監視)

對大額持有者而言,專業安保諮詢或有必要,數字財富增加的同時人身脆弱性創造了傳統安防體系尚未完全應對的新型風險。

展望:關鍵轉折點

2025 年至今的數據呈現了加密貨幣犯罪的進化軌跡。儘管加密生態在監管框架和機構安全實踐上趨於成熟,但威脅行爲者的能力和目標範圍也同步升級。

ByBit 事件證明,即使行業頭部實體仍難抵禦高級持續性威脅;個人錢包被盜激增則顯示加密貨幣持有者面臨空前風險。犯罪地域擴張及資產價格與暴力攻擊的關聯性,爲本已複雜的安全環境增添新維度。

支撐本報告的區塊鏈詳細分析爲更有效的對策奠定基礎。配備全面交易分析工具的執法部門能比以往更高效追蹤資金,服務商則可根據攻擊模式實施針對性防禦。

加密貨幣行業正處於關鍵轉折點。同樣的透明性既助長了犯罪分析,也提供了更高效預防與執法工具。挑戰在於如何快速部署這些能力以領先於持續進化的威脅。

進入 2025 年下半年,加密貨幣被盜資金前所未有之高。若被盜資金真如預測突破 40 億美元,行業未來數月的應對或將決定犯罪趨勢是持續惡化還是隨防禦體系成熟而趨於平穩。