Pamiętam ten moment dość wyraźnie.

@MidnightNetwork . Przeglądałem transakcję na prywatnym rejestrze, wykonując standardową rutynę—sprawdzając podpisy, śledząc salda, podążając za logiką, która zazwyczaj ujawnia, co tak naprawdę przeszło w obrębie bloku.

Na początku wszystko wydawało się normalne.

Sieć potwierdziła transakcję.

Walidatorzy to zaakceptowali.

Blok został sfinalizowany.

Ale coś wydawało się nie tak.

Informacje, których się spodziewałem, po prostu… nie były tam.

Na początku wydawało się, że coś jest nie tak, jakby część danych transakcji po prostu nie załadowała się. Prawie tak, jakby system coś przede mną ukrywał.

A wtedy to się zrozumiało.

System coś ukrywał - ale nie dlatego, że był zepsuty.

Ponieważ została zaprojektowana w ten sposób.

Ta mała chwila uchwyca głębszy problem, który stara się rozwiązać Midnight Network. Tradycyjne blockchainy zostały zbudowane na radykalnej przejrzystości. Każdy węzeł widzi wszystko. Każda transakcja staje się częścią na zawsze widocznej historii.

Ten model działa doskonale, gdy celem jest weryfikacja bez zaufania. Ale w momencie, gdy blockchainy zaczynają dotykać wrażliwych danych finansowych, infrastruktury przedsiębiorstw lub systemów tożsamości, ta sama przejrzystość zaczyna tworzyć tarcia.

Midnight Network zaczyna od innego założenia.

Może przejrzystość i prywatność nie muszą się nawzajem wykluczać.

Zamiast zmuszać użytkowników do wyboru między całkowicie publicznymi systemami a całkowicie ukrytymi, Midnight bada coś bardziej elastycznego: prywatność, którą można programować bezpośrednio w samym systemie.

Nie statyczne.

Nie kontrolowane przez scentralizowanego bramkarza.

Ale zapisane w logice sieci.

A kiedy zaczniesz myśleć o systemach rozproszonych w ten sposób, przestrzeń projektowa nagle wygląda bardzo inaczej.

Strukturalny problem z radykalną przejrzystością

Większość publicznych blockchainów przestrzega prostej zasady: każdy może widzieć wszystko.

Każdy węzeł niezależnie weryfikuje pełną historię transakcji, co dokładnie pozwala systemom zdecentralizowanym funkcjonować bez zaufanych pośredników.

Ale ta sama cecha stwarza również zaskakująco duży problem z ekspozycją.

Transfery finansowe stają się trwale widoczne.

Aktywność biznesowa może być śledzona.

Dane operacyjne wyciekają do publicznej infrastruktury.

W początkowych dniach kryptowalut, nie uważano tego za poważny problem. Użytkownicy Bitcoina byli pseudonimowi, a ekosystem był na tyle mały, że wielu uczestników akceptowało przejrzystość jako koszt decentralizacji.

Ale technologia blockchain nie jest już ograniczona do eksperymentów hobbystycznych.

Dziś dotyka infrastruktury finansowej, systemów łańcucha dostaw, tokenizowanych aktywów, ram tożsamości oraz coraz bardziej skomplikowanych procesów roboczych w przedsiębiorstwach.

A w tych środowiskach całkowita widoczność staje się trudniejsza do uzasadnienia.

Firmy nie mogą ujawniać wewnętrznych strategii finansowych konkurencji.

Regulatorzy nie mogą polegać na systemach, w których wrażliwe dane dotyczące zgodności stają się widoczne dla całego internetu.

A zwykli użytkownicy zaczynają zdawać sobie sprawę, że stałe historie transakcji niosą ze sobą długoterminowe implikacje prywatności.

Tradycyjne rozwiązania próbują naprawić to napięcie na różne sposoby.

Prywatne blockchainy ograniczają dostęp.

Sieci zezwoleniowe wprowadzają bramkarzy.

Warstwy prywatności off-chain próbują ukryć dane poza księgą.

Każde podejście rozwiązuje część problemu, ale często kosztem decentralizacji lub gwarancji weryfikacji.

Midnight Network podchodzi do problemu inaczej.

Zamiast przenosić prywatność poza księgę, zmienia to, jak działa widoczność wewnątrz samej księgi.

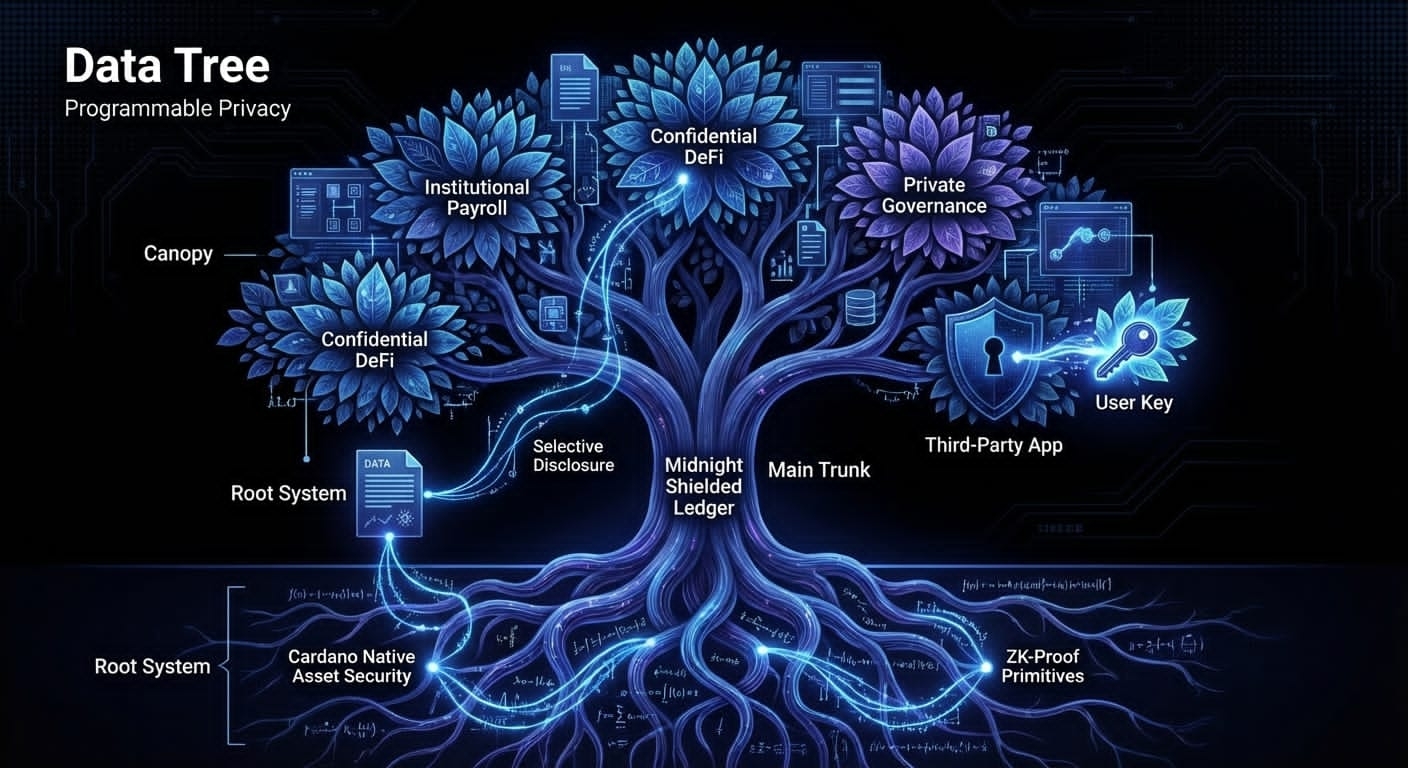

Prywatność jako programowalna cecha

Główna idea stojąca za Midnight Network jest zaskakująco intuicyjna, gdy usuniesz język techniczny.

Prywatność nie powinna być stałym ustawieniem.

Powinien zachowywać się bardziej jak oprogramowanie.

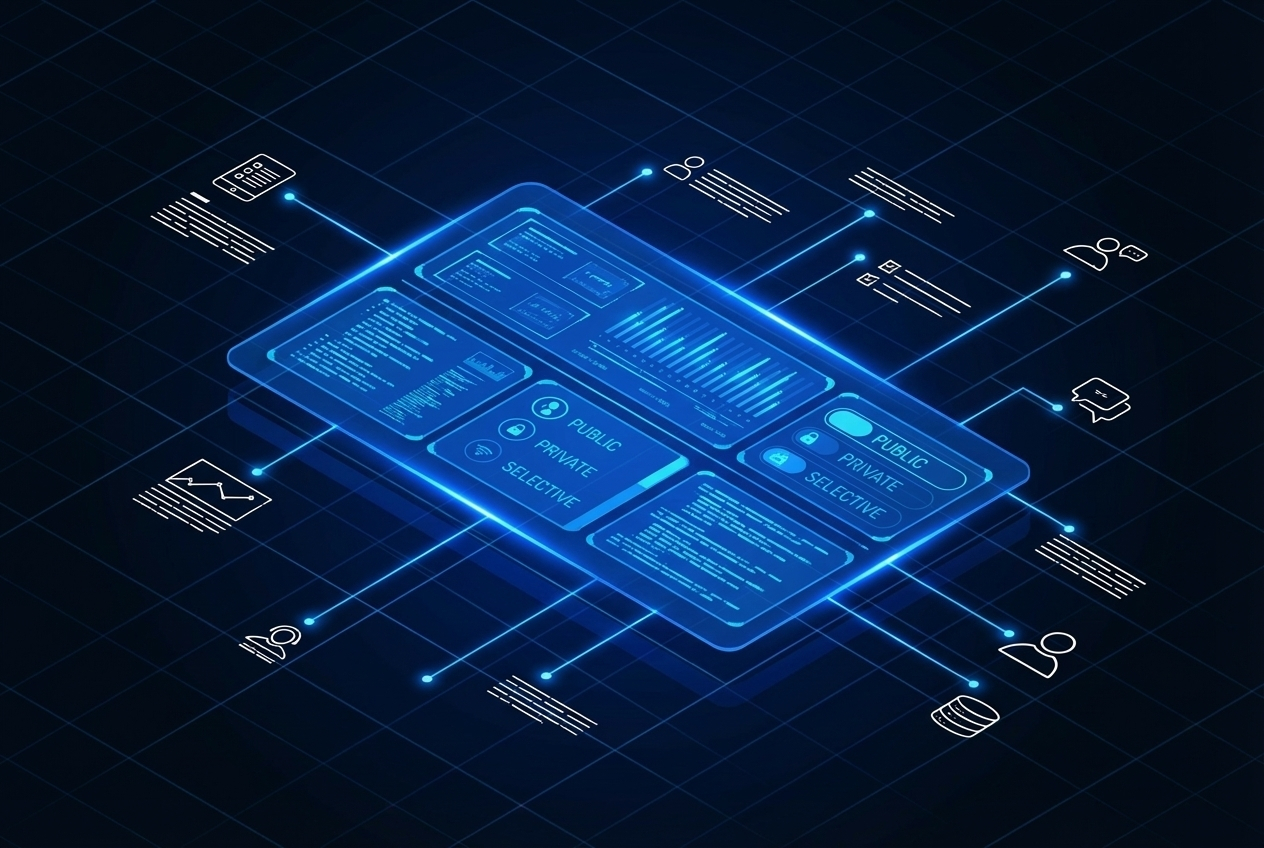

Zamiast decydować, że informacje muszą być albo publiczne na zawsze, albo całkowicie ukryte, Midnight pozwala programistom definiować zasady regulujące, kto może widzieć konkretne dane i w jakich warunkach.

Pomyśl o tym mniej jak o szyfrowaniu ukrywającym wszystko, a bardziej jak o systemie uprawnień wbudowanym bezpośrednio w infrastrukturę blockchain.

Niektórzy uczestnicy mogą zobaczyć pełne szczegóły transakcji.

Inni mogą zobaczyć tylko zobowiązania kryptograficzne.

A niektórzy mogą nie widzieć niczego poza dowodem, że ważna transakcja miała miejsce.

Co czyni to interesującym, to że sieć nadal może zweryfikować poprawność transakcji, nawet gdy podstawowe dane pozostają ukryte.

Ta równowaga - weryfikacja bez ekspozycji - jest sercem architektury Midnight.

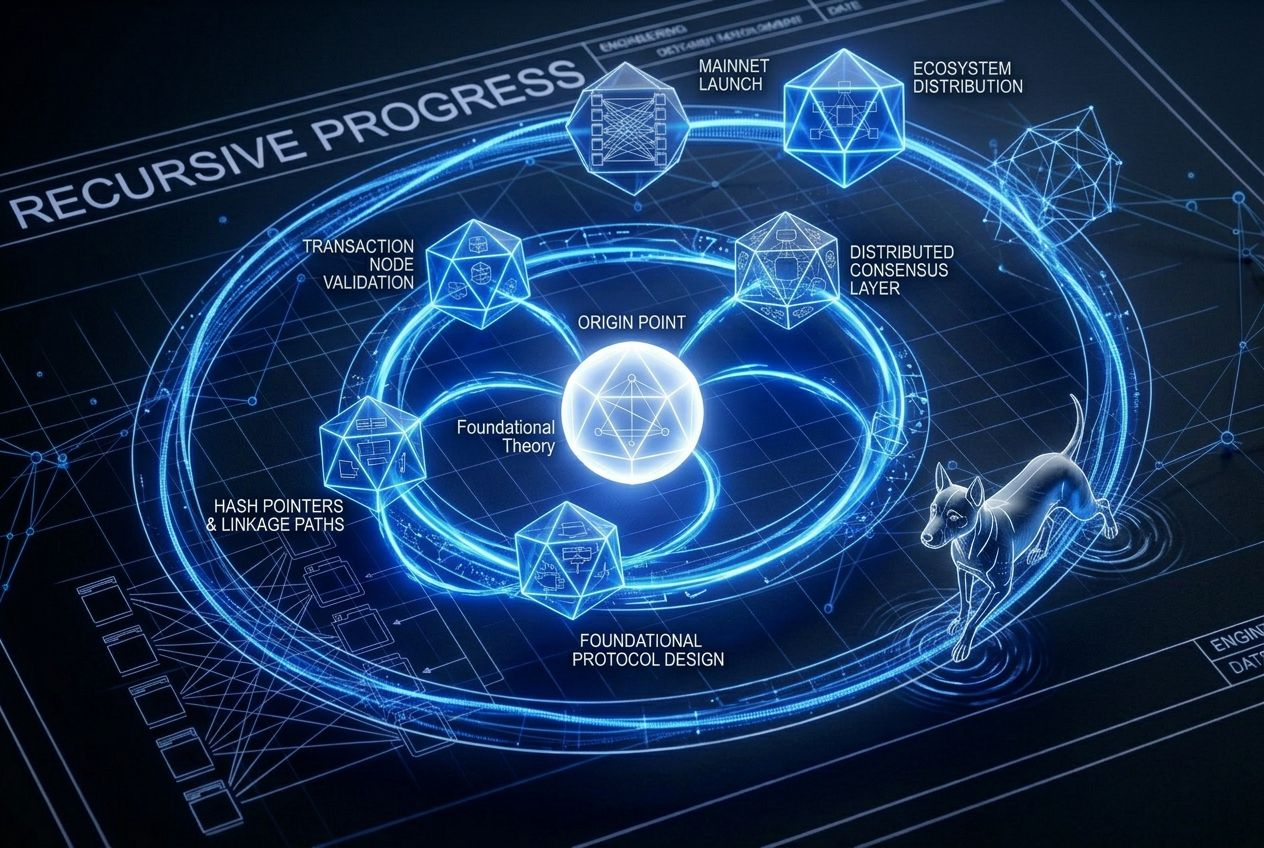

Architektura stojąca za Midnight

Aby uczynić programowalną prywatność możliwą, Midnight organizuje swój projekt w trzy interaktywne warstwy:

Definicje polityki

Egzekwowanie kryptograficzne

Weryfikacja konsensusu

Każda warstwa zajmuje się inną częścią problemu prywatności.

Ale żaden z nich nie działa samodzielnie.

Są od siebie zależni.

Warstwa polityki: Decydowanie, kto widzi co

Warstwa polityki kontroluje, jak informacje przepływają przez sieć.

Zamiast wbudowywać sztywne zasady prywatności bezpośrednio w protokół, Midnight pozwala kontom, umowom i transakcjom nosić własne definicje polityki.

Te polityki mogą definiować takie rzeczy jak:

• kto ma prawo dostępu do szczegółów transakcji

• kiedy pewne dane stają się widoczne

• czy częściowe ujawnienie jest dozwolone

• jak działa weryfikacja zgodności

Deweloperzy wchodzą w interakcje z tymi politykami za pomocą języka specyficznego dla domeny, zaprojektowanego, aby uczynić logikę prywatności zarządzalną bez wymagania głębokiej wiedzy z zakresu kryptografii.

Ta elastyczność otwiera interesujące możliwości.

Instytucja finansowa może pozwolić regulatorom na inspekcję metadanych transakcji, jednocześnie ukrywając strategię operacyjną przed konkurentami.

Platforma łańcucha dostaw mogłaby potwierdzić, że towary zostały dostarczone, nie ujawniając wrażliwych danych cenowych.

Zdecentralizowany system tożsamości mógłby weryfikować poświadczenia bez ujawniania danych osobowych.

Zamiast traktować prywatność jako stały przełącznik, warstwa polityki sprawia, że jest dynamiczna.

Kryptografia, która egzekwuje zasady

Oczywiście, polityki mają znaczenie tylko wtedy, gdy system może je egzekwować.

W tym miejscu Midnight mocno polega na nowoczesnych narzędziach kryptograficznych.

Dowody z zerową wiedzą znajdują się w centrum projektu.

Pozwalają jednej stronie udowodnić, że obliczenie lub transakcja jest ważna, nie ujawniając podstawowych danych wejściowych.

W praktyce sieć może zweryfikować, że:

• salda pozostają spójne

• transakcje podążają za zasadami protokołu

• logika smart kontraktów wykonana poprawnie

Wszystko to bez ujawniania wrażliwych danych związanych z tymi operacjami.

Uzupełniając dowody z zerową wiedzą, istnieją schematy zobowiązań, które pozwalają na kryptograficzne zablokowanie informacji w księdze, pozostając ukrytymi do momentu selektywnego ujawnienia.

Niektóre formy szyfrowania homomorficznego również pozwalają na ograniczone obliczenia na zaszyfrowanych danych.

Zebrane razem, te mechanizmy pozwalają Midnight utrzymać silne gwarancje weryfikacji, jednocześnie kontrolując, kto może widzieć jakie informacje.

To niezwykle potężne podejście - ale także technicznie wymagające.

Ta trudność to jeden z powodów, dla których blockchainy zachowujące prywatność historycznie miały trudności z wydajnością i skalowalnością.

Prywatność wewnątrz warstwy konsensusu

Nawet silna kryptografia nie ma znaczenia, jeśli mechanizm konsensusu ją ignoruje.

Midnight integruje egzekwowanie prywatności bezpośrednio w procesie weryfikacji transakcji.

Kiedy węzły weryfikują bloki, nie sprawdzają tylko podpisów cyfrowych lub sald.

Weryfikują również dowody kryptograficzne potwierdzające, że warunki polityki zostały spełnione.

Niektórzy weryfikatorzy mogą zobaczyć pełne szczegóły transakcji.

Inni weryfikują tę samą operację wyłącznie za pomocą dowodów.

Audytorzy lub regulatorzy mogą otrzymać kontrolowane kanały dostępu, które ujawniają konkretne informacje, gdy zajdzie taka potrzeba.

Sieć pozostaje zdecentralizowana, ale widoczność informacji staje się zależna od kontekstu.

To subtelna zmiana, ale ważna.

Zamiast zakładać, że każdy uczestnik musi widzieć wszystko, księga traktuje widoczność informacji jako coś regulowanego przez zasady.

Rola systemów z zerową wiedzą

Kryptografia z zerową wiedzą zyskuje na znaczeniu w ekosystemie blockchain, ale podejście Midnight podkreśla elastyczność.

Wiele systemów ZK opiera się na zdefiniowanych z góry obwodach lub statycznej logice transakcji.

Midnight stara się wspierać bardziej elastyczne generowanie dowodów, aby polityki prywatności mogły ewoluować wraz ze zmianami aplikacji.

To ma większe znaczenie, niż mogłoby się wydawać.

Prawdziwe systemy rzadko pozostają statyczne.

Regulacje ewoluują.

Wymagania biznesowe się zmieniają.

Aplikacje rozszerzają się na nowe przypadki użycia.

Sieć prywatności, która nie może dostosować się do nowych polityk, ostatecznie staje się sztywna.

Wygląda na to, że Midnight stara się unikać tej pułapki, projektując prywatność jako coś programowalnego, a nie stałego.

Czy ta elastyczność utrzyma się w warunkach rzeczywistych, pozostaje jednym z bardziej interesujących otwartych pytań dotyczących projektu.

Co to może umożliwić

Jeśli programowalna prywatność działa zgodnie z zamierzeniem, może odblokować kilka typów aplikacji, które historycznie miały trudności z publiczną infrastrukturą blockchain.

Przemysłowe systemy finansowe mogłyby działać na zdecentralizowanych sieciach bez ujawniania wrażliwych danych operacyjnych.

Regulowane platformy aktywów cyfrowych mogą utrzymać zgodność, chroniąc jednocześnie poufne informacje.

Zdecentralizowane systemy tożsamości mogłyby weryfikować poświadczenia bez ujawniania danych osobowych.

Nawet współprace w ramach danych mogą pozwolić organizacjom na dzielenie się spostrzeżeniami wynikającymi z prywatnych zbiorów danych, nie ujawniając samych danych.

Te możliwości tłumaczą, dlaczego infrastruktura prywatności zyskuje na nowej uwadze w całym przemyśle.

Technologia obiecuje wiele.

Prawdziwym testem będzie niezawodność operacyjna.

Wyzwania przed nami

Programowalna prywatność wprowadza również rzeczywistą złożoność.

Systemy polityki muszą być starannie zaprojektowane, aby uniknąć błędów konfiguracyjnych.

Generowanie dowodów z zerową wiedzą wciąż wiąże się z kosztami obliczeniowymi.

Systemy konsensusu muszą koordynować uczestników, którzy nie widzą wszystkich tych samych danych.

A regulacja pozostaje otwartym pytaniem.

Rządy historycznie były ostrożne w obliczu technologii, które zaciemniają działalność finansową.

Midnight nie eliminuje tych obaw.

To, co stara się zrobić, to stworzyć środowisko, w którym prywatność i nadzór mogą współistnieć, a nie konfliktować.

Inny kierunek dla blockchaina

Przez lata przemysł blockchain polegał na prostym przekonaniu: przejrzystość buduje zaufanie.

Midnight sugeruje, że ten pomysł może być niekompletny.

Zaufanie może nie wymagać powszechnej widoczności.

Może to wymagać jedynie zdolności do weryfikacji, że zasady były przestrzegane - nawet gdy podstawowe dane pozostają chronione.

Ta różnica otwiera zupełnie nową przestrzeń projektową dla systemów rozproszonych.

Czy Midnight stanie się dominującą implementacją programowalnej prywatności, wciąż pozostaje niepewne.

Ale kierunek architektoniczny, który reprezentuje, wydaje się coraz bardziej istotny, gdy technologia blockchain wchodzi w bardziej złożone i wrażliwe środowiska.

A kiedy już zobaczysz transakcję potwierdzoną bez ujawniania jej tajemnic, trudno jest spojrzeć na tradycyjne blockchainy w ten sam sposób.

\u003cc-259/\u003e\u003ct-260/\u003e