Ciò che continua a richiamare la mia attenzione su Sign è che non tratta la privacy e la supervisione sovrana come se fossero nemici naturali costretti in un compromesso scomodo.

La maggior parte dei sistemi fallisce perché scelgono un lato troppo presto. Si avvolgono così strettamente nel linguaggio della privacy che le istituzioni iniziano a chiedersi se qualcosa di significativo possa ancora essere ispezionato una volta che qualcosa si rompe, oppure si piegano così tanto al controllo che la verifica diventa poco più di una sorveglianza con un'etichetta più pulita. Questa tensione non è astratta. Si manifesta immediatamente nei sistemi di identità, nei circuiti di pagamento e nelle infrastrutture a beneficio pubblico, perché questi sono i luoghi in cui i dati sensibili smettono di essere una teoria e diventano una realtà operativa viva.

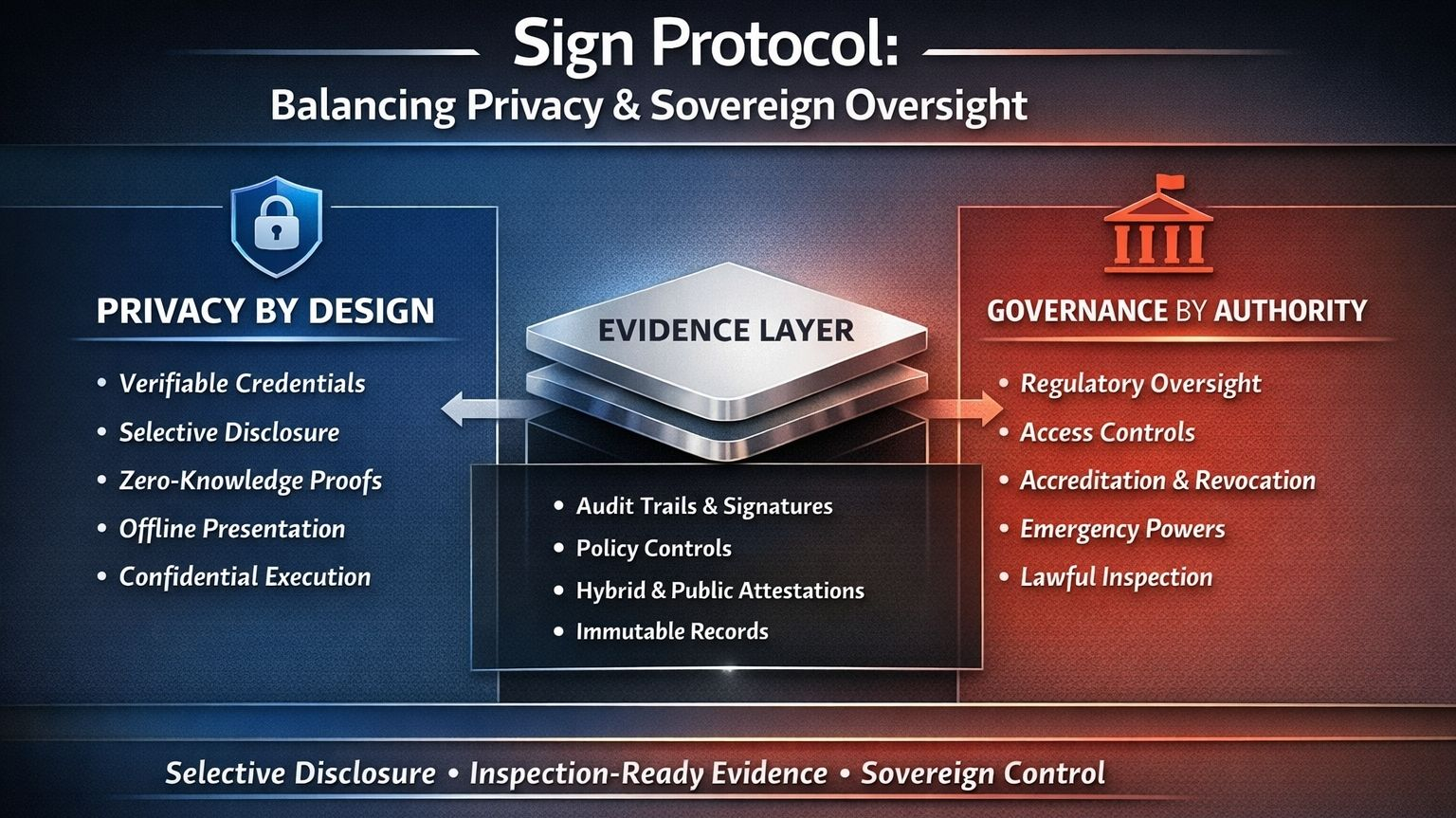

Ciò che rende S.I.G.N. distintivo per me è che non finge che questa tensione scompaia. Il quadro è molto più serio di così. Lo stack è posizionato come infrastruttura di grado sovrano per denaro, identità e capitale, ma il vero segnale è in quanto direttamente sono dichiarati i vincoli: privacy per impostazione predefinita per carichi sensibili, auditabilità legittima, prontezza all'ispezione e controllo operativo rigoroso su chiavi, aggiornamenti e azioni di emergenza. Questo non è il linguaggio della tecnologia consumer. Questo è il linguaggio dei sistemi istituzionali costruiti per ambienti dove il fallimento ha conseguenze.

E penso che quella distinzione sia importante.

La forza più profonda del design è che separa la divulgazione dalla verifica.

Sembra semplice, ma cambia tutto. Il nuovo modello di ID di Sign è costruito attorno a credenziali verificabili, DID, divulgazione selettiva, prove di preservazione della privacy, controlli di revoca e presentazione offline. In termini pratici, l'architettura non chiede a un sistema di esporre ripetutamente interi registri di identità solo per convalidare una specifica affermazione. È costruita attorno a dimostrare esattamente ciò che conta, mentre si trattiene tutto ciò che non è necessario. L'idoneità può essere dimostrata senza esporre un profilo completo. Lo stato di conformità può essere verificato senza esporre una storia non necessaria. L'autorità, lo stato di approvazione e gli attributi di identità possono essere espressi attraverso credenziali strutturate e attestazioni anziché attraverso un accesso a dati grezzi eccessivo.

È lì che la privacy smette di essere uno slogan e diventa una vera scelta progettuale.

Ma ciò che impedisce a questo di collassare nell'idealismo è che S.I.G.N. non si ferma alle affermazioni che preservano la privacy. I documenti continuano a tornare a un secondo requisito altrettanto importante: prove pronte per l'ispezione. Non prova simbolica. Non assicurazioni vaghe. Prove reali che possono rispondere a chi ha approvato cosa, sotto quale autorità, a che ora, sotto quale versione della politica e cosa supporta quella affermazione in seguito. Nello stack di Sign, quel ruolo appartiene al Sign Protocol come strato di prova, dove schemi e attestazioni possono essere pubblici, privati, ibridi e in alcuni casi basati su zero-knowledge.

Questa è la parte che penso molte persone sottovalutano.

La verifica che preserva la privacy diventa compatibile con il controllo sovrano solo quando il controllo stesso è definito correttamente. Se il controllo sovrano significa visibilità grezza permanente su tutto, allora la privacy perderà sempre. Ma se il controllo sovrano significa autorità sulle regole, sugli operatori, sui confini di fiducia, sulla politica di accesso, sulle misure di emergenza, sull'accreditamento e sui diritti di ispezione legittima, allora i due possono coesistere all'interno dello stesso sistema. È esattamente lì che S.I.G.N. diventa più credibile per me. La modalità privata supporta programmi con priorità alla riservatezza, ma la governance esiste ancora attraverso autorizzazioni, controlli di adesione e politiche di accesso all'audit. La modalità ibrida consente la verifica pubblica dove utile e l'esecuzione privata dove necessario. La modalità pubblica supporta ambienti con priorità alla trasparenza. Quindi l'architettura non è costruita attorno a totale opacità o totale esposizione. È costruita attorno a una divulgazione governata dal contesto.

Sembra un vero cambiamento istituzionale.

Perché il sistema non definisce la sovranità come onniscienza. Definisce la sovranità come autorità governata sulle rotaie. Ciò significa che i governi e le istituzioni non hanno bisogno di accesso illimitato a ogni carico privato durante l'operazione normale per rimanere in controllo. Ciò di cui hanno bisogno è la possibilità di accreditare gli emittenti, definire registri di fiducia, far rispettare la revoca, controllare i confini della politica, supervisionare gli operatori e ispezionare quando la legge e la governance lo richiedono. Il substrato tecnico rimane verificabile, ma l'autorità politica rimane sovrana.

È un modello molto più maturo di quanto questa industria di solito offre.

Troppo spesso la crittografia si allontana in una delle due fantasie. O la privacy è trattata come se risolvesse tutto mentre la responsabilità è ignorata, oppure la trasparenza è trattata come se risolvesse tutto mentre le realtà dei dati dei cittadini, dei pagamenti domestici e della responsabilità istituzionale sono ignorate. S.I.G.N. è più interessante perché cerca di operare nel difficile mezzo, dove la privacy è preservata senza rinunciare alla responsabilità operativa e dove la supervisione esiste senza forzare un'esposizione universale. Anche nel livello monetario, la struttura a doppio percorso è rivelatrice: flussi CBDC sensibili alla privacy, autorizzati da un lato, percorsi di stablecoin regolamentati e trasparenti dall'altro, entrambi operanti sotto un'infrastruttura di grado politico con visibilità supervisionale.

Ciò che mi piace qui è che la verifica è trattata con disciplina.

Non è necessario esporre un intero file di identità per dimostrare che qualcuno è idoneo per un programma. Non è necessario rendere ogni pagamento leggibile pubblicamente per preservare l'auditabilità. E non è necessario ridurre la privacy per preservare l'autorità. Ciò di cui hai bisogno è un sistema in cui le affermazioni siano strutturate, firmate, attribuibili, revocabili, interrogabili e collegate all'autorità e alle regole che le hanno create. Questo è come il Sign Protocol si presenta al meglio: non come rumore, non come branding, ma come un serio tentativo di standardizzare i fatti in modo crittografico mantenendo sia la privacy che il riferimento all'audit intatti.

La mia esitazione non è se questo funzioni concettualmente. Penso di sì.

La mia esitazione è dove il confine dell'auditabilità legittima si colloca nel reale dispiegamento. Questa è sempre la domanda più difficile. Sulla carta, la linea sembra pulita. In realtà, dipende dalla qualità della governance, dagli incentivi degli operatori, dai registri di fiducia, dalle procedure di emergenza, dai controlli di accesso e dai vincoli politici. L'architettura può rendere la verifica che preserva la privacy compatibile con il controllo sovrano. Ciò che non può fare è garantire che il potere sovrano sarà sempre esercitato in modo ristretto, responsabile o proporzionale. La tecnologia può preservare la possibilità di equilibrio. Non può produrre disciplina istituzionale.

Quella parte deve ancora essere guadagnata.

Anche così, penso che Sign sia rivolto a un problema molto più importante di quanto la maggior parte del mercato comprenda.

Non confonde la privacy con l'invisibilità. Non confonde il controllo con l'esposizione universale. Tratta la privacy come provabilità selettiva e tratta la sovranità come autorità governata sul sistema piuttosto che accesso costante a ogni dettaglio sottostante. Questa è una risposta molto più seria al design istituzionale del mondo reale di quanto la maggior parte delle stack di crittografia stia cercando di offrire.

E forse è per questo che Sign continua a richiamarmi. Comprende che i sistemi sovrani non hanno solo bisogno di un'esecuzione senza fiducia. Hanno bisogno di un modo per verificare abbastanza, rivelare solo ciò che è necessario, preservare le prove e mantenere lo stato chiaramente responsabile quando le poste in gioco sono reali.

\u003cm-30/\u003e\u003ct-31/\u003e\u003cc-32/\u003e