Pensavo di aver finalmente risolto il problema.

La scorsa settimana, intorno alle 4 del mattino, stavo lavorando su un nuovo flusso di autenticazione in stile zkLogin su una testnet di wallet DeFi. Presentazioni ZKP non collegabili una dopo l'altra, pulite, senza stato, senza impronte lasciate.

Ogni prova sembrava nuova di zecca.

Nessuna storia. Nessun collegamento. Solo puro BBS+ che fa il suo.

Per un momento, sembrava che la privacy avesse effettivamente vinto.

Non il tipo teorico. Il tipo reale.

Ma poi ho provato qualcosa di semplice.

Ho preso la stessa credenziale e ho tentato di accumularla in una posizione di prestito attraverso due protocolli diversi.

E lì è dove si è rotto.

Nessuna storia portata avanti.

Nessun segnale persistente.

Il sistema mi trattava come un portafoglio completamente nuovo ogni singola volta.

È allora che la domanda è cambiata.

Non "questo protegge la privacy?"

Ma qualcosa di più profondo.

Come può un sistema rimanere perfettamente non collegabile in superficie...

mentre consente comunque all'affidabilità di accumularsi sotto?

Perché senza quello, nulla si accumula.

E se nulla si accumula, il sistema non si forma mai veramente.

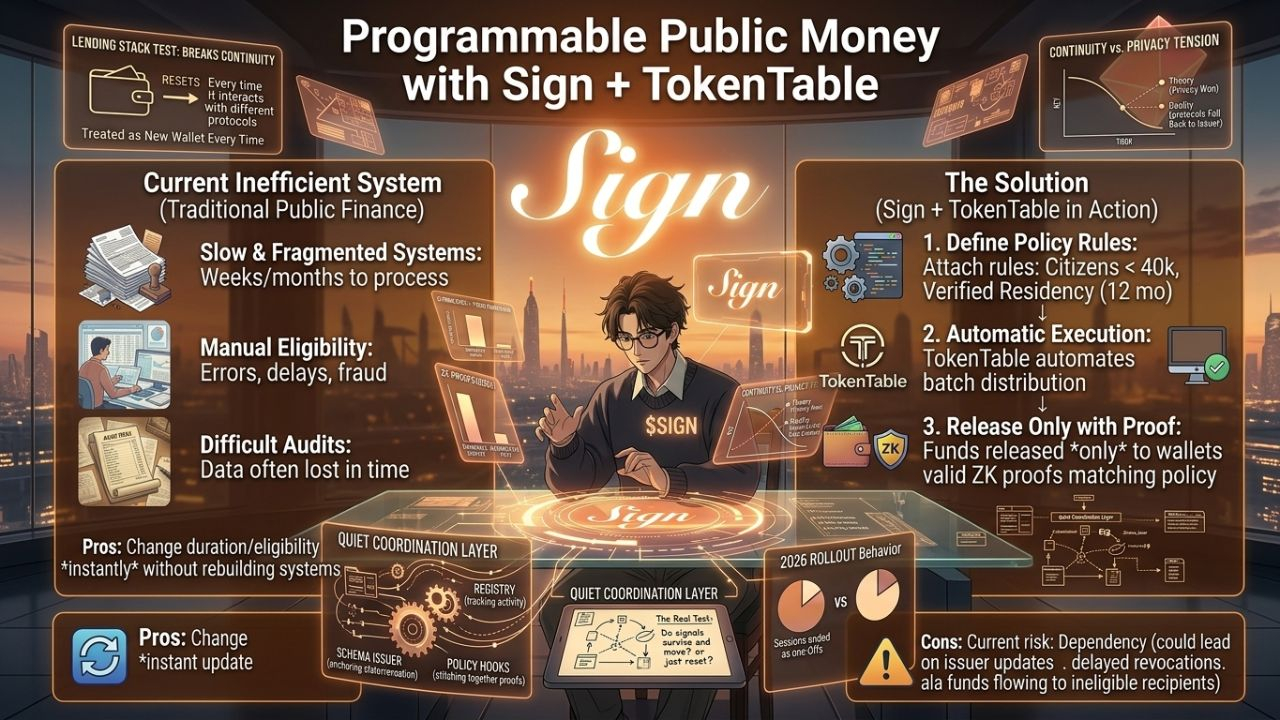

Quando ho iniziato a guardare più da vicino @SignOfficial Protocol, la storia superficiale aveva senso.

Firme BBS+.

Divulgazione selettiva ZKP.

Schemi che possono generare presentazioni fresche infinite.

Ogni interazione isolata.

Ogni prova pulita.

Dall'esterno, sembra che il problema sia risolto.

Ma questo è solo in superficie.

Perché se tutto è davvero isolato, allora nulla si collega.

Nessuna idoneità riutilizzabile.

Nessuna reputazione privata.

Nessuna continuità tra i contesti.

E un sistema così non cresce. Si resetta.

Quindi deve esistere qualcos'altro.

Quello che ho iniziato a notare non era nelle prove stesse.

Era tutto attorno a loro.

Uno strato di coordinazione silenziosa.

L'emittente dello schema che ancorava la revoca e lo stato.

Il registro che tiene traccia dell'attività senza esporre collegamenti diretti.

Ganci di policy che cuciono insieme ciò che le prove nascondono deliberatamente.

Nessuna di queste cose appare quando verifichi una prova.

Ma senza di essa, il sistema collassa nell'isolamento.

Non è la crittografia a renderlo utilizzabile.

È il ponteggio attorno ad esso.

Puoi vedere la tensione più chiaramente quando guardi a come zkLogin si comporta realmente nel mondo.

Durante il suo rollout nel 2026 attraverso i principali portafogli, la maggior parte delle sessioni si è rivelata essere eventi singoli. Gli utenti generavano nuove prove per ogni interazione, ma nulla veniva portato avanti.

La privacy era mantenuta.

La continuità non c'era.

E senza continuità, i protocolli non potevano costruire alcuna forma di reputazione privata. Quindi sono tornati all'unica cosa su cui potevano contare—l'emittente.

Che ha reintrodotto silenziosamente una forma di osservazione centrale.

Non visibile. Non esplicito. Ma presente.

E lì è dove le cose hanno iniziato a sembrare... familiari.

La promessa era nessuna correlazione.

La realtà era coordinazione attraverso uno strato diverso.

A quel punto, ho smesso di pensare in termini di funzionalità.

E ho iniziato a pensare in termini di comportamento.

Cosa succede realmente nel tempo?

Perché un sistema come questo conta solo se i segnali non esistono solo ma si muovono.

Quando funziona, è sottile.

Uno schema che ho emesso un paio di settimane fa è stato citato in più protocolli non correlati. Nessun collegamento visibile, nessuna traccia ovvia, ma il segnale è passato.

Meno controlli ridondanti.

Minori costi di gas spesi per la ri-verifica.

Una sorta di reputazione silenziosa che si forma sullo sfondo.

È allora che scatta.

Non collegabilità in superficie.

Accumulo sotto.

Non perfetto. Ma funzionale.

Ma quello stesso strato è anche dove vive il rischio.

Perché la coordinazione non scompare. Diventa solo meno visibile.

La maggior parte dell'attività degli schemi si concentra ancora attorno a un piccolo numero di emittenti.

La revoca e le decisioni di policy si concentrano lì.

E se quello strato si sposta, tutto ciò che è costruito sopra di esso si sposta anch'esso.

Non in modo rumoroso.

Più come una riscrittura morbida della storia.

Quindi ora lo guardo in modo diverso.

Il Protocollo Sign non elimina il compromesso tra non collegabilità e continuità.

Lo spinge semplicemente più in profondità nel sistema.

La superficie rimane pulita.

La complessità si sposta sotto.

E forse questo è l'unico modo in cui funziona.

O forse quello strato nascosto diventa il prossimo punto critico che non abbiamo previsto.

Sto ancora osservando.

Non le prove stesse.

Ma se i segnali che creano effettivamente sopravvivono, si muovono e vengono riutilizzati senza dipendere dagli stessi ancoraggi invisibili ogni volta.

Perché questo è il vero test.

Non se qualcosa può essere creato.

Ma se continua a importare dopo che esiste.

#SignDigitalSovereignInfra $SIGN