Ricordo il momento piuttosto chiaramente.

@MidnightNetwork . Stavo scavando attraverso una transazione su un libro mastro focalizzato sulla privacy, facendo la solita routine: controllando le firme, tracciando i saldi, seguendo la logica che normalmente rivela cosa si è realmente mosso all'interno di un blocco.

Tutto sembrava normale all'inizio.

La rete ha confermato la transazione.

I validatori l'hanno accettato.

Il blocco è stato finalizzato.

Ma qualcosa sembrava strano.

Le informazioni che mi aspettavo di vedere semplicemente... non c'erano.

All'inizio sembrava che mancasse qualcosa, come se un pezzo dei dati della transazione non fosse riuscito a caricarsi. Quasi come se il sistema stesse nascondendo qualcosa a me.

E poi è scattato.

Il sistema stava nascondendo qualcosa, ma non perché fosse rotto.

Perché è stato progettato per farlo.

Quell'attimo cattura il problema più profondo che Midnight Network sta cercando di affrontare. Le blockchain tradizionali sono state costruite sulla trasparenza radicale. Ogni nodo vede tutto. Ogni transazione diventa parte di una storia visibile in modo permanente.

Quel modello funziona magnificamente quando l'obiettivo è la verifica senza fiducia. Ma nel momento in cui le blockchain iniziano a toccare dati finanziari sensibili, infrastrutture aziendali o sistemi di identità, la stessa trasparenza inizia a creare attrito.

Midnight Network inizia da un'ipotesi diversa.

Forse la trasparenza e la privacy non devono effettivamente annullarsi a vicenda.

Invece di costringere gli utenti a scegliere tra sistemi completamente pubblici o completamente nascosti, Midnight esplora qualcosa di più flessibile: la privacy che può essere programmata direttamente nel sistema stesso.

Non statico.

Non controllato da un gatekeeper centralizzato.

Ma scritto nella logica della rete.

E una volta che inizi a pensare ai sistemi distribuiti in quel modo, lo spazio di design improvvisamente appare molto diverso.

Il Problema Strutturale della Trasparenza Radicale

La maggior parte delle blockchain pubbliche segue una regola semplice: tutti possono vedere tutto.

Ogni nodo verifica indipendentemente l'intera storia delle transazioni, che è esattamente ciò che consente ai sistemi decentralizzati di funzionare senza intermediari fidati.

Ma quella stessa proprietà crea anche un sorprendentemente grande problema di esposizione.

I trasferimenti finanziari diventano visibili in modo permanente.

L'attività commerciale può essere tracciata.

Le perdite di dati operativi si riversano nell'infrastruttura pubblica.

Nei primi giorni delle criptovalute, questo non era considerato un problema serio. Gli utenti di Bitcoin erano pseudonimi e l'ecosistema era abbastanza piccolo da far sì che molti partecipanti accettassero la trasparenza come il costo della decentralizzazione.

Ma la tecnologia blockchain non è più confinata a esperimenti da hobbisti.

Oggi tocca l'infrastruttura finanziaria, i sistemi della catena di approvvigionamento, gli asset tokenizzati, i framework di identità e flussi di lavoro aziendali sempre più complessi.

E in quegli ambienti, la totale visibilità diventa più difficile da giustificare.

Le aziende non possono esporre strategie finanziarie interne ai concorrenti.

I regolatori non possono fare affidamento su sistemi in cui dati sensibili di conformità diventano visibili all'intero internet.

E gli utenti comuni stanno iniziando a rendersi conto che le storie di transazioni permanenti comportano implicazioni di privacy a lungo termine.

Le soluzioni tradizionali cercano di riparare questa tensione in modi diversi.

Le blockchain private limitano l'accesso.

Le reti autorizzate introducono gatekeeper.

I livelli di privacy off-chain cercano di nascondere i dati al di fuori del registro.

Ogni approccio risolve parte del problema, ma spesso a costo della decentralizzazione o delle garanzie di verifica.

Midnight Network affronta la questione in modo diverso.

Invece di spostare la privacy all'esterno del registro, cambia il modo in cui funziona la visibilità all'interno dello stesso registro.

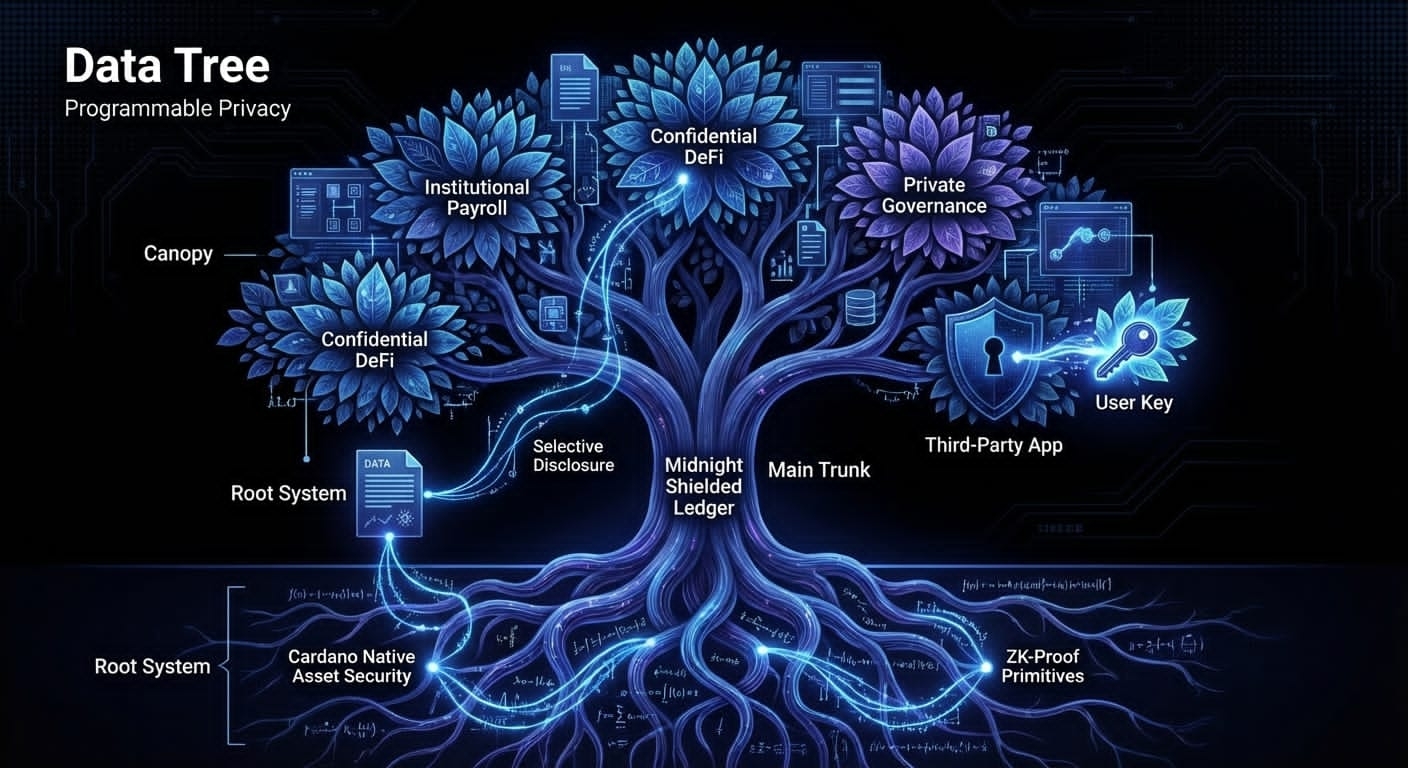

La Privacy come Proprietà Programmabile

L'idea centrale dietro Midnight Network è sorprendentemente intuitiva una volta che si rimuove il linguaggio tecnico.

La privacy non dovrebbe essere una impostazione fissa.

Dovrebbe comportarsi più come un software.

Invece di decidere che le informazioni devono essere pubbliche per sempre o completamente nascoste, Midnight consente agli sviluppatori di definire regole che governano chi può vedere dati specifici e in quali condizioni.

Pensa a questo meno come a una crittografia che nasconde tutto e più come a un sistema di autorizzazione incorporato direttamente nell'infrastruttura blockchain.

Alcuni partecipanti potrebbero vedere tutti i dettagli della transazione.

Altri potrebbero vedere solo impegni crittografici.

E alcuni potrebbero non vedere nulla tranne la prova che si è verificata una transazione valida.

Ciò che rende questo interessante è che la rete può ancora verificare la correttezza della transazione anche quando i dati sottostanti rimangono nascosti.

Quel bilanciamento — verifica senza esposizione — è il cuore dell'architettura di Midnight.

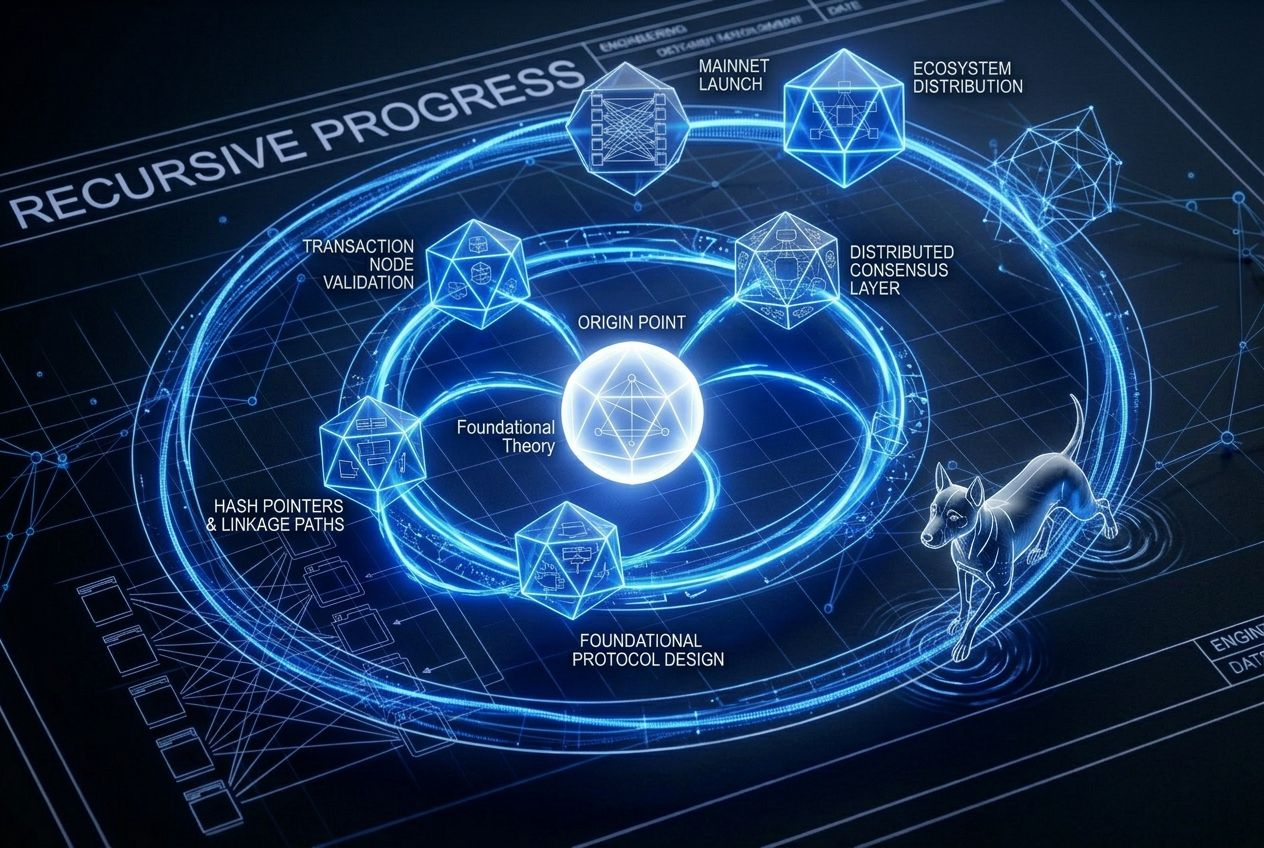

L'Architettura Dietro Midnight

Per rendere possibile la privacy programmabile, Midnight organizza il suo design in tre livelli interattivi:

Definizioni di politica

Applicazione della crittografia

Validazione del consenso

Ogni livello affronta una parte diversa del problema della privacy.

Ma nessuno di loro funziona da solo.

Si dipendono l'uno dall'altro.

Livello Politica: Decidere Chi Vede Cosa

Il livello di politica controlla come le informazioni fluiscono attraverso la rete.

Invece di incorporare regole di privacy rigide direttamente nel protocollo, Midnight consente a conti, contratti e transazioni di portare le proprie definizioni di politica.

Queste politiche possono definire cose come:

• chi è autorizzato ad accedere ai dettagli della transazione

• quando determinati dati diventano visibili

• se è consentita la divulgazione parziale

• come funziona la verifica della conformità

Gli sviluppatori interagiscono con queste politiche attraverso un linguaggio specifico del dominio progettato per rendere la logica della privacy gestibile senza richiedere una profonda esperienza in crittografia.

Quella flessibilità apre possibilità interessanti.

Un'istituzione finanziaria potrebbe consentire ai regolatori di ispezionare i metadati delle transazioni mentre nasconde la strategia operativa dai concorrenti.

Una piattaforma della catena di approvvigionamento potrebbe confermare che le merci sono state consegnate senza rivelare dati sensibili sui prezzi.

Un sistema di identità decentralizzato potrebbe verificare le credenziali senza esporre informazioni personali.

Invece di trattare la privacy come un interruttore permanente, il livello di politica la rende dinamica.

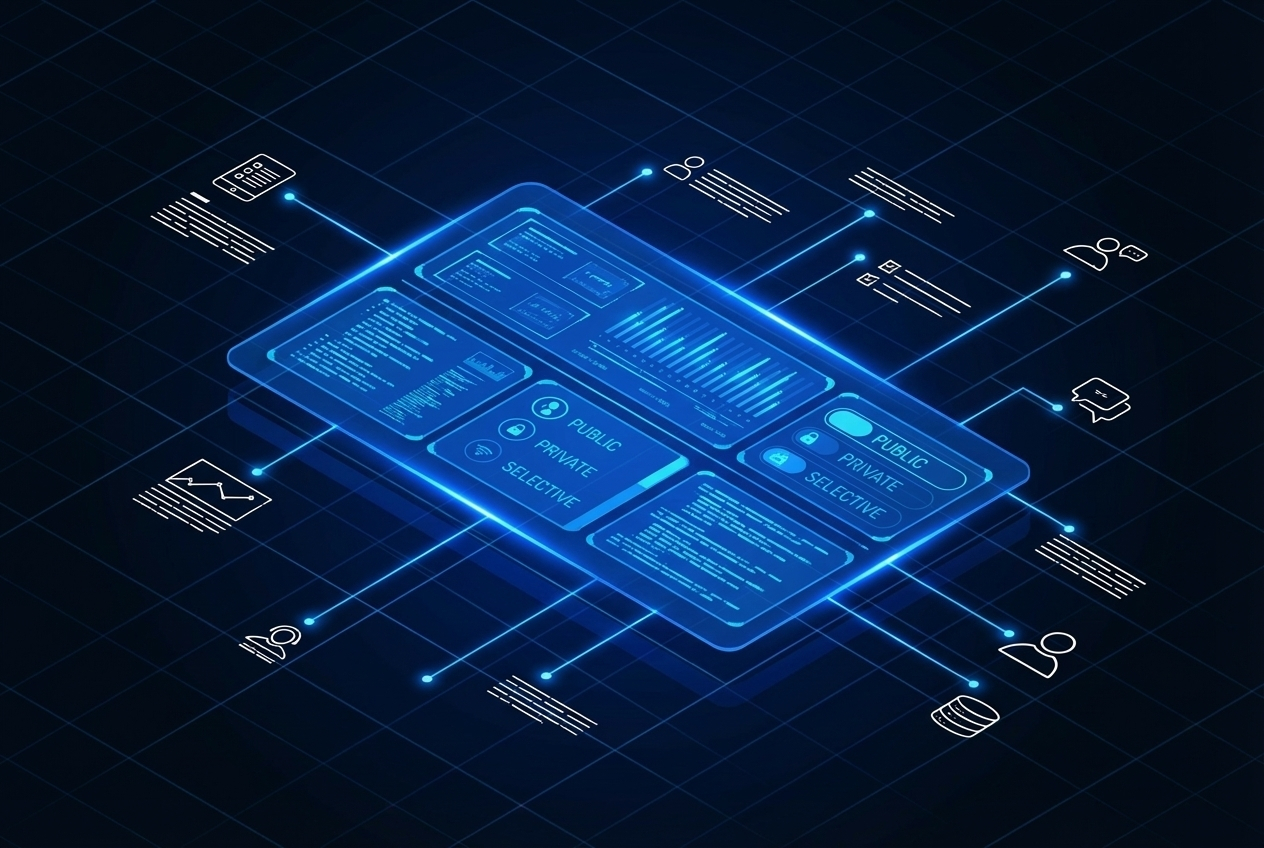

Crittografia che applica le regole

Certo, le politiche hanno importanza solo se il sistema può farle rispettare.

È qui che Midnight si affida fortemente agli strumenti crittografici moderni.

Le prove a conoscenza zero si trovano al centro del design.

Consentono a una parte di dimostrare che una computazione o una transazione è valida senza rivelare gli input sottostanti.

In termini pratici, la rete può verificare che:

• i saldi rimangono coerenti

• le transazioni seguono le regole del protocollo

• logica dei contratti intelligenti eseguita correttamente

Tutto senza esporre i dati sensibili dietro quelle operazioni.

Complementando le prove a conoscenza zero ci sono schemi di impegno, che consentono alle informazioni di essere crittograficamente bloccate nel registro rimanendo nascoste fino a quando non vengono rivelate selettivamente.

Alcune forme di crittografia omomorfica consentono anche calcoli limitati sui dati crittografati stessi.

Insieme, questi meccanismi consentono a Midnight di mantenere forti garanzie di verifica controllando chi può vedere quali informazioni.

È un approccio estremamente potente, ma anche tecnicamente impegnativo.

Quella difficoltà è uno dei motivi per cui le blockchain che preservano la privacy hanno storicamente lottato con le prestazioni e la scalabilità.

Privacy All'interno del Livello di Consenso

Anche una crittografia forte non conta se il meccanismo di consenso la ignora.

Midnight integra direttamente l'applicazione della privacy nel processo di validazione delle transazioni.

Quando i nodi verificano i blocchi, non stanno solo controllando le firme digitali o i saldi.

Stanno anche verificando prove crittografiche che confermano che le condizioni della politica sono state soddisfatte.

Alcuni validatori possono vedere tutti i dettagli della transazione.

Altri convalidano la stessa operazione puramente attraverso prove.

Auditori o regolatori possono essere concessi canali di accesso controllati che rivelano informazioni specifiche quando necessario.

La rete rimane decentralizzata, ma la visibilità delle informazioni diventa dipendente dal contesto.

Questo è un cambiamento sottile, ma importante.

Invece di assumere che ogni partecipante debba vedere tutto, il registro tratta la visibilità delle informazioni come qualcosa governato da regole.

Il Ruolo dei Sistemi a Zero Conoscenza

La crittografia a conoscenza zero sta guadagnando terreno nell'ecosistema blockchain, ma l'approccio di Midnight enfatizza l'adattabilità.

Molti sistemi ZK si basano su circuiti predefiniti o logica di transazione statica.

Midnight cerca di supportare una generazione di prove più flessibile in modo che le politiche di privacy possano evolversi man mano che le applicazioni cambiano.

Questo è più importante di quanto possa sembrare.

I sistemi reali raramente rimangono statici.

Le regolamentazioni evolvono.

I requisiti aziendali cambiano.

Le applicazioni si espandono in nuovi casi d'uso.

Una rete di privacy che non può adattarsi a nuove politiche alla fine diventa rigida.

Midnight sembra cercare di evitare quella trappola progettando la privacy come qualcosa di programmabile piuttosto che fisso.

Se quella flessibilità regge in condizioni del mondo reale rimane una delle domande aperte più interessanti intorno al progetto.

Cosa Potrebbe Abilitare

Se la privacy programmabile funziona come previsto, potrebbe sbloccare diversi tipi di applicazioni che storicamente hanno avuto difficoltà con l'infrastruttura blockchain pubblica.

I sistemi finanziari aziendali potrebbero funzionare su reti decentralizzate senza esporre dati operativi sensibili.

Le piattaforme di asset digitali regolamentate potrebbero mantenere la conformità proteggendo al contempo informazioni riservate.

I sistemi di identità decentralizzati potrebbero verificare le credenziali senza rivelare i registri personali.

Anche gli ambienti di dati collaborativi potrebbero consentire alle organizzazioni di condividere intuizioni derivate da dataset privati senza esporre i dati grezzi stessi.

Queste possibilità spiegano perché l'infrastruttura di privacy ha ricevuto rinnovata attenzione in tutto il settore.

La tecnologia promette molto.

La vera prova sarà l'affidabilità operativa.

Le Sfide Davanti

La privacy programmabile introduce anche una reale complessità.

I sistemi di politica devono essere progettati con attenzione per evitare errori di configurazione.

La generazione di prove a conoscenza zero comporta ancora costi computazionali.

I sistemi di consenso devono coordinare partecipanti che non vedono tutti gli stessi dati.

E la regolamentazione rimane una questione aperta.

I governi sono stati storicamente cauti nel trattare con tecnologie che oscurano l'attività finanziaria.

Midnight non elimina queste preoccupazioni.

Ciò che tenta di fare è creare un ambiente in cui privacy e supervisione possano coesistere piuttosto che confliggere.

Una Direzione Diversa per la Blockchain

Per anni, l'industria blockchain si è basata su una semplice convinzione: la trasparenza crea fiducia.

Midnight suggerisce che quell'idea potrebbe essere incompleta.

La fiducia potrebbe non richiedere visibilità universale.

Potrebbe richiedere solo la capacità di verificare che le regole siano state seguite, anche quando i dati sottostanti rimangono protetti.

Quella distinzione apre uno spazio di design completamente nuovo per i sistemi distribuiti.

Se Midnight diventa l'implementazione dominante della privacy programmabile è ancora incerto.

Ma la direzione architettonica che rappresenta sembra sempre più rilevante man mano che la tecnologia blockchain si sposta in ambienti più complessi e sensibili.

E una volta che hai visto una transazione confermata senza rivelare i suoi segreti, diventa difficile guardare le blockchain tradizionali nello stesso modo.

\u003cc-259/\u003e\u003ct-260/\u003e