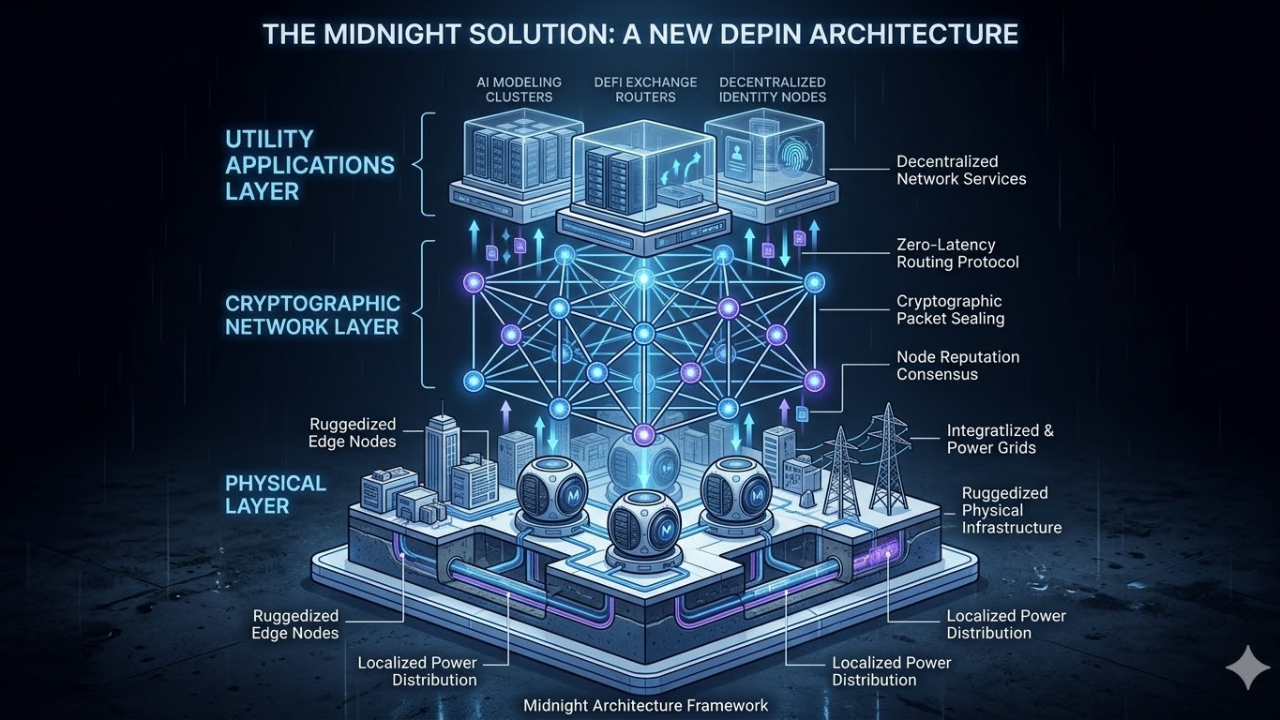

La rete di mezzanotte ha trascorso anni a costruire silenziosamente una soluzione che utilizza una rete decentralizzata di nodi fisici specializzati. Questi nodi operano un meccanismo di consenso proprietario progettato non per la semplice finalità delle transazioni, ma per la validazione ottimizzata del flusso di dati.

Questa architettura trasforma l'ottimizzazione della rete in un puzzle crittografico sicuro e verificabile. Ogni pacchetto di dati instradato attraverso un nodo di mezzanotte è sigillato crittograficamente e l'efficienza di instradamento del nodo stesso è verificata da altri partecipanti alla rete.