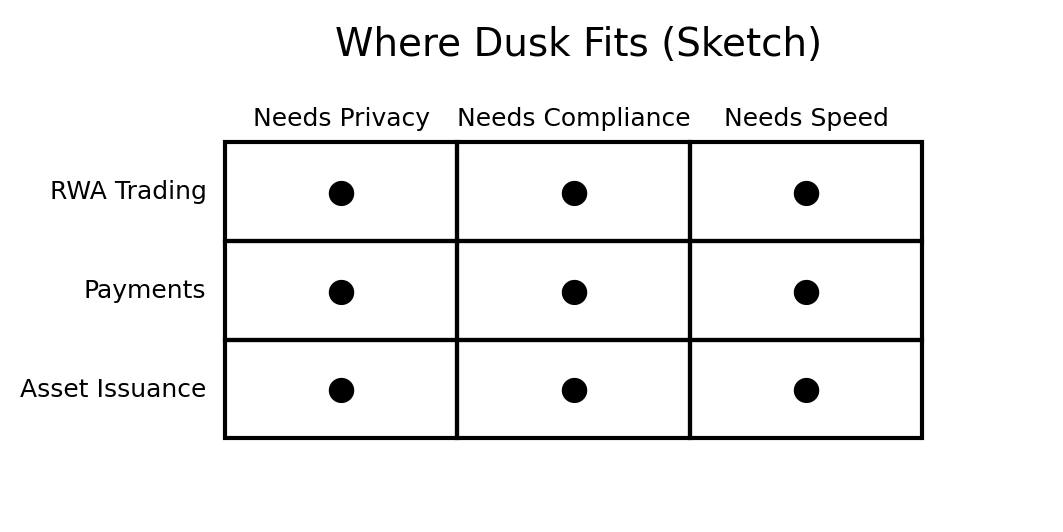

I mercati non rifiutano le blockchain perché disprezzano la trasparenza; le rifiutano perché "trasparente per default" rompe la realtà aziendale. I luoghi di trading non possono rivelare chi detiene cosa. Gli emittenti non possono filtrare le tabelle di capitale. I fondi non possono pubblicare i loro flussi tick-by-tick. Eppure i regolatori richiedono ancora auditabilità, trasferimenti controllati e chiara responsabilità. Dusk Network mira a questa esatta tensione, e lo fa con architettura, non marketing.

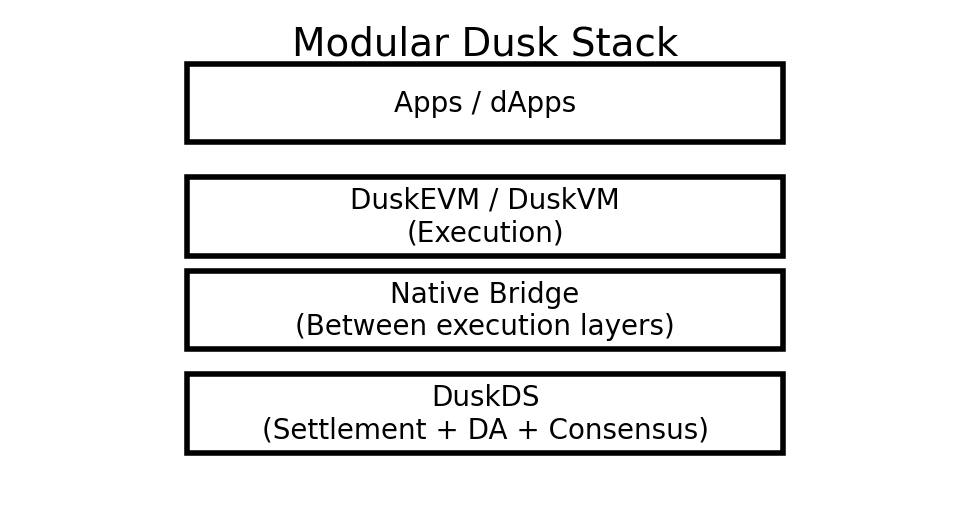

Alla base c'è DuskDS, descritto come il layer di regolamento, consenso e disponibilità dei dati per lo stack, con un ponte nativo per muoversi tra gli ambienti di esecuzione costruiti sopra (inclusi DuskEVM e DuskVM). Questo scambio modulare è importante: le istituzioni vogliono un ancoraggio di regolamento stabile, mentre i layer di esecuzione possono evolversi più rapidamente senza dover riscrivere costantemente le regole della catena.

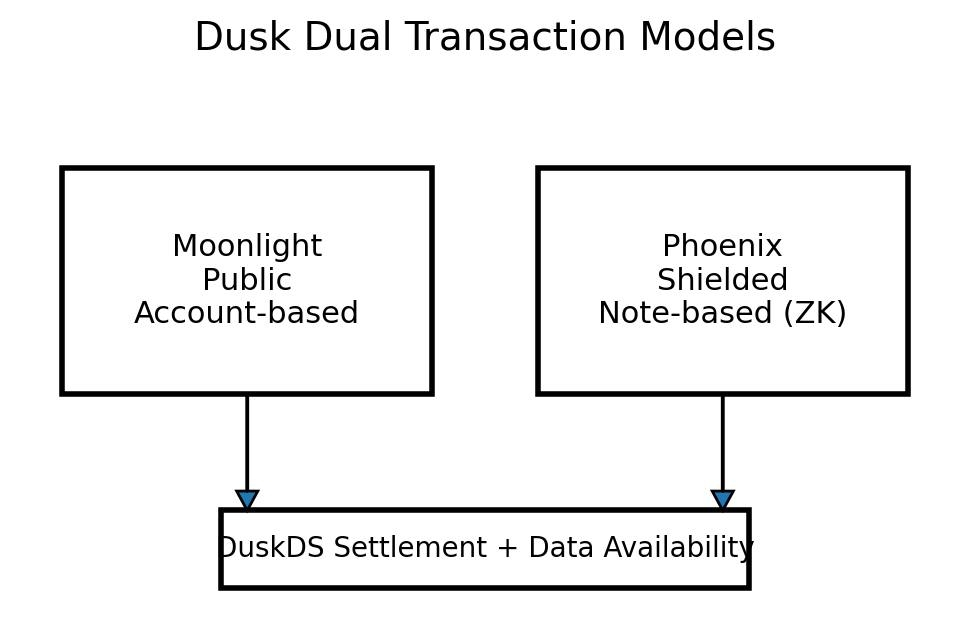

DuskDS supporta due modelli di transazione nativi:

• Moonlight: trasferimenti pubblici basati su account per una conformità e integrazione di scambio semplici.

• Phoenix: trasferimenti protetti basati su note utilizzando prove a zero conoscenza, progettati per saldi riservati e movimento privato di valore.

Il punto non è costringere ogni utente a una postura di privacy unica. È consentire alle applicazioni di scegliere la corsia giusta per operazione: pubblica dove il processo richiede visibilità, protetta dove la riservatezza è il prodotto.

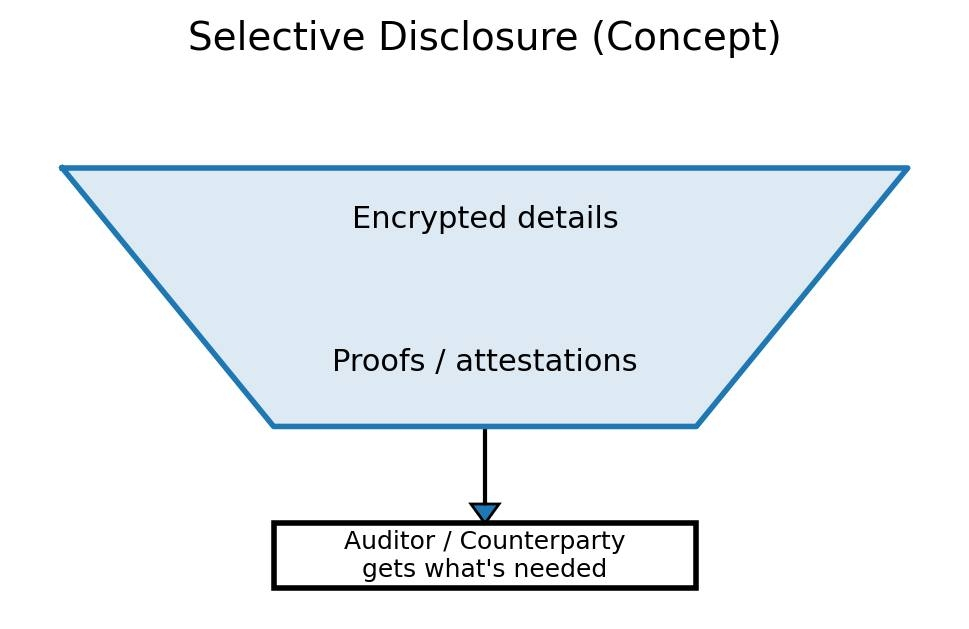

Poi arriva il ponte più pratico tra "privacy" e "regolazione": la divulgazione selettiva, la capacità di rivelare ciò che è necessario alle parti autorizzate senza trasformare l'intero libro mastro in una casa di vetro. Dusk inquadra esplicitamente la privacy con trasparenza quando necessario, invece di trattarli come opposti.

Dal lato dell'esecuzione, DuskEVM è posizionato come un ambiente equivalente a EVM che eredita garanzie di sicurezza e liquidazione da DuskDS, rivolto agli sviluppatori che vogliono strumenti standard EVM mentre mirano ai requisiti finanziari regolamentati. Qui è dove lo stack diventa immediatamente leggibile per i costruttori: flussi di lavoro Solidity, schemi di distribuzione familiari, ma con opzioni primitive di privacy/conformità disponibili come opzioni di prima classe.

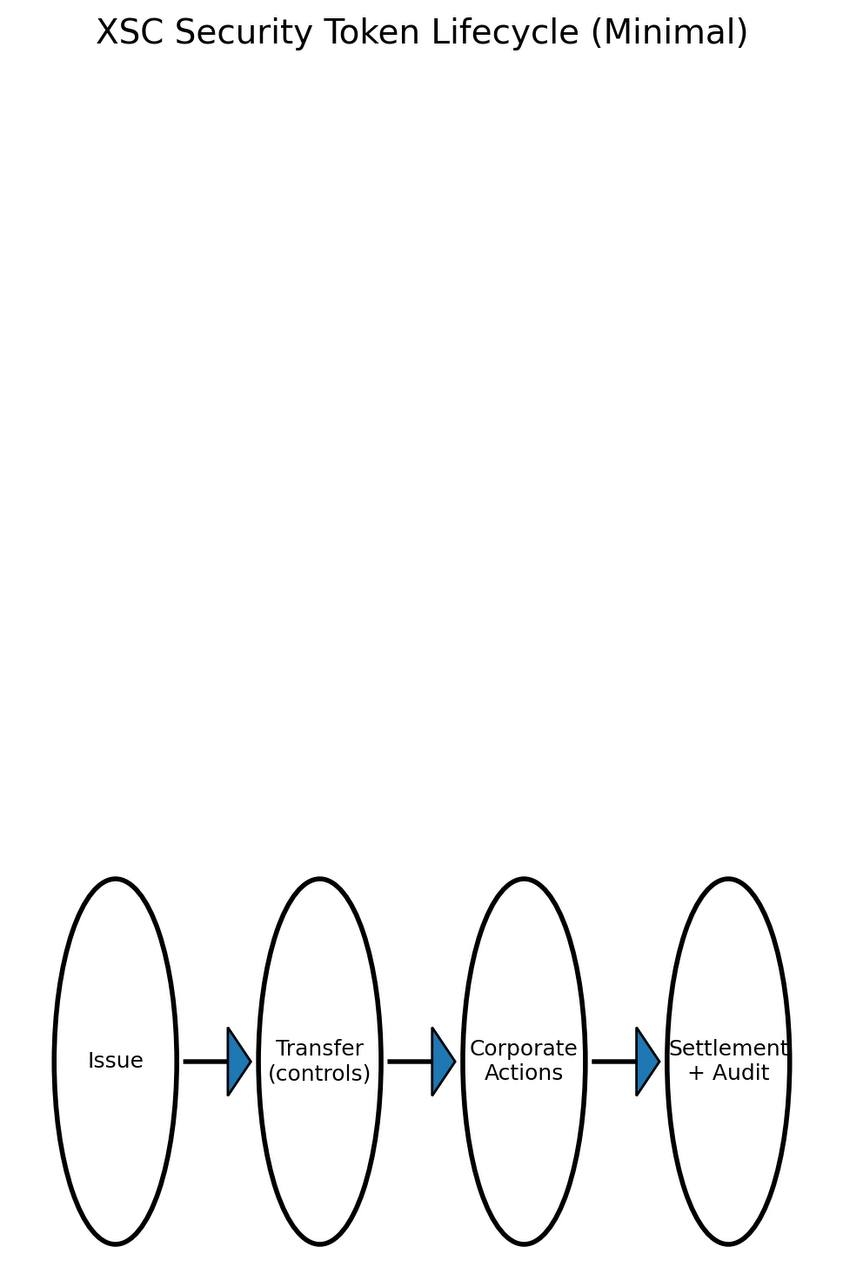

Per casi d'uso finanziari nel mondo reale, la catena si orienta fortemente verso standard di token che corrispondono a come si comportano effettivamente i titoli. I documenti di Dusk descrivono Zedger/Hedger come un protocollo di asset con un modello ibrido e la funzionalità XSC (Contratto di Sicurezza Confidenziale) necessaria per l'intero ciclo di vita dei titoli e la conformità normativa. La relazione sui casi d'uso di Dusk inquadra XSC come uno standard per titoli tokenizzati abilitati alla privacy, richiamando esplicitamente la gestione del ciclo di vita e le azioni aziendali.

Questo è il livello "noioso ma essenziale": restrizioni sui trasferimenti, gestione degli azionisti e azioni come voti/dividendi, caratteristiche che diventano non negoziabili nel momento in cui gli asset regolamentati compaiono.

La recente direzione ingegneristica evidenzia anche il stack crittografico per la "privacy auditabile" su EVM. La relazione di Hedger di Dusk spiega che Hedger porta transazioni riservate a DuskEVM combinando la crittografia omomorfica con le prove a zero conoscenza, progettate per bilanciare privacy, prestazioni e conformità. In altre parole: privacy che può ancora dimostrare correttezza e privacy che può ancora soddisfare la supervisione.

Ciò che rende questo più di una teoria è la storia di integrazione del mercato regolamentato attorno a NPEX. Il post "Regulatory Edge" di Dusk inquadra la partnership come accesso a un insieme di licenze finanziarie (MTF, Broker, ECSP e un DLT-TSS in arrivo), con l'intenzione di incorporare la conformità nel protocollo. In parallelo, Dusk e NPEX hanno annunciato l'adozione dell'interoperabilità Chainlink e degli standard di dati (inclusi Data Streams e DataLink) per pubblicare dati di mercato di livello normativo on-chain e supportare modelli di liquidazione cross-chain.

Quella combinazione, contesto del luogo autorizzato + binari di dati standardizzati, punta a un requisito istituzionale chiave: non è sufficiente liquidare; il sistema deve anche fornire dati di riferimento verificabili e percorsi di integrazione.

Quindi, cosa dovremmo concludere riguardo a $DUSK e alla traiettoria della rete?

Dusk sta cercando di rendere la privacy un'impostazione controllabile all'interno dei flussi di lavoro finanziari conformi, non un'ideologia tutto o niente. Le scelte progettuali—modelli di transazione duali (Phoenix/Moonlight), liquidazione modulare (DuskDS) con ambienti di esecuzione (DuskEVM) e standard di token di sicurezza (XSC)—puntano tutte nella stessa direzione: mercati riservati con un processo dimostrabile.

La metrica di successo non è un singolo benchmark. È se l'emissione regolamentata, il trading secondario e i requisiti di audit possono funzionare end-to-end senza rivelare le parti sensibili del libro mastro. Se Dusk dimostra quel modello su larga scala, $DUSK diventa più di un ticker, diventa il gas, l'ancora di staking e il livello di incentivo dietro uno stack di privacy pronto per la conformità che sembra normale per le istituzioni e familiare per gli sviluppatori EVM.

@Dusk $DUSK #Dusk