Este es el segundo capítulo de mi exploración de ICP - A decir verdad, no pensé que podría terminarlo tan rápido, después de la publicación de la primera parte, una pregunta ha estado ocupando mi mente: ¿por qué las cadenas de bloques no han podido soportar aplicaciones reales durante años?

Cuanto más profundizo en la investigación, más clara se vuelve la respuesta: la mayoría de las cadenas de bloques mantienen un libro mayor permanente.

Casi ninguna cadena de bloques puede proporcionar un entorno de ejecución donde las aplicaciones funcionen realmente, lo que me llevó a una conclusión que al principio me pareció un poco inquietante: la mayoría de las cadenas pueden registrar aplicaciones, pero no pueden soportarlas.

Solo ICP puede realmente hacer funcionar las aplicaciones en la cadena.

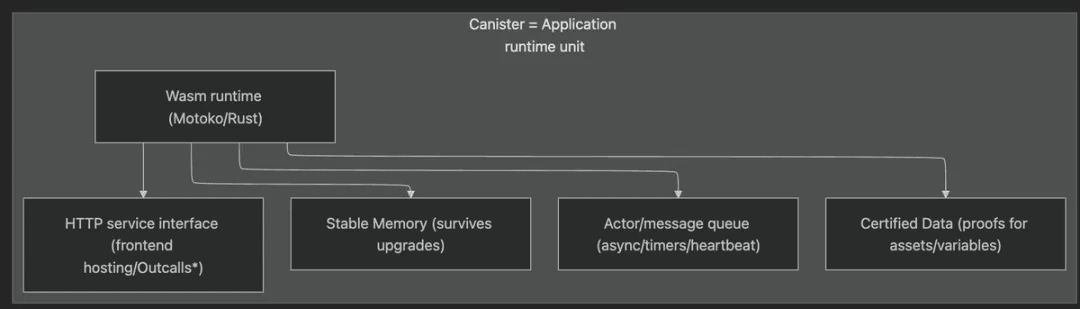

¿Por qué? Porque el modelo Canister + Subnet no está diseñado para optimizar TPS (transacciones por segundo), sino para proporcionar un entorno de tiempo de ejecución para aplicaciones, un entorno que puede ejecutar, evolucionar y mantenerse criptográficamente verificable.

Esto se alinea perfectamente con la visión de Caffeine: hacer que las aplicaciones generadas por inteligencia artificial no solo sean ejecutables, sino que también puedan probar su autenticidad.

Mi experiencia con Caffeine AI

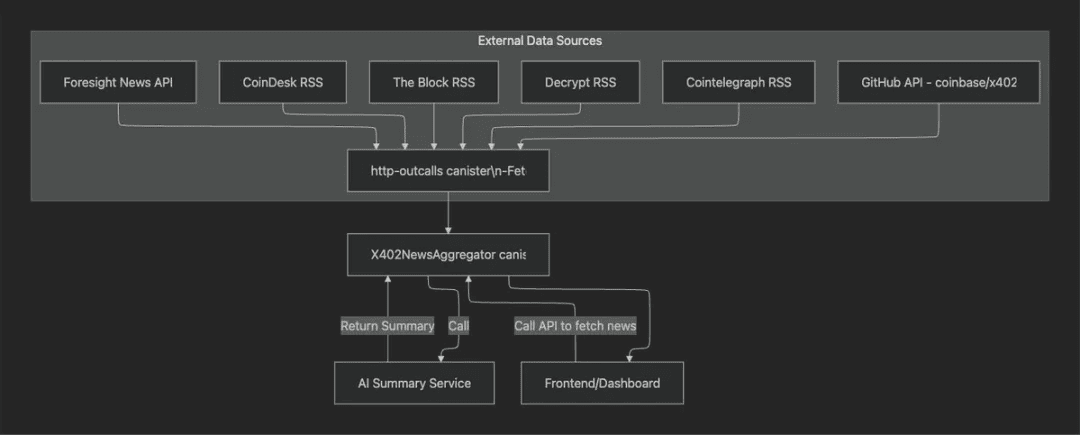

Intenté construir un simple agregador de noticias X402:

https://x402news-akn.caffeine.xyz

Arquitectura

El proceso es sorprendentemente elegante:

Generó un spec.md basado en tu idea

Utiliza Motoko para escribir el frontend y el backend

Y despliega todo directamente en ICP

Después de múltiples iteraciones - y muchos errores - finalmente funcionó correctamente, la experiencia de Vibe-Coding aún no alcanza el nivel de Vercel, pero eso no es la parte más sorprendente para mí, lo que realmente me sorprendió fue que sentí por primera vez: 'mi aplicación realmente está funcionando en la cadena'.

Esto no es un contrato, ni una transacción, sino un servicio backend - alojado en la cadena, funcionando continuamente, invocable y capaz de ejecutar lógica de manera autónoma.

Esta capacidad no existe en la mayoría de las cadenas, los contratos inteligentes en otros lugares no pueden ejecutar proactivamente, solo pueden reaccionar, ICP proporciona algo que otras empresas en la industria nunca han construido: un tiempo de ejecución a nivel de cadena.

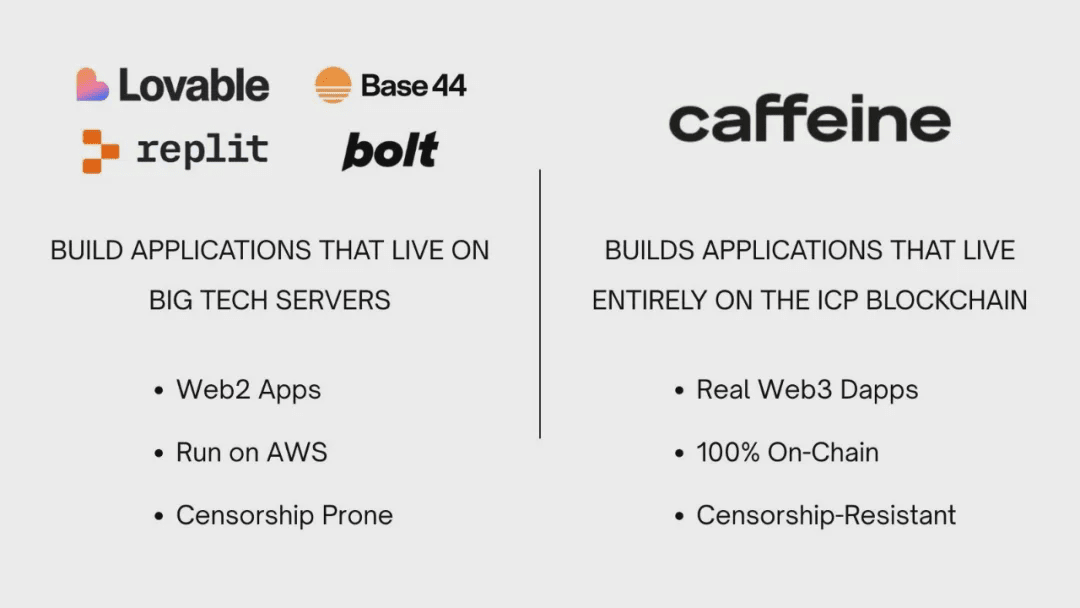

¿Por qué Caffeine AI es el mejor regalo para ICP? Pero esto no es solo otro ejemplo de caso de uso de aplicaciones blockchain, la razón por la cual Caffeine AI es tan llamativa es cómo convierte el concepto de aplicaciones 'siempre en línea' en realidad en ICP.

Para Caffeine AI, el enfoque no solo está en construir aplicaciones, sino en construir aplicaciones verificables, persistentes y en la cadena, que puedan funcionar, evolucionar y mejorar continuamente, sin detenerse nunca.

Esta es la razón por la cual Caffeine AI es el mejor regalo para ICP: no solo muestra el potencial técnico de ICP, sino que también lleva el verdadero poder de ICP al mundo real, abriendo una puerta para que más desarrolladores construyan aplicaciones que existan mientras los nodos sigan funcionando.

¿Otros ecosistemas pueden hacerlo? Teóricamente sí:

Enviar el hash en Ethereum

Almacenar código en Filecoin o EthStorage

Implementar ejecución verificable con zkVM

Codificación basada en Git como Vercel, con prueba de envío en la cadena

Sí, puedes juntar un 'pipeline de actualización verificable', pero la clave es que cuando despliegas con Caffeine AI, tu aplicación se desplegará en el entorno de tiempo de ejecución de ICP, mientras los nodos sigan funcionando, tu aplicación podrá mantenerse en funcionamiento.

Esta garantía de supervivencia - este sentimiento de 'mi aplicación realmente vive en la cadena' - es difícil de reemplazar, y esa es precisamente la razón por la que escribí la segunda parte.

En el primer artículo, redefinimos el problema: si la descentralización se detiene en el libro mayor, entonces Internet sigue siendo fuera de la cadena, ese artículo hizo dos cosas: trasladó el enfoque de 'transacción' a 'aplicación' y cambió los criterios de evaluación de 'velocidad de reproducción más rápida' a resultados entregables que sean ejecutables, evolucionables y verificables.

Este artículo mantiene esta postura, pero la clasifica en el ámbito de la ingeniería: ya no preguntamos 'cómo hacer que la cadena sea más rápida', sino que respondemos qué constituye una aplicación que opera dentro de los límites del protocolo y qué capacidades institucionalizadas necesita.

El mecanismo de decisión del objetivo, ver 'transacción' como objetivo hará que el sistema se incline hacia la liquidación y reproducción, mientras que ver 'aplicación' como objetivo requiere un camino completo de publicación verificable, ejecutable y evolutivo.

Por lo tanto, nos enfocamos en los contenedores (Canister) de ICP: cómo unifican código, estado, almacenamiento y publicación dentro de un límite verificable; cómo apoyan la evolución de alta frecuencia sin perder memoria; y por qué Caffeine AI, como una 'autoescritura de aplicaciones', debería ejecutarse directamente en el contenedor, no a través de una arquitectura 'nube + contrato' concatenada.

Este artículo incluye diagramas estructurales y diagramas de secuencia operativos, señalando las compensaciones clave y las condiciones límite.

1. Conversión de objetivo: de transacciones a aplicaciones

La típica 'cadena de alto rendimiento' sigue centrada en las transacciones: los contratos son pasivos, la ejecución es efímera, el estado global es compartido, el frontend opera fuera de la cadena.

ICP dirige su objetivo hacia las aplicaciones: los contenedores encapsulan código, estado, almacenamiento persistente e interfaces de publicación verificables, y operan de manera persistente con un modelo Actor/asíncrono.

Puntos clave

Semántica del proceso: persistente, programable, comunicación asíncrona entre contenedores, ya no es una función de 'destrucción tras una llamada'.

Límites unificados: frontend, backend, estado, publicación y prueba están dentro del mismo límite de seguridad y verificabilidad.

La línea divisoria no es el rendimiento, sino la condición de los límites, la cadena de alto rendimiento optimiza los límites de 'todos reproducen el mismo libro mayor', mientras que los contenedores reescriben el límite a 'las aplicaciones funcionan a largo plazo dentro del protocolo y el usuario final puede verificar', el primero amplía el rendimiento, el segundo mejora el ciclo de capacidades.

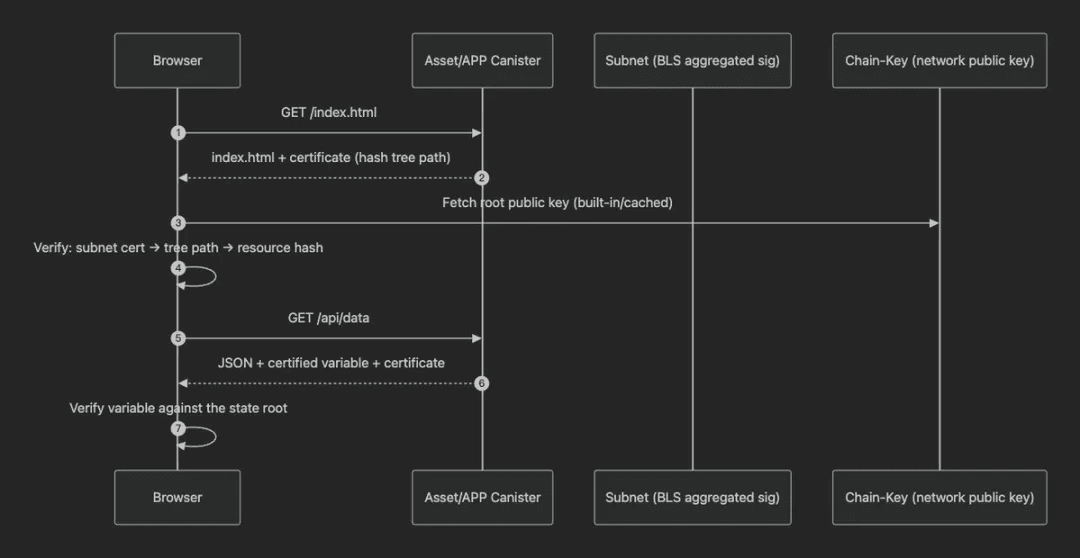

2. Verificabilidad de extremo a extremo: integrar el frontend y los datos en la 'cadena de publicación'

Para que todo el sitio web sea confiablemente encadenado, el usuario final debe poder verificar en el navegador 'lo que veo fue publicado por un contenedor específico bajo una raíz de estado específica', ICP proporciona activos certificados (recursos estáticos) y variables certificadas (instantáneas dinámicas) para completar esta cadena de publicación.

Instrucciones de implementación

Activos certificados: construir un árbol hash al momento de la construcción, y devolver pruebas en la respuesta, el navegador verifica mediante firmas agregadas de subredes y claves públicas a nivel de cadena.

Variables certificadas: exportar pruebas de instantáneas dinámicas para evitar la reproducción del cliente, la página obtiene datos y su fuente de encriptación vinculada a una raíz de estado específica.

Publicar es prometer, cuando el frontend y las variables clave se unen a la cadena de certificación, cada publicación se convierte en un compromiso criptográfico: publicador, contenido publicado, basado en qué estado de consenso, 'ver' se convierte en 'prueba', 'versión' se convierte en 'evidencia'.

3. Evolución estructural: hacer que 'cambios de esquema' sean actualizaciones auditables

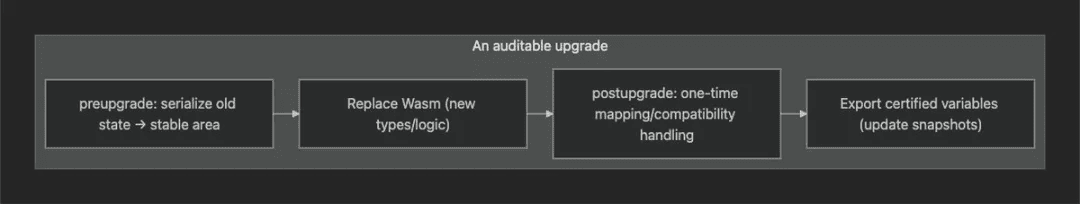

Los productos impulsados por inteligencia artificial a menudo cambian la estructura de datos y los procesos, la migración implícita (scripts que consumen campos o reducen tipos) es la falla implícita más común en la nube tradicional, los contenedores utilizan memoria estable y ganchos de actualización para aclarar los límites de evolución, transformando las actualizaciones en eventos institucionales auditables.

Lista de verificación de operaciones

Slots versionados: mantener los slots anteriores en memoria estable, después de la actualización, manejar explícitamente los valores predeterminados/extensiones y hacer rollback en caso de fallos.

Control de acceso CI: realizar comprobaciones de diferencias de modelo, compatibilidad de tipos y migraciones idempotentes antes del despliegue para evitar 'migraciones no verificadas'.

Las actualizaciones emitirán pruebas: refrescar inmediatamente las variables certificadas después de la migración, para que el cliente obtenga una nueva instantánea verificada.

La evolución debe institucionalizarse, la migración implícita deja el riesgo a la probabilidad, mientras que la actualización explícita integra el riesgo en el proceso, 'los fallos se convierten en evidencia, los rollbacks tienen camino, las instantáneas están certificadas' - un diseño de ingeniería riguroso es necesario para lograr la evolución frecuente.

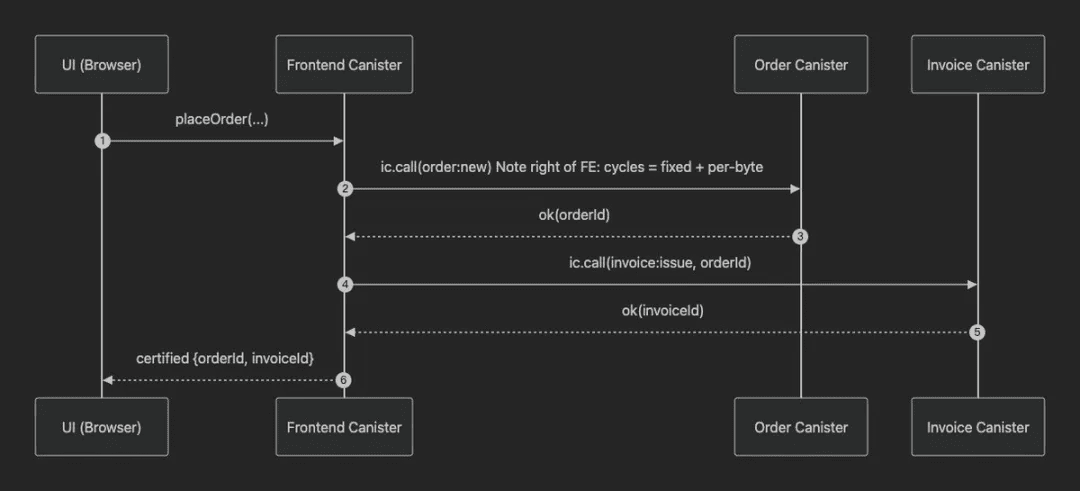

4. Topología asíncrona entre contenedores: paralela pero con límites claros

Las aplicaciones generadas por Caffeine a menudo se dividen en múltiples contenedores (usuario, autenticación, pedidos, facturas, contenido), manteniendo la ruta caliente en la misma subred tanto como sea posible para reducir la latencia, y empujando la ruta fría hacia lo asíncrono.

Cycles rastrea recursos: CPU/banda ancha/almacenamiento se mide por recursos, las llamadas cruzadas son prepagadas, se reembolsan las partes no utilizadas.

Estrategia topológica: colocar operaciones de lectura/escritura de alta frecuencia/fuerte consistencia en la misma subred, ejecución asíncrona de procesos de larga duración/bajo acoplamiento.

Observabilidad: el consumo de recursos de cada ruta es atribuible, puede proporcionar información para ajustes de gravedad arquitectónica.

Lo que es ejecutable también debe ser operativo, transformar la llamada de 'costo de percepción' a 'costo contable' establece la base para las compensaciones de ingeniería: localizar la ruta caliente, asíncronamente la ruta fría, manteniendo la coherencia entre diseño y costo.

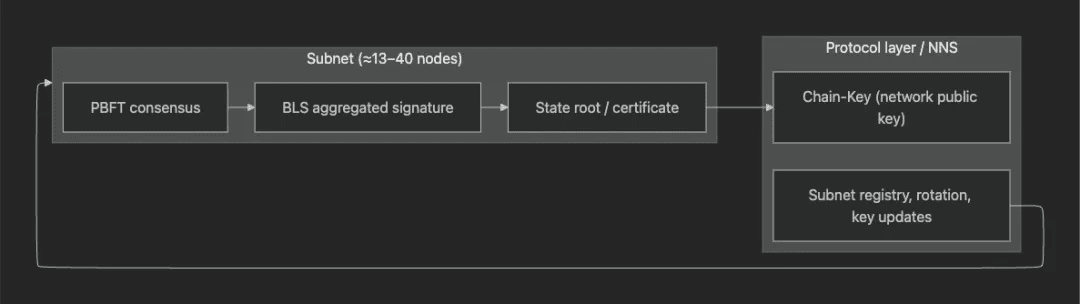

5. Capa de subred: integrar la paralelización en la construcción institucional

Cada subred es un clúster de ejecución PBFT + BLS de umbral: implementa determinación local y finalidad, emitiendo firmas agregadas basadas en la raíz del estado, el nivel de protocolo registra subredes y materiales de clave, Chain-Key expone una interfaz de verificación unificada para toda la red.

Ejecución y prueba se llevan a cabo en la subred

La verificación de toda la red se simplifica a una sola clave pública y una cadena de pruebas

Sin necesidad de reproducción global, la paralelización es una propiedad del protocolo, no un truco operativo

El procesamiento paralelo no es una solución temporal, sino un diseño institucional, al trasladar la verificación de la 're-ejecución' centralizada a una cadena de pruebas verificable independiente, incluso el cliente puede verificar - abarcando así la paralelización y la seguridad.

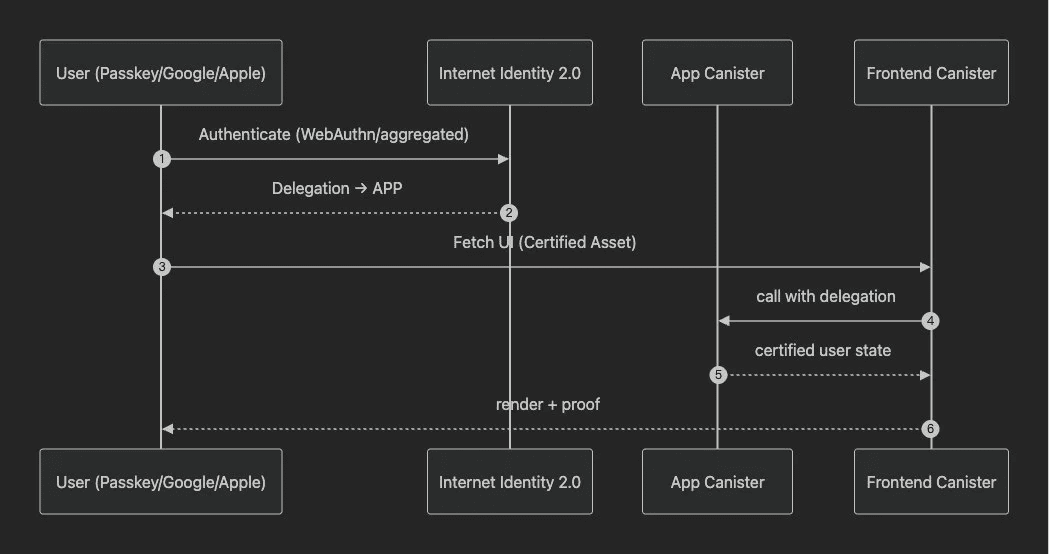

6. Identidad y sesión: hacer que iniciar sesión sea un derecho portable

Caffeine utiliza Internet Identity 2.0: inicio de sesión sin contraseña (Passkey), y agrega información de inicio de sesión de Google / Apple / Microsoft, la sesión se transmite a los contenedores de la aplicación en forma de delegación verificable, en lugar de usar cookies de la plataforma, los usuarios existentes pueden actualizar su identidad durante el inicio de sesión.

Esto mantiene la consistencia entre 'quién puede acceder y en qué base' con los límites verificables de las aplicaciones, evitando que plataformas externas se conviertan en soberanos ocultos.

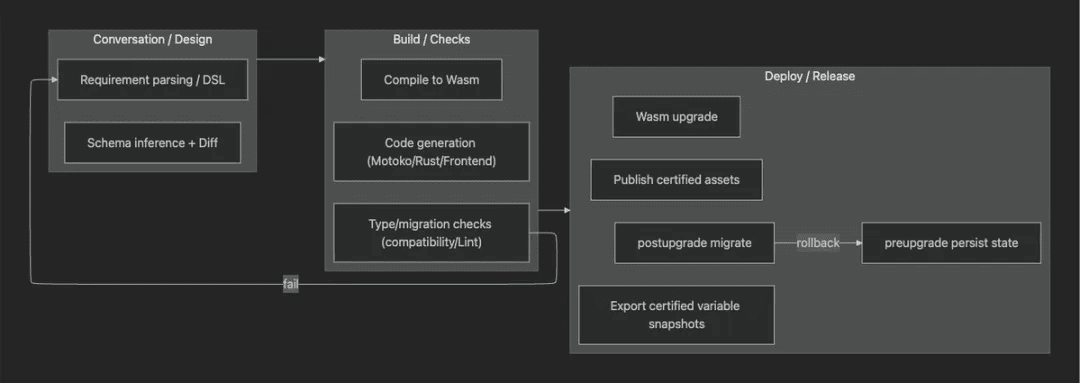

7. Vías de entrega de Caffeine: de la discusión a la evidencia

'Autoescribir aplicaciones' debe pasar de lenguaje natural a 'entregas verificables', cada paso produce resultados intermedios verificables.

Lo que los usuarios ven al final es una interfaz con pruebas: los recursos de UI y los datos clave pueden ser verificados localmente en el navegador a través de la cadena de pruebas, ya no 'confiar en la plataforma'.

Cambiar el modelo de entrega de 'plataforma de confianza' a 'verificación en el borde', para Caffeine, elegir contenedores no es por consideración de TPS, sino para establecer 'publicaciones respaldadas por evidencia, evolución con proceso, identidad portable, costo controlable' como premisa por defecto.

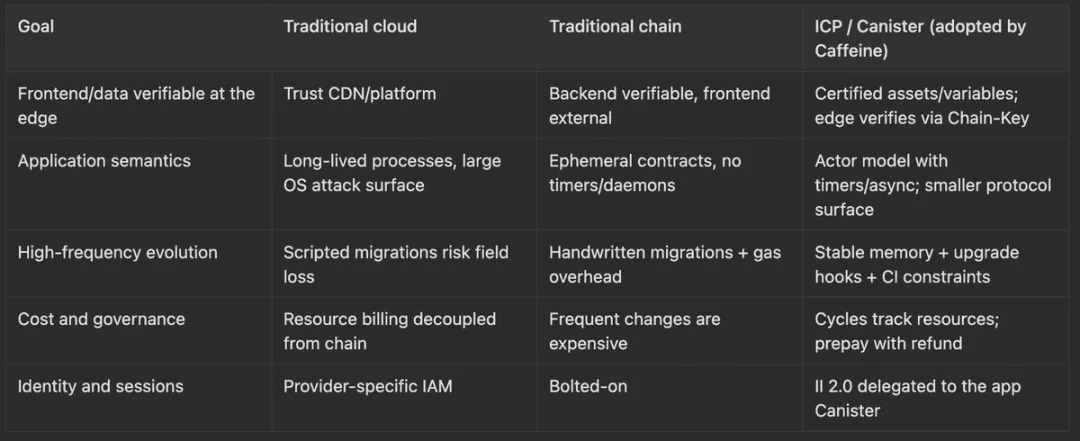

8. Perfil de costo de tres mecanismos para el mismo objetivo

Esta tabla refleja dos aspectos de consideración: diseño de capacidad de carga (ejecución/almacenamiento/paralelismo) y límites verificables (prueba/identidad/costo), ambos aspectos deben ser satisfechos para que la aplicación pueda evolucionar de 'ejecutar una transacción' a 'funcionar a largo plazo'.

9. De 'un libro mayor más rápido' a 'mecanismos para aplicaciones'

Primero renombramos este problema: si la descentralización se detiene en el libro mayor, entonces Internet sigue siendo fuera de la cadena.

Ahora podemos responder a esta pregunta:

Colocar el frontend y los datos en una cadena de publicación verificable, de modo que el usuario final ya no dependa de la confianza en la plataforma.

Tratar la evolución estructural como un evento de actualización auditable para iteraciones rápidas con respaldo institucional.

Implementar paralelización a nivel institucional en la capa de subred, para que la escala sea una propiedad del protocolo, no un truco de ingeniería.

Ver la identidad como un derecho portable, por lo que el inicio de sesión se convierte en una delegación verificable, no en un derecho otorgado por la plataforma.

Estos forman juntos una aplicación que opera dentro de los límites del protocolo - no un 'contrato en la cadena', sino 'toda la aplicación dentro de límites verificables'.

El mecanismo de decisión del objetivo, cuando el objetivo pasa de 'transacción' a 'aplicación', el sistema debe evolucionar de 'cómo reproducir el libro mayor más rápido' a 'cómo mantener la ejecutabilidad, la evolución y la verificabilidad de la aplicación', lo que puede satisfacer simultáneamente estos tres aspectos no es un libro mayor más rápido, sino un entorno de tiempo de ejecución de aplicaciones descentralizadas.

Los contenedores son unidades de tiempo de ejecución, Chain-Key / NNS proporciona verificación y gobernanza, Cycles / II 2.0 integra costo y ciudadanía en la operación diaria.

Para Caffeine, esta elección no es por consideraciones narrativas, sino por necesidad: cuando la IA reescribe constantemente aplicaciones, las entregas deben ser ejecutables y verificables para el usuario - este es precisamente el problema que ICP busca resolver.

La próxima parada del sueño no cumplido

En el primer artículo mencionamos que el enfoque de la revolución blockchain nunca ha estado en la acuñación de tokens, sino en remodelar el portador de confianza, diez años después, hemos logrado la descentralización del libro mayor, pero Internet aún opera en servidores centralizados.

ICP ha estimulado la posibilidad de transformar la blockchain de un libro mayor mundial a un sistema operativo mundial.

Este artículo parte desde una perspectiva de ingeniería: los contenedores (Canister) transforman la aplicación de 'contrato + adhesivo fuera de la cadena' a un entorno de tiempo de ejecución donde el código, estado, frontend e identidad existen dentro de los límites del protocolo, la paralelismo de subredes, la verificación de claves de cadena y la actualización de memoria estable hacen que este modelo sea viable desde el punto de vista de la ingeniería, verificable desde la criptografía y responsable desde la economía.

A medida que la inteligencia artificial comienza a construir, desplegar y desarrollar servicios de manera iterativa en la cadena, no necesita un libro mayor más rápido, necesita una computadora de aplicaciones descentralizadas.

Caffeine elige ICP no por TPS, sino porque finalmente establece 'entregas completas en cadena y verificables' como la configuración predeterminada del protocolo - este es el punto de partida correcto para una Internet descentralizada.

De libro mayor a computadora y luego a tiempo de ejecución de aplicaciones - el sueño no cumplido de blockchain avanza continuamente al reemplazar la 'plataforma de confianza' por 'pruebas en el borde'.

\u003ct-417/\u003e \u003ct-419/\u003e \u003ct-421/\u003e\u003ct-422/\u003e

Contenido de IC que te importa

Avances tecnológicos | Información del proyecto | Actividades globales

Seguir el canal de Binance de IC

Mantente informado