Según nuevos hallazgos de Cisco Talos y el Grupo de Inteligencia de Amenazas de Google (GTIG), los grupos de hackers vinculados al estado norcoreano están ampliando sus capacidades con herramientas descentralizadas basadas en blockchain que les permiten ocultar malware, evadir la detección e infiltrarse en objetivos en todo el mundo.

Estas campañas cibernéticas se centran principalmente en robar criptomonedas, violar redes corporativas y llevar a cabo estafas sofisticadas de ingeniería social, especialmente ofertas de trabajo falsas diseñadas para engañar a las víctimas para que instalen software malicioso.

Malware en Evolución: BeaverTail y OtterCookie Aprenden Nuevos Trucos

Investigadores de Cisco Talos han vinculado los últimos ataques al grupo norcoreano Famous Chollima, conocido por sus operaciones de espionaje cibernético y robo de criptomonedas de larga data.

Los analistas identificaron dos familias de malware complementarias: BeaverTail y OtterCookie, que han evolucionado de herramientas tradicionales de robo de credenciales a sistemas modulares e interoperables capaces de adaptación dinámica.

En un incidente que tuvo como objetivo a una organización de Sri Lanka, los atacantes engañaron a los solicitantes de empleo para que descargaran malware disfrazado como parte de una evaluación técnica.

La infección incluía un módulo de registro de teclas y captura de pantalla, grabando en silencio las pulsaciones de teclas y la actividad del escritorio antes de transmitir los datos a un servidor de comando remoto.

Los expertos dicen que esto refleja un cambio más amplio: los hackers norcoreanos están apuntando cada vez más a las personas, no a los sistemas, combinando manipulación psicológica con herramientas cibernéticas avanzadas.

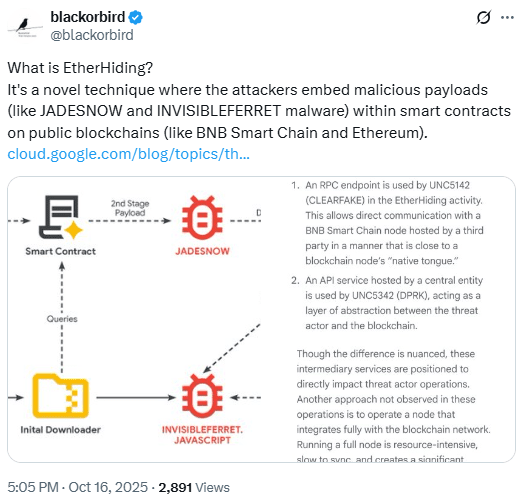

Blockchain como la Nueva Infraestructura de Comando

En lugar de depender de servidores de comando centralizados tradicionales, los atacantes ahora están aprovechando blockchain como una red de control descentralizada (C2).

El equipo GTIG de Google descubrió una campaña del grupo vinculado a Corea del Norte UNC5342, que desplegó una nueva cepa de malware llamada EtherHiding. Este programa almacena cargas útiles maliciosas de JavaScript directamente en la blockchain pública de Ethereum, transformándola en un sistema de comando y control descentralizado y virtualmente imparable.

Al utilizar blockchain, los hackers pueden alterar de forma remota el comportamiento del malware sin alojar servidores, lo que dificulta mucho más las intervenciones de las fuerzas del orden.

GTIG informó que EtherHiding se utilizó en la campaña “Entrevista Contagiosa”, identificada por primera vez por Palo Alto Networks, que apuntó a profesionales en las industrias de criptomonedas y ciberseguridad.

Ofertas de Trabajo Falsas como el Vector Principal de Ataque

Según la investigación de Google, estas operaciones cibernéticas generalmente comienzan con mensajes de reclutamiento falsos dirigidos a desarrolladores de criptomonedas, ingenieros de blockchain y profesionales de ciberseguridad.

A las víctimas se les instruye a completar una “prueba técnica”, que instala en secreto código malicioso en sus dispositivos.

La cadena de infección a menudo involucra múltiples familias de malware, incluyendo JadeSnow, BeaverTail e InvisibleFerret, herramientas diseñadas para robar credenciales, desplegar ransomware y llevar a cabo espionaje a largo plazo.

El objetivo final: acceder a sistemas internos, billeteras de criptomonedas y datos corporativos estratégicos.

Cisco y Google Publican Indicadores de Compromiso

Ambas empresas han publicado Indicadores de Compromiso (IOCs) para ayudar a las organizaciones a detectar y responder a la actividad en curso vinculada a Corea del Norte.

Estos informes técnicos incluyen hashes, dominios y direcciones IP que pueden integrarse en sistemas de seguridad para una defensa proactiva.

Los expertos advierten que la integración de blockchain en la infraestructura del malware marca un punto de inflexión en la guerra cibernética global.

“La descentralización se está convirtiendo en una espada de doble filo: una herramienta para la libertad y un arma para los cibercriminales”, señala el informe de GTIG.

Resumen

Los actores de amenazas norcoreanos están redefiniendo los ciberataques modernos a través de una mezcla de tecnología blockchain, ingeniería social y marcos de malware modulares.

Al utilizar redes descentralizadas para el control del malware, crean sistemas de ataque resilientes y no rastreables que desafían los modelos tradicionales de ciberseguridad.

Los analistas instan a las empresas de los sectores tecnológico y de criptomonedas a tener precaución con los procesos de reclutamiento y a actualizar sus defensas contra estas nuevas amenazas adaptativas.

#northkorea , #HackerAlert , #CyberSecurity , #cryptohacks , #CryptoNews

Mantente un paso adelante: sigue nuestro perfil y mantente informado sobre todo lo importante en el mundo de las criptomonedas.

Aviso:

,,La información y opiniones presentadas en este artículo están destinadas únicamente a fines educativos y no deben tomarse como asesoramiento de inversión en ninguna situación. El contenido de estas páginas no debe considerarse como asesoramiento financiero, de inversión o de cualquier otra forma. Advertimos que invertir en criptomonedas puede ser arriesgado y puede llevar a pérdidas financieras.