He trabajado en un proyecto DeFi que quería usar Sign Protocol para verificar la identidad del prestatario. La idea inicial era limpia: en lugar de construir KYC por sí mismos, aceptan atestación de emisores que ya han sido confiables. Ahorra tiempo, aprovechando el ecosistema existente.

Después de unas semanas implementando Sign, me di cuenta de un problema que nadie en el equipo había considerado.

El sistema acepta atestación del emisor A. El emisor A acepta atestación del emisor B como evidencia para otorgar credenciales. El emisor B es una organización pequeña en una jurisdicción que nadie en el equipo conoce, con una política de KYC poco clara.

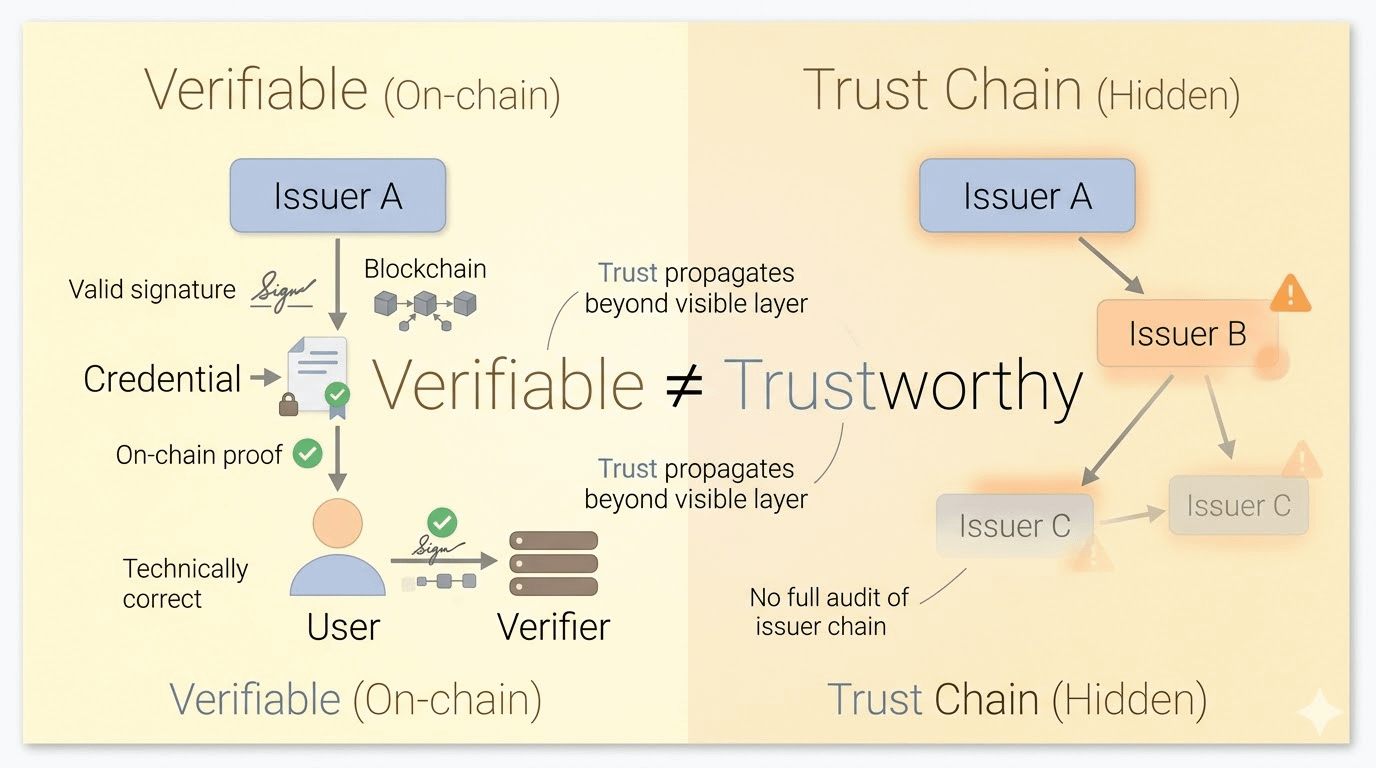

Desde el punto de vista técnico, todo es correcto. La firma es válida. El atestado existe on-chain. La credencial es verificable. Pero nadie ha auditado al emisor B. Nadie sabe qué estándar tiene el emisor B. Y nadie sabe si el emisor A realmente auditó al emisor B o simplemente aceptó su atestado porque tampoco hay ningún mecanismo para rechazar.

Este es el riesgo de confianza transitiva: la confianza se propaga a través de múltiples niveles de emisores sin tener un mecanismo para auditar toda la cadena.

El problema no es que Sign esté haciendo algo mal. Sign proporciona exactamente lo que promete: atestados que pueden ser verificados, esquemas que pueden ser leídos, firmas que pueden ser autenticadas. Pero "puede ser verificado" y "es confiable" son dos cosas completamente diferentes. Sign verifica que el emisor A ha firmado esta credencial. No verifica que el emisor A ha hecho lo correcto al otorgar esa credencial.

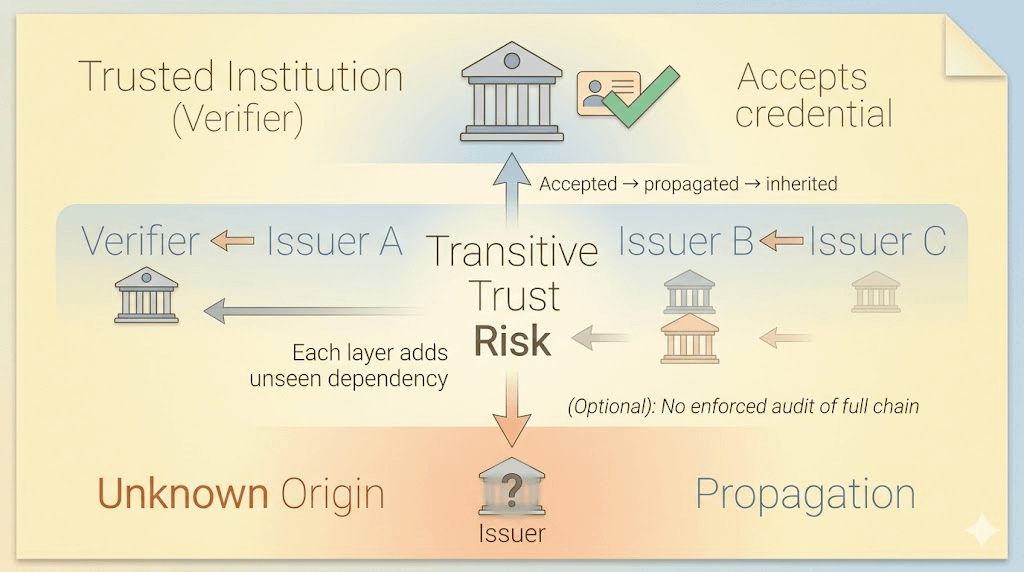

Para entender por qué esto es más importante de lo que parece, imagina esto: una institución financiera en la UE decide aceptar atestados de Sign Protocol para KYC. Confían en algunos emisores grandes: bancos, gobiernos, organizaciones financieras de renombre. Pero esos emisores pueden haber confiado en sub-emisores más pequeños para cubrir los mercados donde no tienen presencia. Y esos sub-emisores pueden haber confiado en un emisor local en un país con procesos de lavado de dinero laxos.

Todo el chain se verifica en Sign. Todo el chain es correcto desde el punto de vista técnico. Pero las instituciones financieras en la UE están aceptando credenciales que provienen de un proceso que nunca revisan.

Este problema no es nuevo. Internet lo resuelve exigiendo que las organizaciones emisoras de certificados sean auditadas de forma independiente. Los bancos tradicionales lo resuelven exigiendo que el banco asociado proporcione un expediente completo antes de ser aceptado. Ambos tienen el mismo principio: para confiar en alguien, debes saber quién es a través de cada nivel.

Sign aún no tiene un mecanismo equivalente. El Registro de Esquemas es sin permisos. El emisor no necesita registrarse ni ser auditado. No hay ningún mecanismo en el protocolo que obligue al verificador a conocer la cadena de confianza completa antes de aceptar una credencial.

Eso tiene sentido en una etapa temprana cuando Sign está construyendo un ecosistema. Pero cuando Sign se expande hacia implementaciones soberanas: CBDC de Kirguistán, identificación nacional de Sierra Leona y programas gubernamentales de los EAU. En ese momento, el riesgo de confianza transitiva ya no es un problema teórico. Se convierte en un verdadero problema de cumplimiento. Un país que está construyendo una infraestructura financiera nacional sobre un protocolo que no tiene mecanismos de auditoría de la cadena de confianza es un país que está aceptando riesgos que no puede ver en su totalidad.

Cualquiera que construya un sistema crítico sobre Sign debe establecer una regla que el protocolo no impone: no aceptar credenciales de ningún emisor que no hayas auditado directamente o sobre el cual no tengas suficiente información sobre su política.

Cada vez que agregas un emisor a la cadena, debes confiar en un lado más que realmente no controlas. Cuanto más larga sea la cadena de confianza, el riesgo no desaparecerá, sino que se empujará más lejos, donde ya no puedes ver claramente.

Por lo tanto, no evalúo a Sign por cuántos emisores participan, sino por si ayudan a los usuarios a ver toda la cadena de confianza o solo el resultado final.

Verificado no significa que sea confiable. Y una cadena de confianza más larga no significa que sea más fuerte. Solo significa que hay más puntos que pueden fallar sin que nadie los vea.