Cuando comencé a explorar cómo funcionan realmente los sistemas digitales nacionales detrás de escena, esperaba complejidad, pero no este nivel de precisión estructurada. Mi punto de inflexión llegó el día que intenté entender por qué los gobiernos, los bancos centrales y los reguladores insisten en un sistema que es privado para el público, pero completamente auditable para las autoridades legales. Fue entonces cuando encontré por primera vez la arquitectura de referencia para SIGN, y honestamente, cambió mi forma de pensar sobre el dinero digital, la identidad y la infraestructura a nivel estatal.

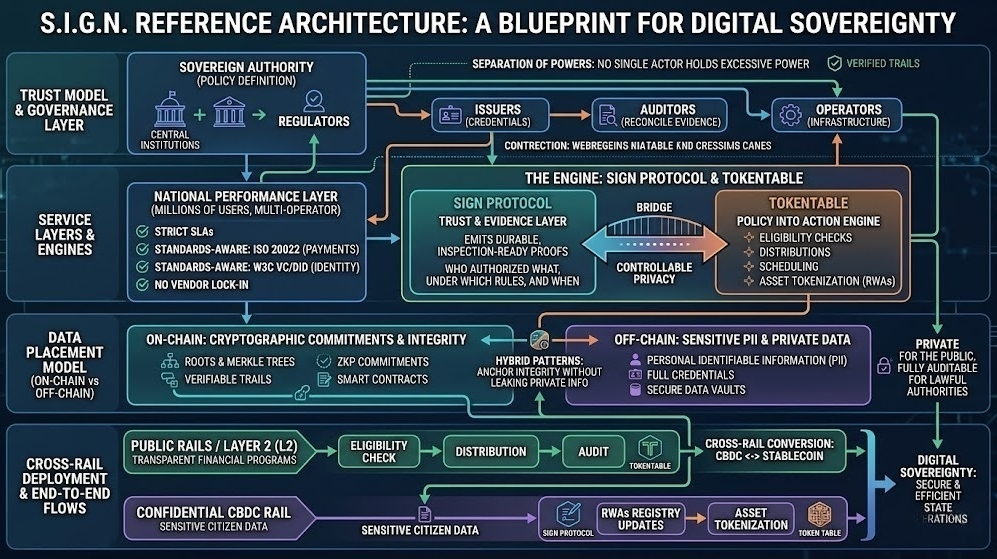

Lo que me llamó la atención de inmediato fue cuán intencionalmente equilibrado está el sistema. SIGN está construido en torno a la privacidad controlable, la idea de que las personas comunes permanecen privadas por defecto, pero las instituciones autorizadas pueden auditar acciones con evidencia clara. Para alguien como yo que siempre se preguntó cómo los sistemas a gran escala mantienen tanto la privacidad como el cumplimiento, esto se sintió como la explicación que faltaba.

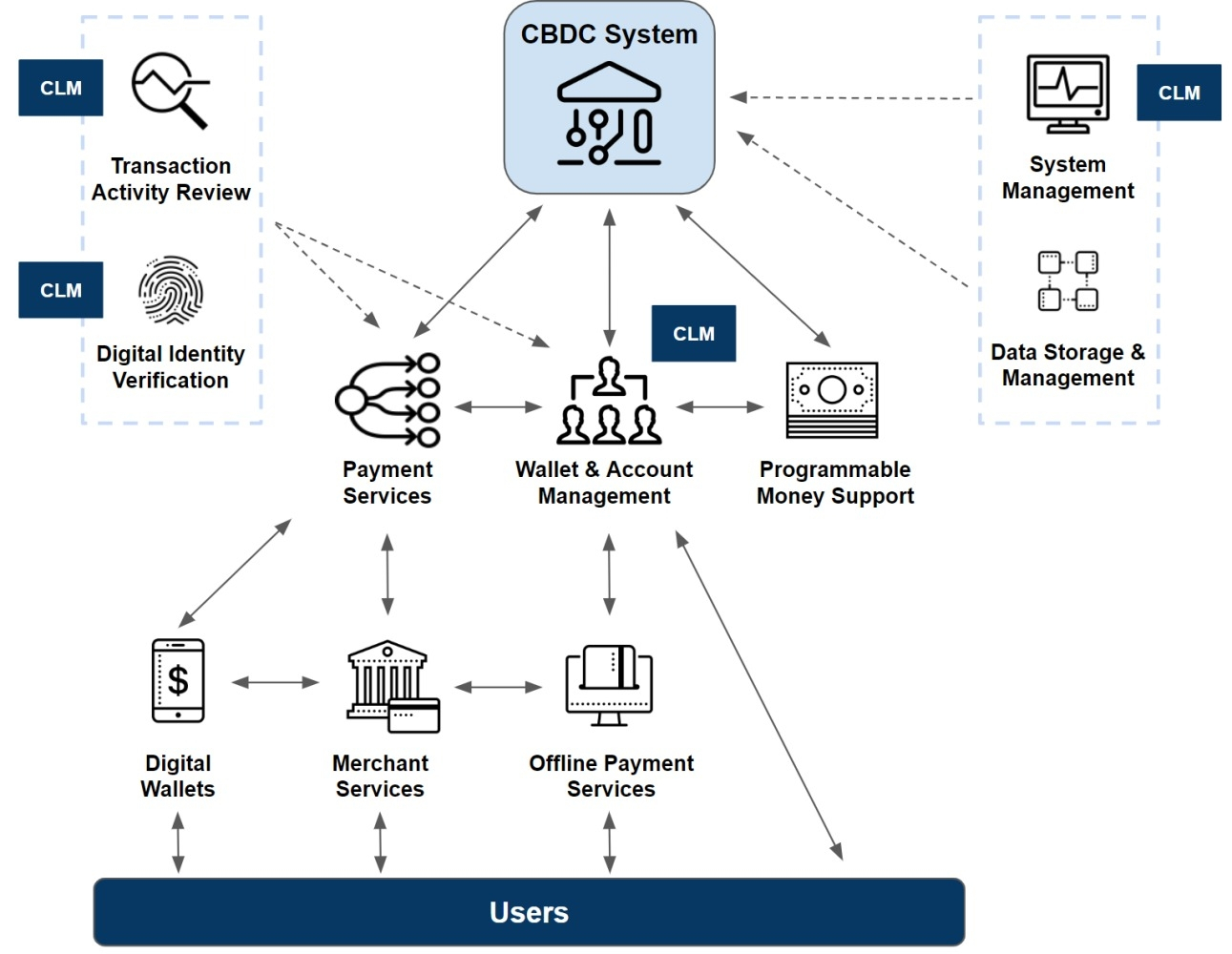

Luego profundicé en la capa de rendimiento nacional. Está diseñado para millones de usuarios, entornos de múltiples operadores, SLA estrictos, básicamente la escala en la que los países realmente operan. De repente, tenía sentido por qué los despliegues soberanos no pueden depender de sistemas opacos y bloqueados por proveedores. Todo debe ser consciente de los estándares: ISO 20022 para pagos, W3C VC/DID para identidad. Cuanto más aprendía, más se sentía como ver el plano de cómo los estados modernos podrían funcionar de manera segura y eficiente.

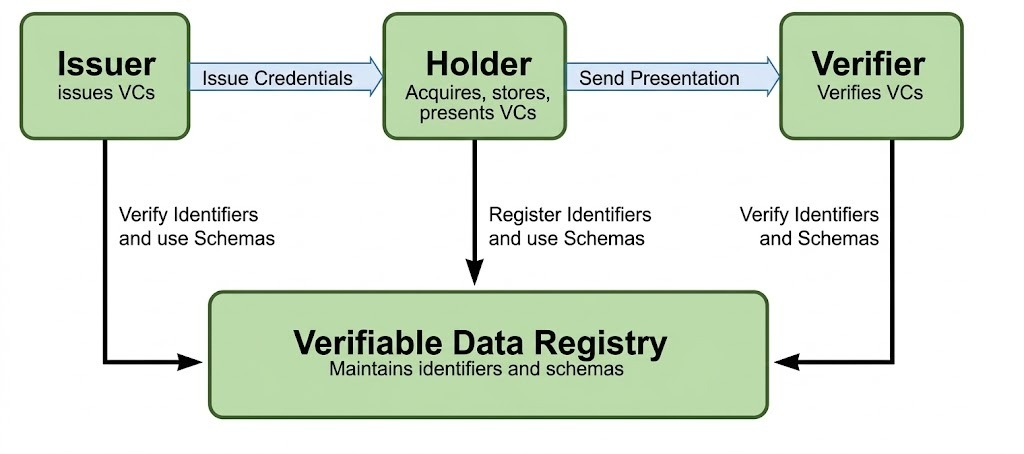

Pero la verdadera claridad llegó cuando entendí cómo Sign Protocol y TokenTable encajan en esta arquitectura. Sign Protocol sirve como la capa de confianza y evidencia, la parte que emite pruebas duraderas y listas para inspección de quién autorizó qué, bajo cuáles reglas y cuándo. TokenTable, por otro lado, se convierte en el motor que convierte la política en acción: verificaciones de elegibilidad, distribuciones, programación, tokenización de activos. Juntos, crean un puente entre los rieles públicos y privados, permitiendo que un país ejecute programas financieros transparentes en un L2 mientras mantiene los datos sensibles de los ciudadanos en un riel CBDC confidencial.

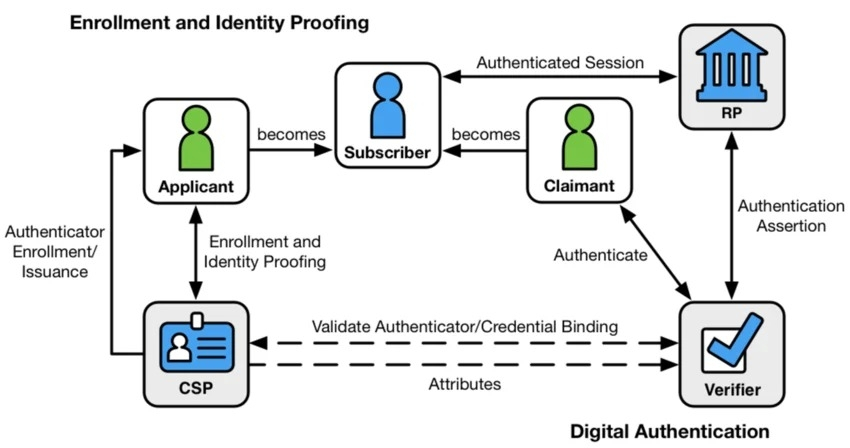

El modelo de confianza también me fascinó. Todo está separado: la autoridad soberana define la política, los emisores proporcionan credenciales, los operadores ejecutan la infraestructura, los auditores reconcilian la evidencia. Ningún actor único tiene poder excesivo, y cada paso deja una huella verificable.

Lo que realmente me impresionó, sin embargo, fue el modelo de colocación de datos. Finalmente respondió a la pregunta que tuve durante años: ¿qué va en la cadena y qué se queda fuera de la cadena? La información PII sensible permanece fuera de la cadena, los compromisos criptográficos van en la cadena, y los patrones híbridos anclan la integridad sin filtrar información privada.

Para cuando terminé de estudiar los flujos de extremo a extremo,

elegibilidad → distribución → auditoría, conversión de CBDC↔stablecoin entre rieles, y actualizaciones del registro RWA,

Me di cuenta de que no estaba mirando solo una arquitectura técnica. Estaba mirando un plano para la soberanía digital. Y experimentar esa comprensión de primera mano fue uno de los momentos más reveladores en mi viaje a través de la infraestructura digital.

@SignOfficial #SignDigitalSovereignInfra $SIGN