Hay una diferencia entre ser privado y ser permitido parecer privado.

Esa distinción se encuentra en el centro de cómo pienso sobre la infraestructura de identidad, y se vuelve especialmente aguda al examinar sistemas como Sign.

En la superficie, el modelo es convincente. La privacidad se siente flexible. La divulgación se siente selectiva. El acceso parece autorizado en lugar de extractivo. En lugar de entregar todo, el usuario revela solo lo que es necesario. En lugar de ceder un registro completo de identidad, demuestran una reclamación más limitada.

A primera vista, eso se siente como control.

Suena como propiedad. Sugiere autonomía. Señala una corrección a uno de los defectos estructurales más antiguos de Internet: la sobreexposición forzada como precio de la participación.

Pero esa interpretación no se sostiene bajo un examen más cercano.

Porque la privacidad en estos sistemas no existe de forma independiente—existe dentro de un marco. Y los marcos son diseñados, gobernados y revisados por instituciones, no por usuarios.

Ahí es donde comienza la tensión.

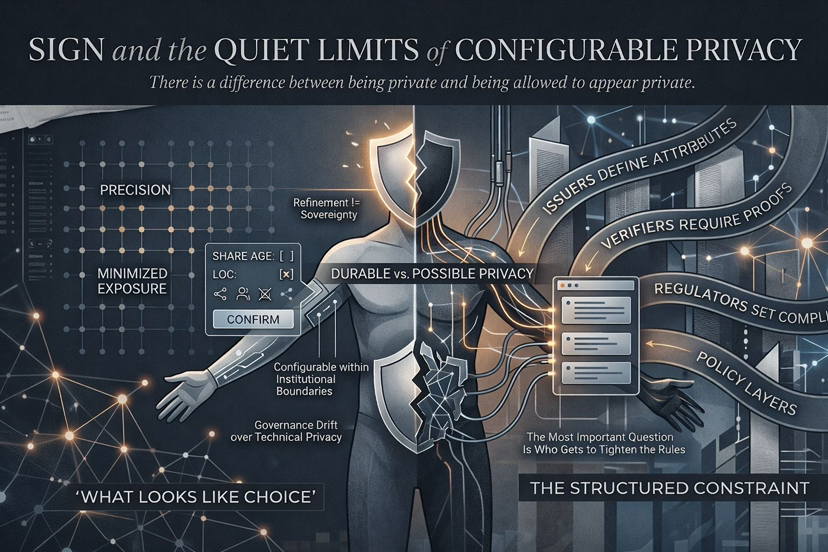

Mejores controles no son lo mismo que soberanía

La infraestructura de identidad moderna a menudo habla el lenguaje del empoderamiento.

Los usuarios están “en control.”

Los datos son “portátiles.”

La divulgación es “selectiva.”

Comparado con los sistemas heredados, esto es direccionalmente cierto. La arquitectura es más refinada. La verificación es más precisa. La sobre-recolección se reduce.

Pero el refinamiento no es soberanía.

Un sistema como Sign puede minimizar la exposición innecesaria y permitir que los usuarios prueben condiciones específicas sin revelar conjuntos de datos completos. Eso es un verdadero progreso.

Aún así, alguien más define las reglas:

¿Qué atributos son válidos?

¿Qué pruebas son aceptables?

Lo que debe ser divulgado

Lo que puede permanecer oculto

El usuario opera dentro de estas limitaciones predefinidas.

Así que mientras el control existe a nivel de interfaz, no se extiende a la estructura misma.

La elección estructurada sigue siendo una restricción

Esto plantea una pregunta más difícil: ¿cuánto de la elección del usuario es realmente suya?

Si un verificador requiere ciertas pruebas, el usuario está respondiendo—no decidiendo.

Si un emisor define formatos de credenciales, el usuario hereda—no autor.

Si los reguladores amplían los requisitos de cumplimiento, el espacio de la privacidad se reduce antes de que el usuario incluso participe.

Esto no es control absoluto.

Es participación condicional.

Y la participación condicional a menudo se confunde con el empoderamiento porque se siente más limpia que la extracción directa.

Eso es lo que hace que Sign sea convincente—pero incompleto.

Permite la privacidad técnicamente, mientras deja a los usuarios estructuralmente dependientes de reglas que no gobiernan.

La privacidad comienza a parecer menos como algo que posees—y más como algo que configuras dentro de límites.

La identidad no es solo datos—es acceso

Esta tensión importa más en sistemas de identidad que en la mayoría de los mercados digitales.

La identidad no es solo información. Es acceso.

Determina si puedes:

Ingresa a una red

Usa un servicio

Pasa verificaciones de cumplimiento

Participa en flujos institucionales

Los sistemas de identidad no solo están respondiendo quién eres.

Están respondiendo si calificas.

Y la calificación siempre está gobernada por alguien.

La divulgación selectiva mejora cómo se prueba la calificación—pero no elimina la puerta. Solo refina el mecanismo.

La institución aún define qué cuenta como prueba suficiente.

El usuario puede revelar menos—pero no puede redefinir lo que debe ser revelado.

Lo que Sign realmente mejora

Para ser claro, Sign representa un progreso significativo.

Los sistemas de identidad heredados son ineficientes y a menudo invasivos. Dependen de la recopilación excesiva de datos, almacenamiento a largo plazo y amplia exposición.

Sign mejora esto al reemplazar la presentación completa con prueba mínima.

Eso conduce a:

Reducción de fugas de datos

Superficies de ataque más pequeñas

Verificación más precisa

Menos compartición de datos innecesaria

Aquí es donde radica el valor más fuerte de Sign—no en soberanía absoluta, sino en exposición disciplinada.

Hace que los sistemas de identidad sean menos invasivos por defecto.

Eso es un verdadero avance.

La privacidad puede erosionarse sin falla técnica

Uno de los riesgos más sutiles es que la privacidad puede degradarse incluso cuando el sistema funciona perfectamente.

La criptografía puede seguir siendo sólida.

Las pruebas pueden seguir siendo válidas.

La divulgación selectiva aún puede funcionar.

Y sin embargo, los usuarios pueden revelar más con el tiempo.

¿Por qué?

Porque el punto de presión no es solo técnico—es institucional.

Los emisores pueden ampliar los requisitos de credenciales

Los verificadores pueden exigir pruebas adicionales

Las plataformas pueden rediseñar flujos en torno a divulgaciones más estrictas

Los reguladores pueden redefinir los estándares de cumplimiento

Nada de esto rompe el sistema.

Pero reduce el espacio de privacidad práctica.

Esto es deriva de gobernanza—no falla técnica.

Y es más difícil de detectar porque el sistema todavía parece preservar la privacidad.

Privacidad posible vs Privacidad duradera

Esto lleva a una distinción crítica:

La privacidad posible significa que existen las herramientas.

La privacidad duradera significa que esas protecciones sobreviven a la presión.

Sign entrega el primero.

El segundo depende de la gobernanza.

La privacidad duradera requiere:

Límites a la sobreextensión institucional

Resistencia a la expansión de normas de divulgación

Apalancamiento del usuario contra requisitos en evolución

Sin estos, la privacidad sigue siendo contingente.

Técnicamente real—pero estructuralmente frágil.

¿Quién controla las reglas a lo largo del tiempo?

La pregunta más importante no es si la privacidad existe hoy.

Es quién puede redefinirlo mañana.

Si los emisores controlan el diseño de credenciales, dan forma a la identidad misma

Si los verificadores pueden endurecer continuamente los requisitos, la privacidad disminuye

Si los reguladores amplían las categorías de divulgación, la flexibilidad se erosiona

Y si los usuarios carecen de:

Opciones de salida

Portabilidad

Poder de negociación

Entonces el control se vuelve principalmente cosmético.

Los sistemas tempranos a menudo se sienten liberadores porque la opcionalidad es alta. Pero a medida que escalan, los incentivos se desplazan hacia la estandarización, el cumplimiento y la defensa.

Es cuando la flexibilidad se colapsa en plantillas.

Los sistemas de identidad son especialmente vulnerables a esta transición.

Mi opinión sobre Sign

Sign no debe ser desestimado.

Aborda un problema real:

Sobreexposición en sistemas de identidad

Mecanismos de confianza ineficientes

Recopilación excesiva de datos

Introduce un mejor modelo.

Pero mejor no significa completo.

La divulgación selectiva brinda a los usuarios herramientas mejoradas—pero no autoridad total.

La soberanía requiere más que configuración.

Requiere límites duraderos sobre el poder institucional.

Sin eso, la privacidad sigue siendo condicional.

Pensamiento final

Sign hace que la privacidad sea más técnicamente alcanzable.

Pero no hace que la privacidad sea políticamente segura.

Y en la infraestructura de identidad, esa diferencia es todo.

Si la privacidad existe solo dentro de reglas definidas por otros, entonces no es un derecho fijo—es una condición negociada de participación.

Lo que lleva a la pregunta real:

Si la privacidad depende de permisos, ¿para quién es realmente?