La suplantación de identidad por SMS es un ciberataque habitual. Los estafadores utilizan programas informáticos especializados para manipular la identificación del remitente de los SMS, haciendo creer que el mensaje proviene de una fuente legítima, como un banco. De esta manera, pueden robar información confidencial o descargar malware en los teléfonos de los destinatarios.

Puede ser difícil distinguir entre mensajes legítimos y falsificados. Para protegerte, es fundamental que permanezcas alerta y procedas con cautela al responder SMS no solicitados. A continuación, te mostramos algunos de los ejemplos más comunes de suplantación de identidad por SMS:

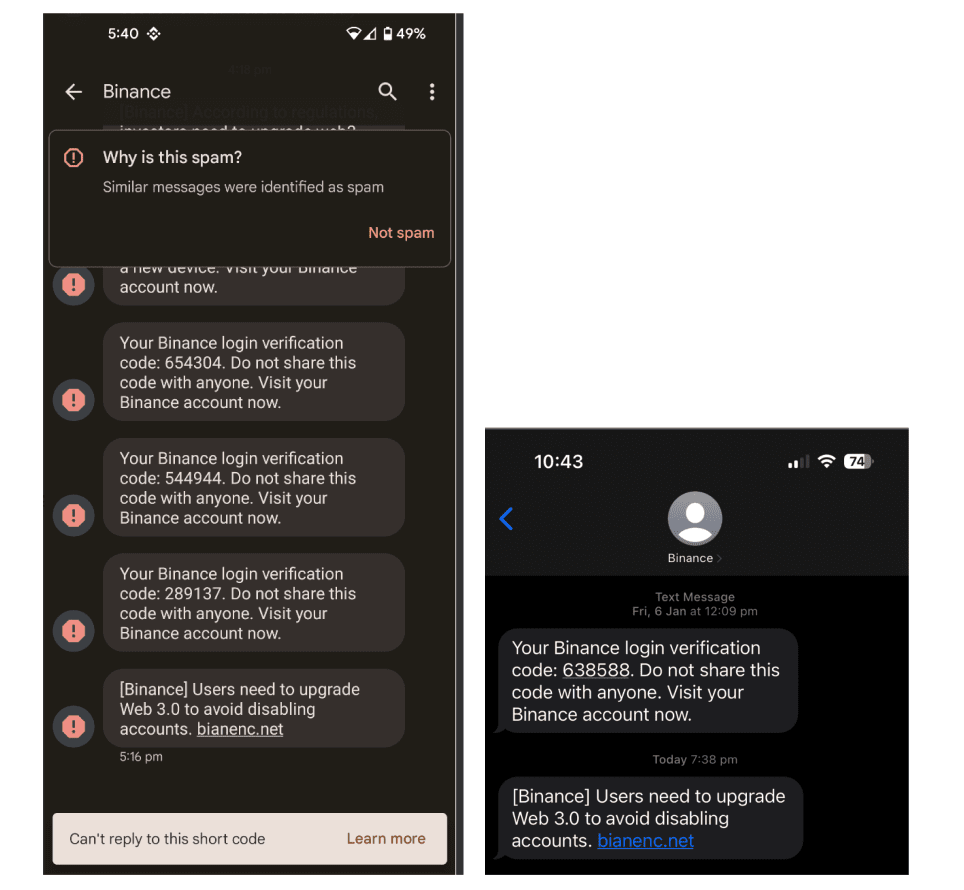

El tipo más común de suplantación de identidad es reemplazar la identificación del remitente por un número o nombre de empresa de buena reputación. Por ejemplo, los estafadores se hacen pasar por Binance o TrustWallet para enviar SMS de phishing. Estos SMS se agruparían bajo el mismo hilo que los mensajes oficiales, como los códigos 2FA. Esto se debe a que los hackers utilizaron la suplantación de identidad por SMS para manipular la identificación del remitente y ocultar la fuente real del mensaje.

Los estafadores alegarán que el destinatario ha ganado un premio. A continuación, le pedirán al destinatario sus datos bancarios para poder depositar las ganancias o que visite un enlace para reclamar el premio.

Esto implica enviar mensajes amenazadores o inapropiados para intimidar a sus víctimas, con la esperanza de extorsionarlas. Por ejemplo, amenazan con bloquear la cuenta del usuario. Los hackers suelen aprovecharse del miedo a perder los activos. En esta situación, debes mantener la calma y revisar el mensaje antes de actuar.

Por ejemplo, esta es una lista de páginas web sospechosas de phishing que se hacen pasar por Binance.

Un usuario de Binance recibe un SMS con el nombre del remitente “Binance”, en el que le piden que actualice su cuenta para seguir utilizando los servicios de Binance.

Los hackers utilizaron un software especializado para manipular la identificación del remitente de los SMS, haciendo que los SMS falsos parecieran legítimamente de Binance. Como el SMS falso estaba bajo el mismo hilo que los mensajes oficiales de los códigos 2FA, el usuario asumió que el mensaje era legítimo. Tras iniciar sesión en el sitio web de phishing, los hackers robaron las credenciales de su cuenta.

Otro usuario de Binance ha recibido un SMS falso para confirmar un retiro. El usuario pensó que el mensaje era legítimo e inició sesión en su cuenta en la web de phishing para "cancelar la solicitud de retiro".

Tras obtener las credenciales del usuario, el hacker envió una solicitud de retiro desde su cuenta y le indicó que introdujera el código 2FA en la web de phishing. Una vez que el usuario ingresó el código, el hacker retiró sus activos con éxito.

Algunas lecciones aprendidas de este ejemplo:

Varios usuarios de Binance recibieron un SMS con un enlace para verificar o actualizar sus cuentas, que era un intento de phishing para robarles las credenciales de la cuenta.

El estafador puede afirmar que se requiere un "nuevo inicio de sesión" y pedirte que llames a un número de teléfono sospechoso, o declarar datos personales a través de una URL sospechosa.

No llames ni hagas clic en ninguna de las fuentes proporcionadas. Puedes usar Binance Verify para comprobar la legitimidad de cualquier comunicación de Binance. Para obtener más información, visita ¿Qué es Binance Verify?

Si te encuentras con alguna actividad de estafa de phishing relacionada con Binance, repórtala inmediatamente a nuestro equipo.