Die meisten Menschen glauben, dass der Besitz einer Hardware-Wallet der letzte Schritt in der Krypto-Sicherheit ist. Diese Annahme ist gefährlich unvollständig. Eine Ledger kann Sie vor Malware, Phishing und Fernangriffen schützen. Sie tut nichts gegen die am schnellsten wachsende Bedrohung, der Krypto-Besitzer heute gegenüberstehen: physische Zwangsausübung.

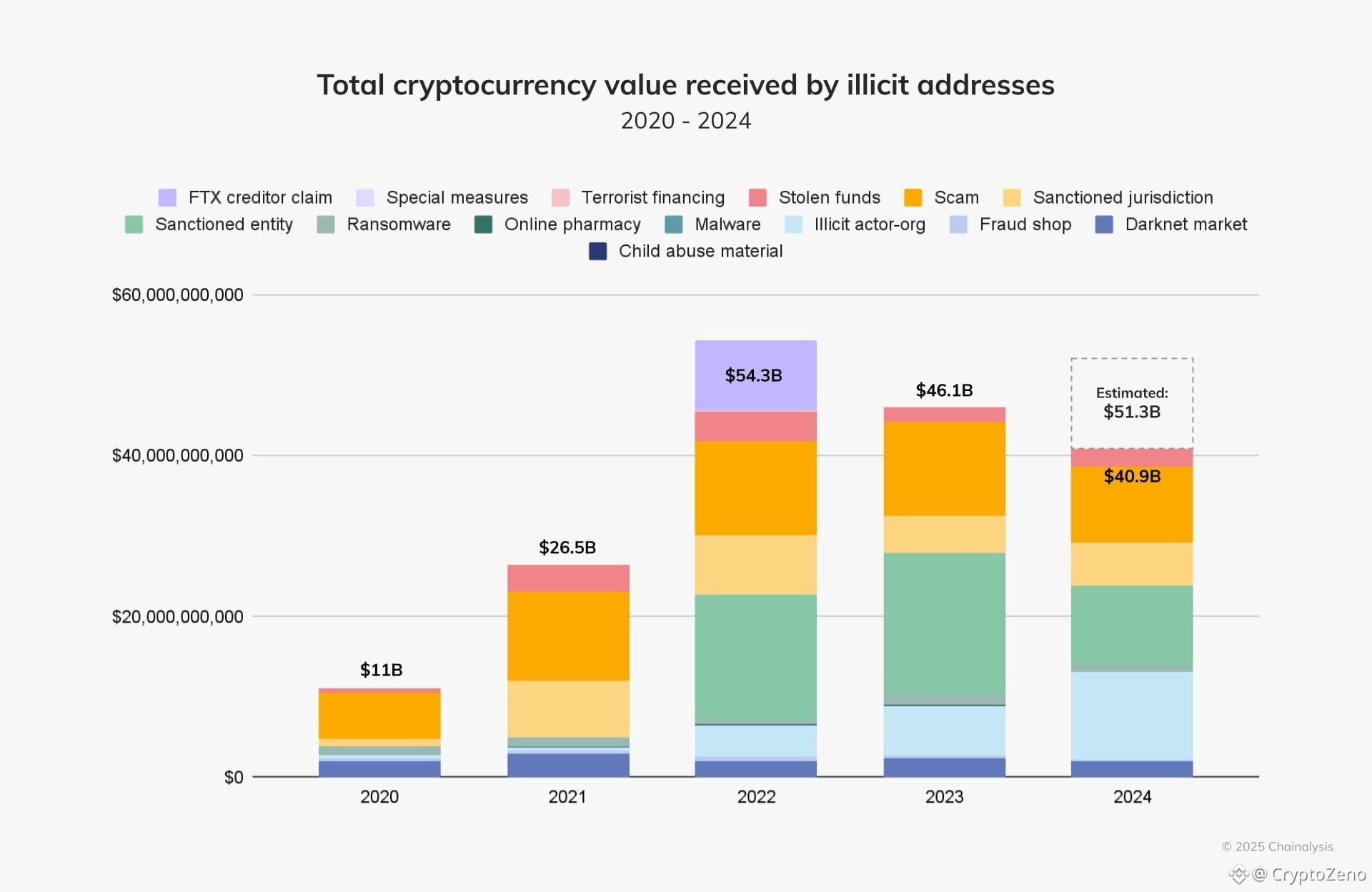

Laut Chainalysis haben Überfälle auf Wohnungen und physische Erpressungsfälle, die mit Krypto zu tun haben, seit 2023 stark zugenommen. Da Krypto-Vermögen sichtbarer und konzentrierter wird, müssen Angreifer Ihr Gerät nicht mehr hacken. Sie müssen nur Sie brauchen.

1. Das Bedrohungsmodell hat sich geändert

Online-Bedrohungen sind nicht mehr das primäre Risiko für ernsthafte Halter. Wenn jemand Sie zwingt, Ihre Wallet unter Druck zu entsperren, bietet Ihre Hardware-Wallet keinen Widerstand. In diesem Moment wird Sicherheit psychologisch, strukturell und physisch statt technisch.

2. Eine Täuschungs-Wallet ist Ihre erste Verteidigungslinie

Im schlimmsten Fall benötigen Sie etwas, das Sie sicher aufgeben können. Eine sekundäre Hardware-Wallet mit einer völlig separaten Seed-Phrase, finanziert mit einem glaubwürdigen, aber begrenzten Betrag, fungiert als opfernde Schicht. Transaktionshistorie, geringfügige Vermögenswerte und realistische Aktivitäten machen sie glaubwürdig. Ihr Zweck ist nicht Speicherung, sondern Täuschung.

3. Versteckte Wallets fügen kontrollierte Offenlegung hinzu

Einige Hardware-Wallets ermöglichen die Erstellung von passwortgeschützten versteckten Wallets. Ein Gerät kann daher mehrere Wallets enthalten, von denen nur eine unter Druck sichtbar ist. Dies ermöglicht gestaffelte Offenlegung, die Ihnen Optionen statt einem einzigen Fehlerpunkt gibt.

4. Überzeugende Eskalation bewahrt den Kern

Unter Zwang eskalieren Angreifer typischerweise, bis sie glauben, alles extrahiert zu haben. Ein kleiner sichtbarer Balance gefolgt von einer größeren Täuschungsbalance erfüllt oft diese Erwartung. Was sie für Ihre gesamten Bestände halten, ist nicht Ihr echtes Portfolio.

5. Ihre echten Bestände sollten diesen Gerät niemals berühren

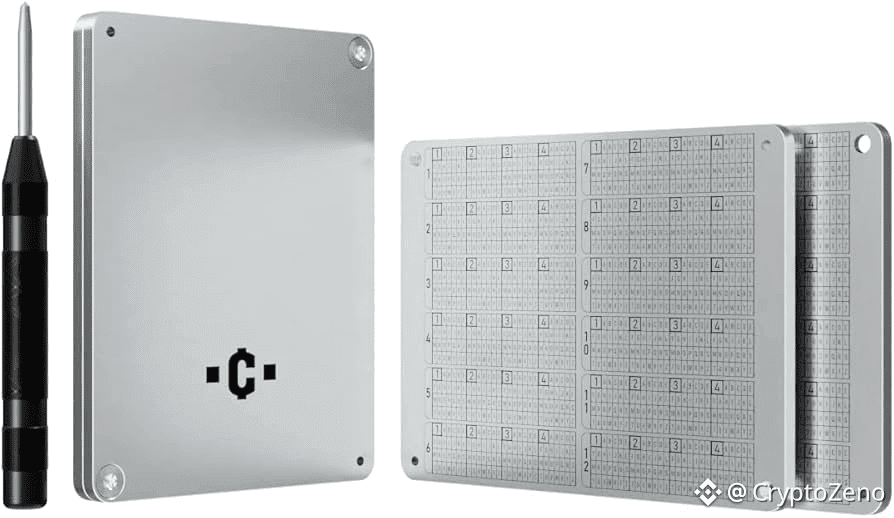

Ernsthafte Bestände sollten vollständig offline generiert und gespeichert werden, unter Verwendung von luftdichten Geräten, die niemals mit internetverbundenem Hardware interagieren. Seed-Backups sollten auf haltbaren, feuerfesten und wasserdichten Metalllösungen gespeichert werden, niemals digital und niemals auf einem Gerät, das für tägliche Aktivitäten verwendet wird.

6. Seed-Phrase-Verschleierung entfernt den Einzelpunktfehler

Die Aufteilung einer Seed-Phrase über Standorte, das Durcheinanderbringen der Wortreihenfolge und die Trennung von Indexinformationen stellen sicher, dass keine einzelne Entdeckung die Wallet gefährdet. Teilinformationen sollten von Haus aus nutzlos sein.

7. Reduzieren Sie die sichtbare Angriffsfläche

Sobald der echte Seed offline gesichert ist, sollten sichtbare Geräte nur Täuschungs-Wallets enthalten. Wenn sie gestohlen oder gewaltsam geöffnet werden, offenbaren sie nichts von Wert. Was nicht entdeckt werden kann, kann nicht genommen werden.

8. Physische Sicherheit ergänzt die Wallet-Sicherheit

Heimsicherheitsmaßnahmen wie stille Alarmsysteme, offsite Kamera-Speicher und Bewegungswarnungen reduzieren die Reaktionszeit und erhöhen die Abschreckung. Seed-Backups sollten niemals an Ihrem Wohnsitz aufbewahrt werden.

9. Stille ist die letzte Schicht

Selbst das fortschrittlichste Setup versagt, wenn Aufmerksamkeit darauf gelenkt wird. Öffentliches Teilen von Salden, Handelsaktivitäten oder Sicherheitsdetails schafft unnötige Risiken. Anonymität bleibt das stärkste Sicherheitsprimitive.

Abschließende Perspektive

Wenn Sie bedeutende Krypto halten, muss Ihre Sicherheitsarchitektur ebenso raffiniert sein wie Ihre Anlagestrategie. Echte Sicherheit kommt von geschichteter Täuschung, offline Redundanz, geografischer Trennung und disziplinierter Stille.

Sie können nicht nehmen, was sie nicht finden können, und sie werden nicht nach dem suchen, was sie nicht wissen, dass es existiert.

#CryptoZeno